Microsoft agrega la detección automática de Phishing a los Forms de Microsoft

Microsoft está implementando la detección proactiva de suplantación de identidad de Microsoft Forms para mejorar la seguridad del producto mediante […]

Microsoft está implementando la detección proactiva de suplantación de identidad de Microsoft Forms para mejorar la seguridad del producto mediante […]

En una Alerta Flash del FBI, el FBI ha liberado las claves de descifrado maestras para las versiones 4, 5, […]

La operación se ha atribuido con gran confianza a StrongPity, un adversario de nivel APT que se especializa en ataques […]

La campaña de phishing se dirigió a los titulares de tarjetas corporativas y de consumidores con correos electrónicos de phishing […]

Esta The Practical Linux Hardening Guide (de @trimstray) proporciona una descripción general de alto nivel del fortalecimiento de los sistemas GNU/Linux. No es […]

Los investigadores de seguridad han descubierto una pieza rara de spyware de Linux que actualmente no se ha detectado completamente […]

Una nueva variante de Mirai apodada Miori utiliza protocolos basados en texto para establecer la comunicación con los servidores de […]

Los investigadores de seguridad de Symantec ayer demostraron múltiples escenarios de ataque interesantes contra las aplicaciones de WhatsApp y Telegram […]

¿Alguna vez ha escaneado un código QR en un evento masivo, en una conferencia, en lugares públicos como hoteles o […]

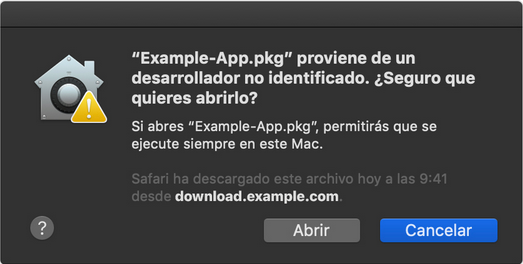

Para desarrollar para Apple y publicar en el App Store, el programador debe conseguir (y pagar) un ID con el […]

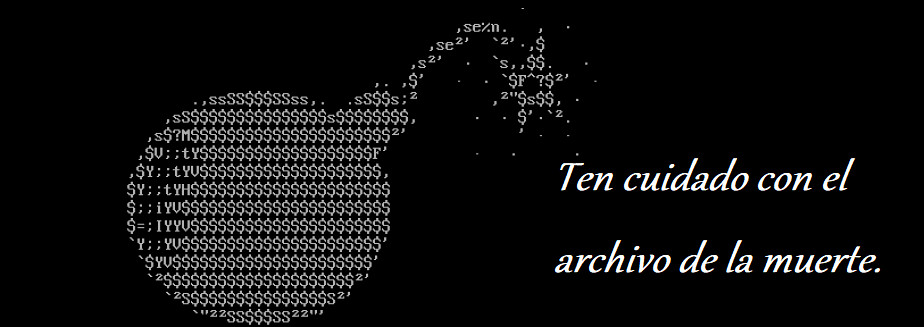

El investigador David Fifield reveló que había creado una «bomba zip» evolucionada. Se trata de un archivo que es pequeño en primera […]

Amazon Prime Day está entre nosotros y el popular festival de ofertas, que arranca oficialmente hoy lunes 15 de julio a […]