La campaña de phishing se dirigió a los titulares de tarjetas corporativas y de consumidores con correos electrónicos de phishing llenos de errores gramaticales, pero con un pequeño pero mortal giro: en lugar de usar el hipervínculo normal para el truco de la página de destino, este usó un elemento HTML básico para ocultar la URL maliciosa de antispam soluciones

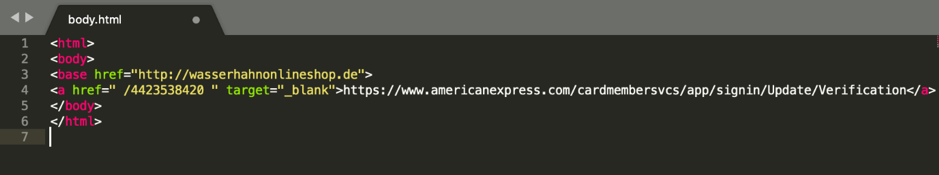

Esto permite que los atacantes especifiquen la URL base que debe usarse para todas las URL relativas dentro del mensaje de phishing, dividiendo efectivamente la página de destino de phishing en dos partes separadas. También ayuda a ocultarlo del objetivo ya que, al pasar el mouse, el hipervínculo solo mostrará la parte final del enlace malicioso, sin el dominio utilizado para alojar la página de destino.

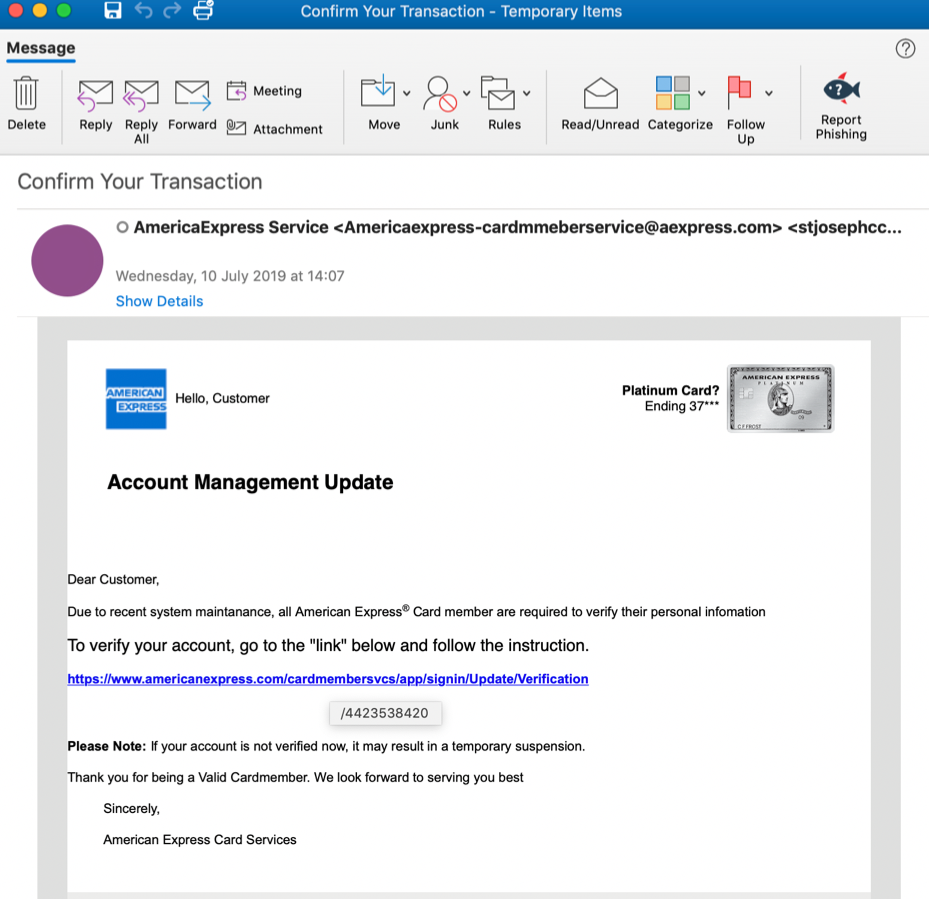

El correo malicioso «le pide a la posible víctima que verifique su información personal ‘Debido a un mantenimiento reciente del sistema’ y dice que el incumplimiento de la misma daría lugar a una ‘suspensión temporal’ de la cuenta», dice el informe de la Cofense.

Esto está diseñado para provocar una sensación de urgencia con los atacantes con la esperanza de que sus víctimas bajen la guardia y estén mucho menos vigilantes cuando abran enlaces que de otra manera ni siquiera considerarían hacer clic.

Utilizar el pánico a corto plazo del objetivo es una táctica que utilizan todos los estafadores para aumentar las posibilidades de que sus víctimas sean mucho más propensas a cometer errores y menos cuidadosas cuando se les pide que les envíen información confidencial.

«Se insta a la víctima a hacer clic en el hipervínculo: hxxps: //www.americanexpress [.] Com / cardmembersvcs / app / signin / Update / Verification «, dice Cofense. «A primera vista, parece que podría ser un sitio legítimo, pero en su lugar contiene una URL incrustada ‘base href’ que lleva a la página de phishing».

La página de phishing está alojada en el dominio usado en la etiqueta HTML, siendo el dominio el «bloque de construcción para cualquier URL cuando se llama una etiqueta href más abajo en la página».

El hipervínculo malicioso redirige a los usuarios al enlace / 4423538420, que se cose al final del elemento href base y se convierte en la dirección completa de la página de destino.

«Esta táctica ayuda al atacante a evadir los filtros de URL y las puertas de enlace que tienen servicios activos de exploración de URL, que actualmente no tienen la capacidad de combinar estas piezas inertes en una URL malintencionada que se puede escanear», señala el informe.

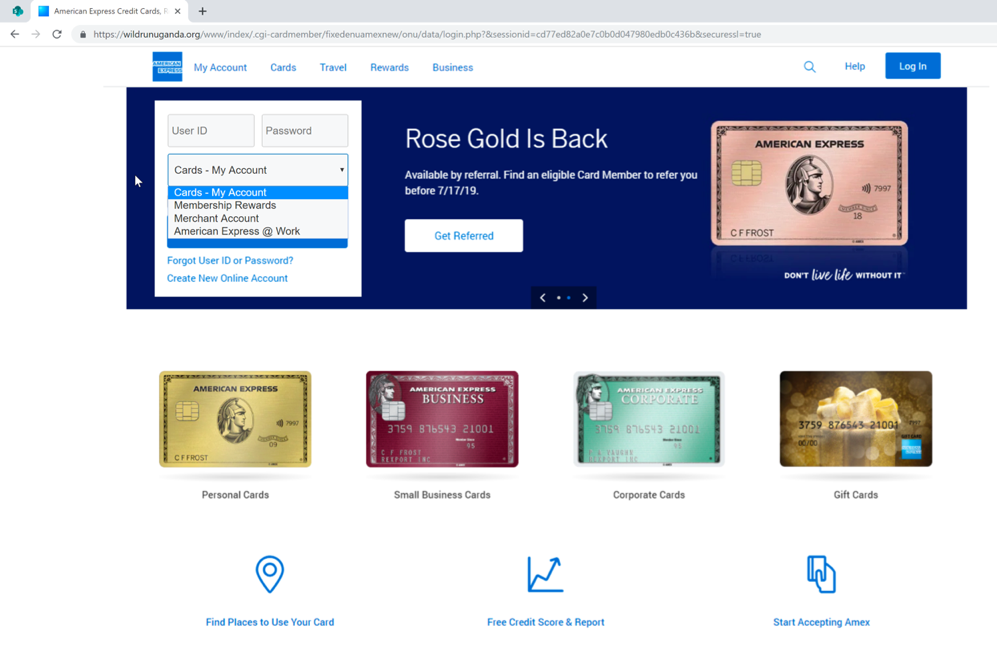

La página de destino real a la que se envían las víctimas es un aspecto similar al portal de inicio de sesión de American Express, con los siguientes cuatro tipos de cuentas AMEX que son atacadas por los delincuentes, como muestra claramente el menú desplegable en la parte superior izquierda de la página de phishing:

- Tarjetas – Mi cuenta (una cuenta personal de American Express)

- Cuentas de Membership Rewards

- Cuentas mercantiles

- American Express @ Work (cuentas corporativas)

«El ataque de golpe amplio sería muy eficiente cuando se envía en masa, especialmente con su técnica inteligente para omitir los filtros de URL y las puertas de enlace de correo electrónico», concluye el equipo de investigación de Cofense .

Esta no es la primera vez que los clientes de AMEX son atacados por campañas de phishing, y dos de ellos persiguen a los clientes de American Express para robar su tarjeta de crédito y la información de seguridad social, tal como lo descubrió el equipo de investigación de amenazas de Office 365 en marzo.

En diciembre, los estafadores que ejecutaban otra campaña centrada en AMEX utilizaron un «gancho» de seguridad de la tarjeta de crédito y solicitaron a los objetivos que abrieran un formulario de phishing HTML adjunto que enviaba la información ingresada a los delincuentes.

También es importante tener en cuenta que las empresas, especialmente las organizaciones financieras como los bancos, no solicitarán información altamente confidencial a través de formularios en línea.

Además, si uno recibe un correo electrónico con enlaces a sitios web que solicitan información personal, se recomienda encarecidamente que se comunique con la organización utilizando un contacto telefónico para confirmar el contenido del correo electrónico.

Fuente: bleepingcomputer.com