Últimas actualizaciones de Microsoft parche 4 fallas críticas en el cliente RDP de Windows

Dos de las vulnerabilidades de seguridad parcheadas por el gigante tecnológico este mes figuran como «conocidas públicamente» en el momento […]

Dos de las vulnerabilidades de seguridad parcheadas por el gigante tecnológico este mes figuran como «conocidas públicamente» en el momento […]

Tendencias de la evolución del Malware El calor debe haber tenido un efecto ya que este verano el Malware continuó […]

Los investigadores de ciberseguridad han descubierto un nuevo virus informático asociado con el grupo de espionaje cibernético patrocinado por el […]

Los desarrolladores Metasploit han lanzado un exploit para la vulnerabilidad de Windows BlueKeep. Mientras que otros investigadores de seguridad han lanzado sólo el […]

El investigador Kevin Beaumont dijo que vio intentos de explotar las fallas a través de BinaryEdge. Los agujeros de seguridad específicos son CVE-2018-13379, una […]

Se estima que unos 600.000 dispositivos de rastreo GPS a la venta en Amazon y otros grandes comerciantes en línea […]

Se ha descubierto una vulnerabilidad crítica de ejecución remota de código (RCE) en el popular servidor de correo electrónico de […]

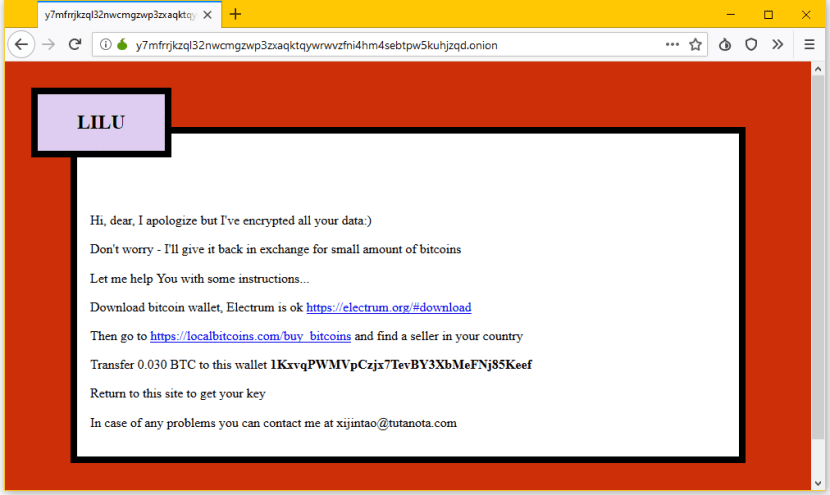

Este Lilu no tiene nada que ver con la mujer que terminó siendo el quinto elemento. Se trata de un nuevo ransomware […]

América Latina es a menudo pasada por alto cuando se trata de amenazas persistentes y grupos cuyos blancos son seleccionados […]

Investigadores del laboratorio de malware ESET Praga decidieron analizar en detalle los troyanos bancarios conocidos por dirigirse a Brasil. A […]

En mayo de 2019, investigadores de ESET observaron en los datos de la telemetría de ESET un aumento en la […]

Microsoft lanzó un nuevo paquete actualizaciones de seguridad correspondiente al mes de agosto en el que repara un total de 93 vulnerabilidades, […]