CDRThief: un malware que apunta a softswitches de VoIP de Linux.

Este nuevo malware que hemos descubierto y denominado CDRThief está diseñado para apuntar a una plataforma VoIP muy específica, utilizada […]

Este nuevo malware que hemos descubierto y denominado CDRThief está diseñado para apuntar a una plataforma VoIP muy específica, utilizada […]

Muchas organizaciones eligen Linux para servidores y sistemas de importancia estratégica, sobre todo porque se cree que este sistema operativo […]

Un ataque de ‘ransomware’ al Hospital Universitario de Dusseldorf (Alemania) colapsó este martes el servicio de urgencias del centro, que tuvo […]

En el paquete de actualizaciones que Microsoft lanzó en agosto, la compañía incluyó un parche para una vulnerabilidad (CVE-2020-1472) crítica de […]

Las variantes de malware más peligrosas son aquellas que reciben actualizaciones constantes, mejorando sus capacidades para comprometer los sistemas atacados, mencionan expertos […]

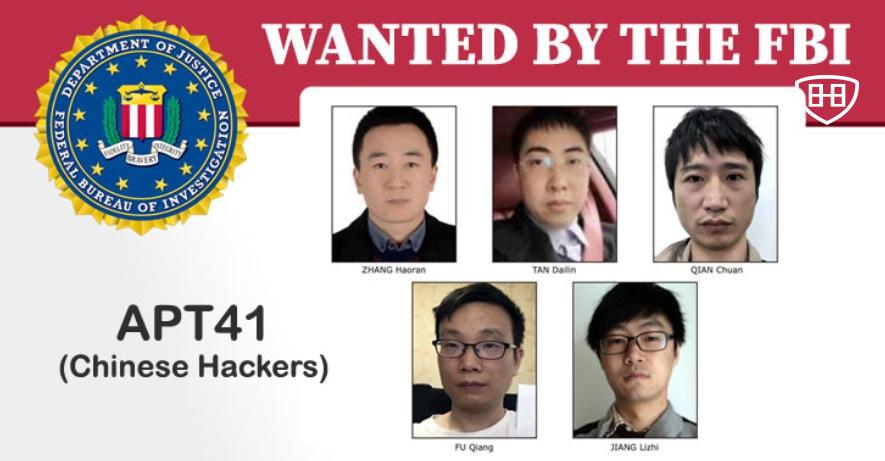

El gobierno de los Estados Unidos anunció hoy cargos contra 5 presuntos miembros de un grupo de piratas informáticos patrocinado […]

Un equipo de especialistas de un curso de análisis de malware ha revelado un exploit para una vulnerabilidad de Windows Home recientemente corregida que […]

La Agencia de Seguridad de Infraestructura y Ciberseguridad de EE. UU. (CISA) emitió un nuevo aviso el lunes sobre una ola de […]

Nadie está a salvo de las filtraciones de información, especialmente los grandes empresarios, celebridades y políticos. Un reciente informe de […]

Microsoft tiene desde hace tiempo un problema serio con las actualizaciones de Windows 10 y no parece que vaya a resolverse en […]

Investigadores de ciberseguridad han descubierto un tipo completamente nuevo de malware de Linux denominado «CDRThief» que se dirige a los […]

El intercambio europeo de criptomonedas Eterbase reveló esta semana una violación masiva de su red por parte de un grupo […]