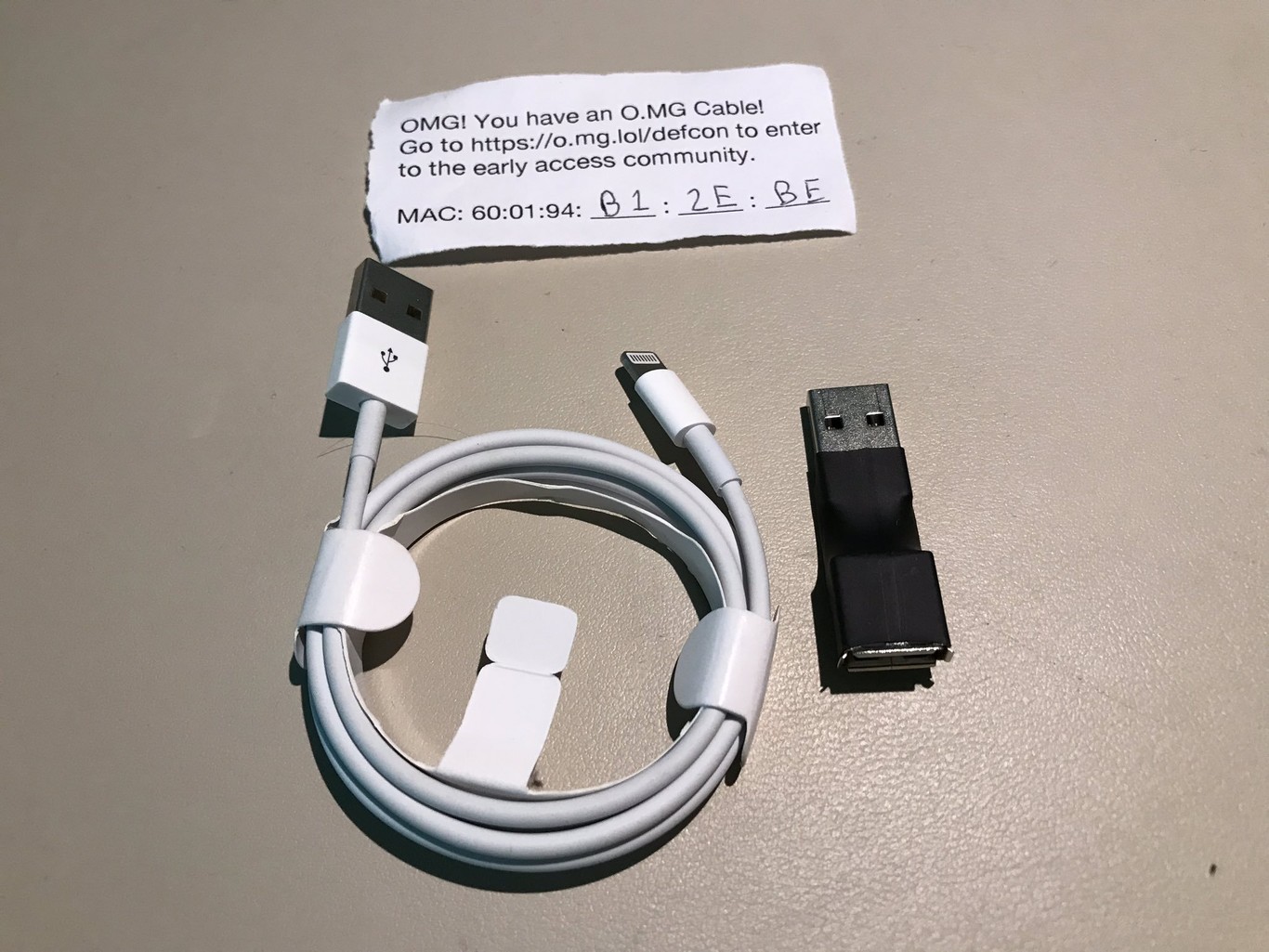

Este cable Lightning original de Apple lleva en su interior un Malware para controlar un ordenador remotamente

Parece un cable Lightning original de Apple, de hecho lo es y funciona como tal. Cuando se conecta al ordenador […]

Parece un cable Lightning original de Apple, de hecho lo es y funciona como tal. Cuando se conecta al ordenador […]

Un grupo de investigadores de seguridad de Proofpoint ha encontrado una campaña de ataques Phishing que utiliza esta plataforma de Amazon. Es […]

Apple acaba de actualizar las reglas de su programa de recompensas de errores al anunciar algunos cambios importantes durante una […]

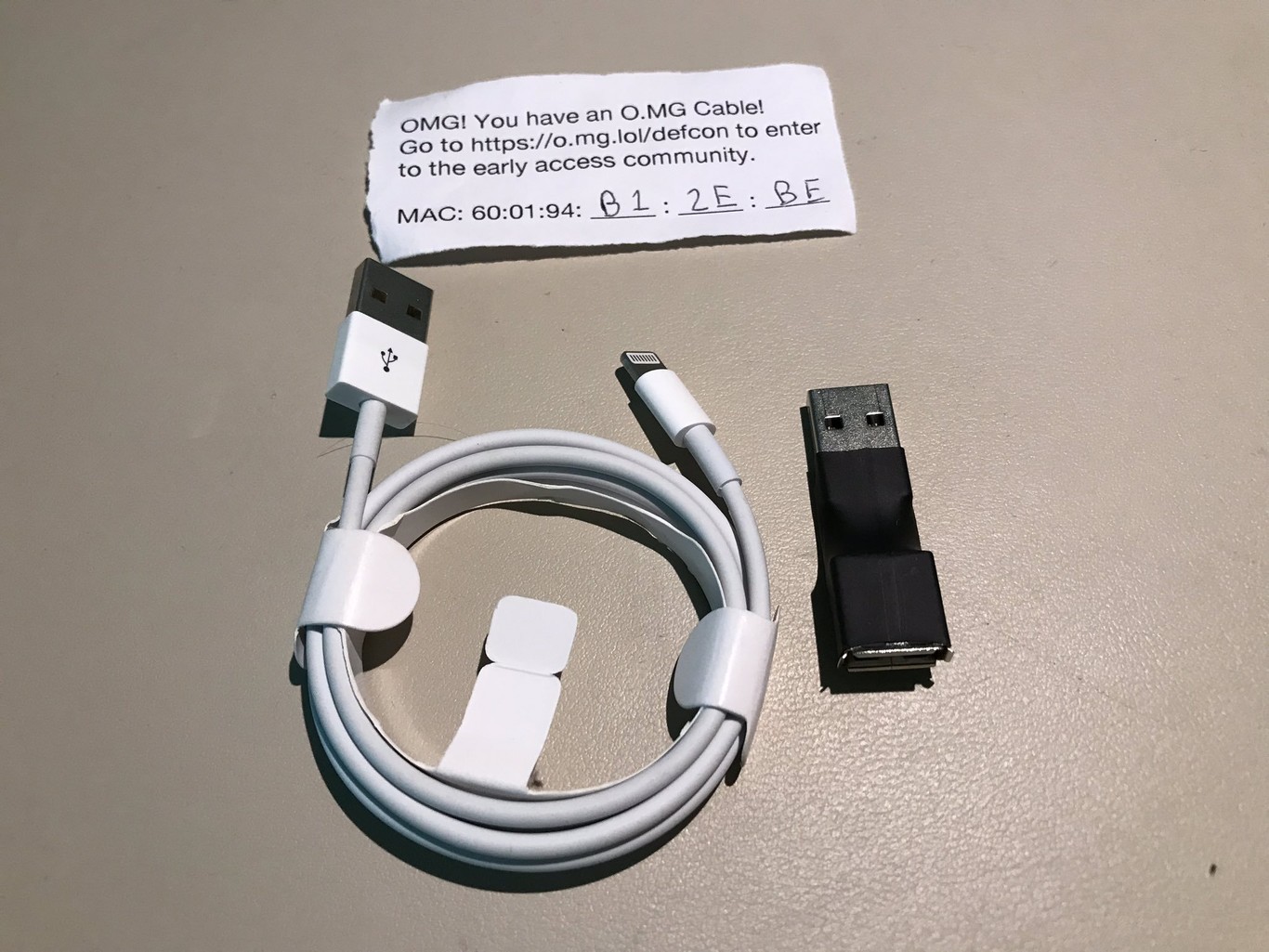

El investigador de Charles Henderson, socio gerente global de IBM X-Force Red, documentó el método teórico conocido como WarShipping, una nueva técnica que […]

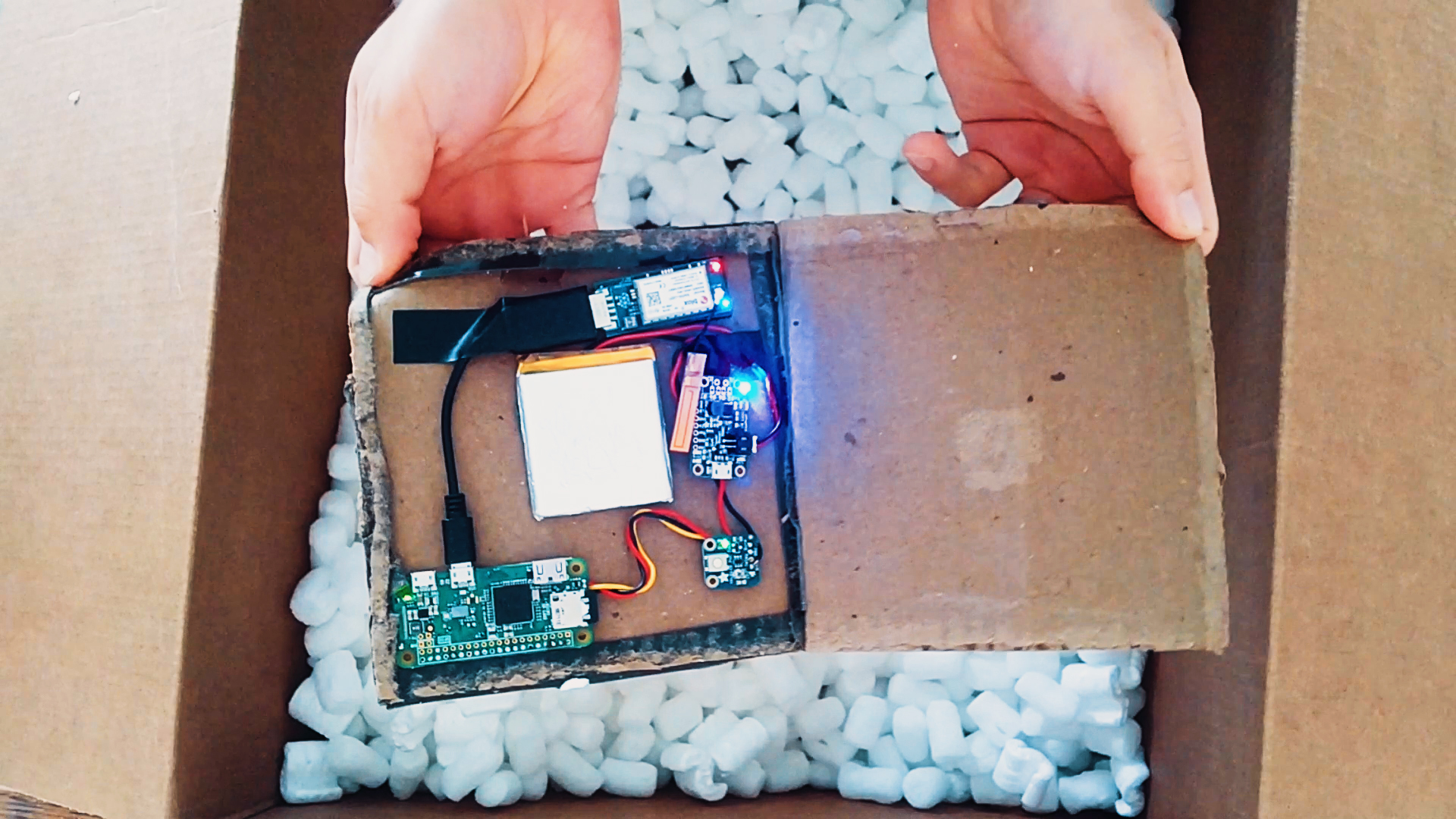

El error se informó en 2009 en un software de código abierto implementado en el firmware de Avaya, pero pasó […]

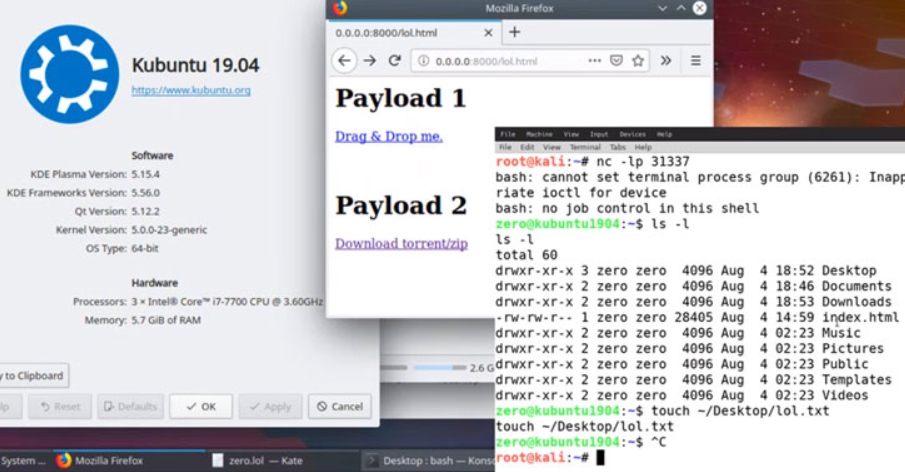

BleepingComputer ha sido contactado por el investigador de seguridad Dominik Penner sobre una nueva vulnerabilidad que reveló para el entorno de escritorio Linux KDE. […]

Echobot fue descubierto en mayo y analizado por investigadores de seguridad de Palo Alto Networks, que descubrieron que incorporaba 18 […]

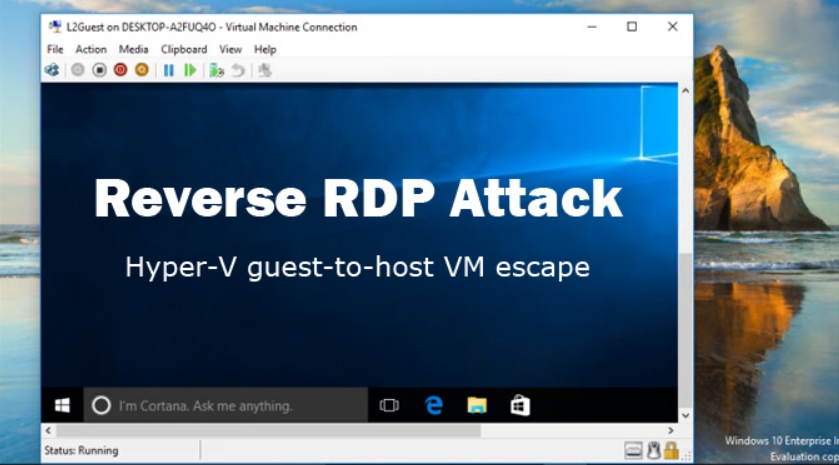

Una vulnerabilidad en el Protocolo de escritorio remoto (RDP) de Microsoft también se puede usar para escapar de las máquinas […]

La compañía Bitdefender ha descubierto un nuevo fallo de seguridad en los procesadores Intel fabricados con posterioridad a 2012 y que supondría una […]

Esto es lo que está ocurriendo con Machete, un grupo de espionaje cibernético que está robando datos confidenciales al ejército venezolano. […]

Python para Principiantes Desarrolla tus conocimientos con este poderoso curso en el cual aprenderás las bases principales de Python iniciando […]

Un investigador de ciberseguridad ha revelado una vulnerabilidad de día cero sin parches en el marco de software de KDE […]