Hackers usan el sitio web falso de NordVPN para entregar un Troyano bancario

Mientras que anteriormente piratearon sitios web legítimos para secuestrar enlaces de descarga infectados con malware, los piratas informáticos ahora están […]

Mientras que anteriormente piratearon sitios web legítimos para secuestrar enlaces de descarga infectados con malware, los piratas informáticos ahora están […]

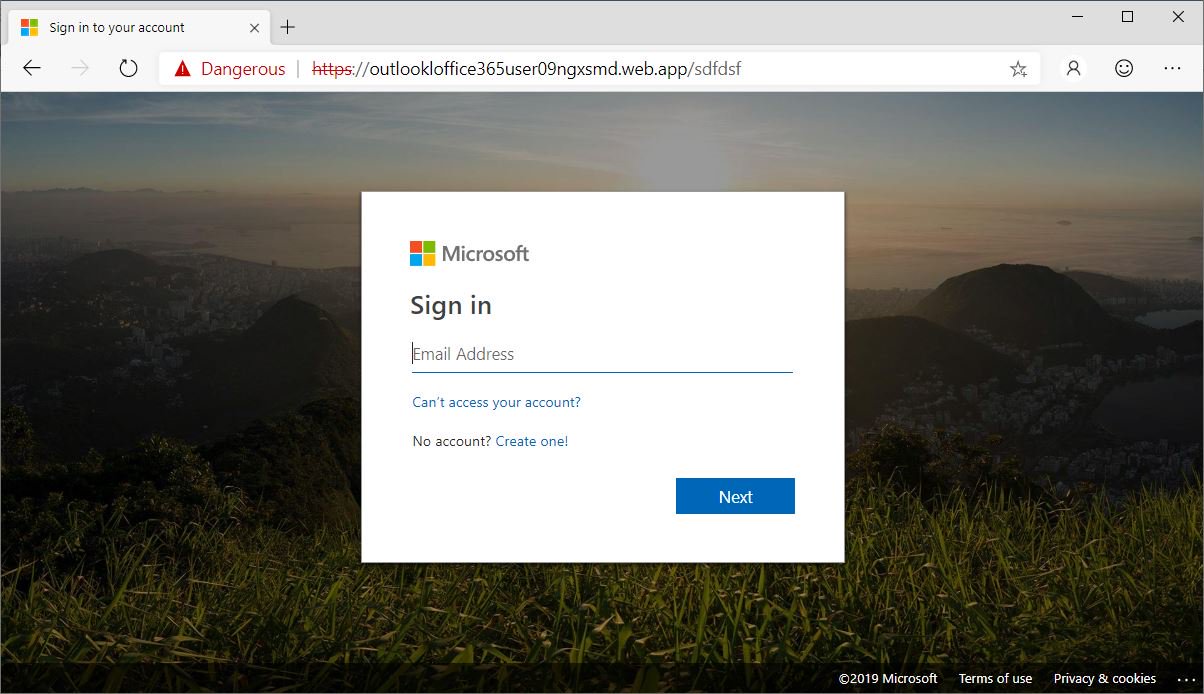

Los investigadores de seguridad de Microsoft descubrieron una campaña de phishing inusual que emplea páginas de error 404 personalizadas para […]

Una campaña de phishing recientemente detectada utiliza notificaciones de correo de voz de Microsoft como cebos para engañar a los […]

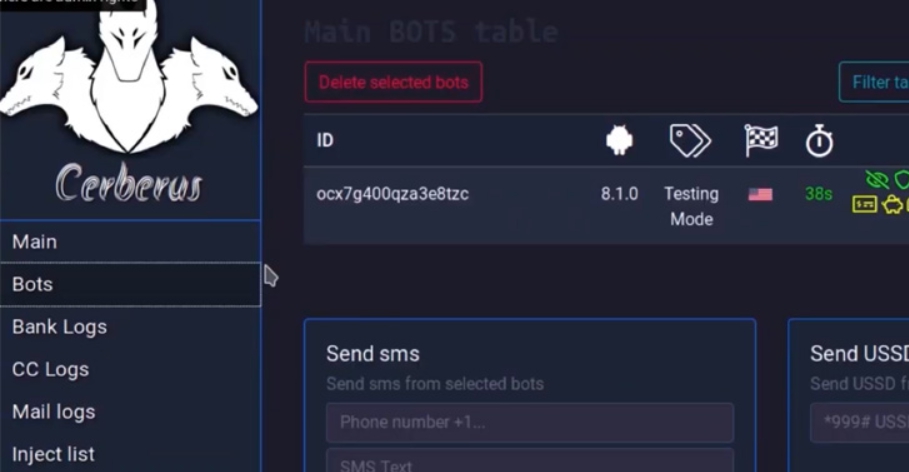

Después de que algunos troyanos populares de Android como Anubis , Red Alert 2.0 , GM bot y Exobot abandonaron sus negocios de malware como servicio, […]

Los fallos ya fueron reportados a la compañía a finales de 2018 y uno de los métodos de explotación de […]

Un equipo de investigadores de seguridad descubrió vulnerabilidades de seguridad de alto riesgo en más de 40 controladores de al […]

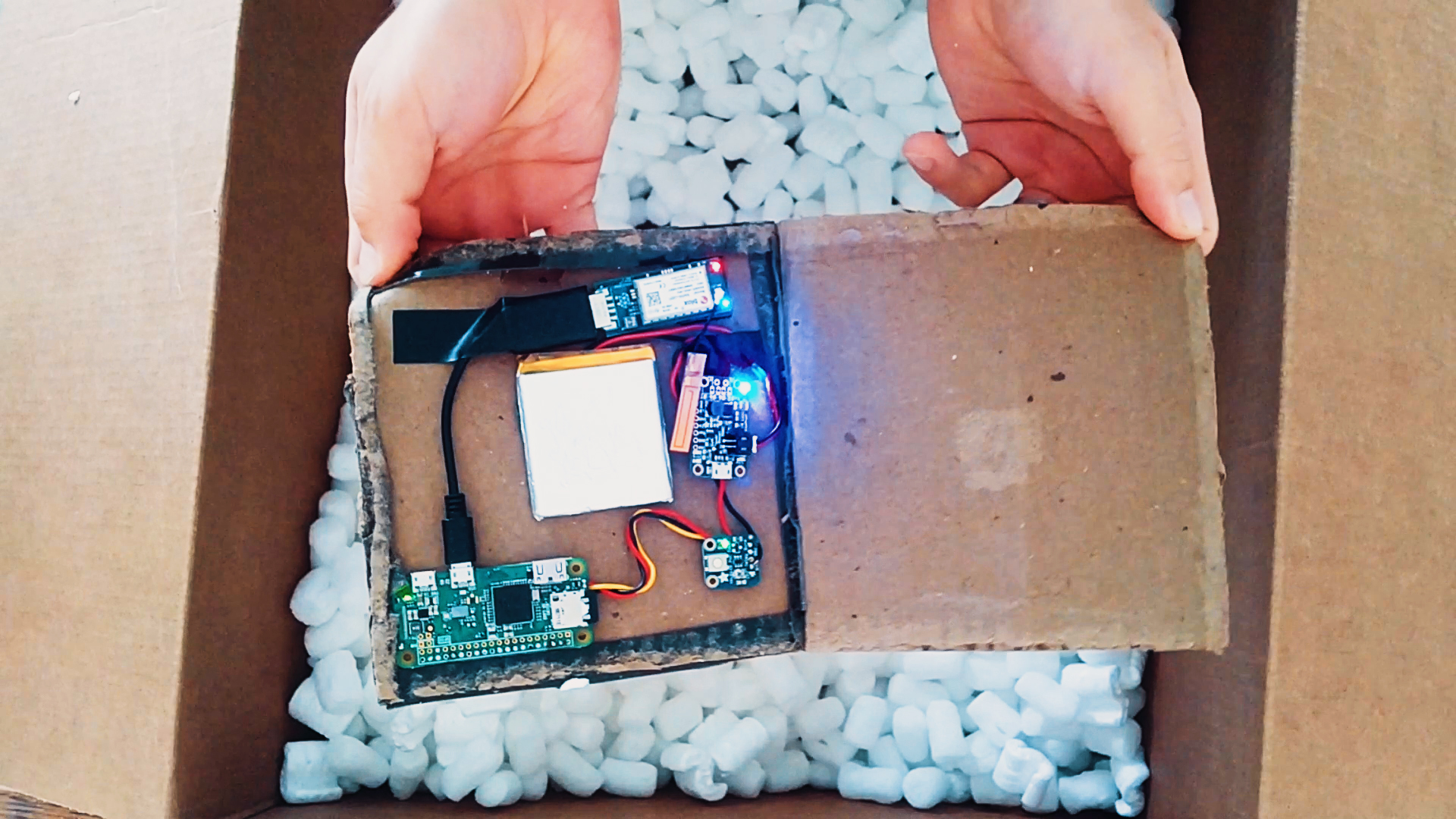

El investigador de Charles Henderson, socio gerente global de IBM X-Force Red, documentó el método teórico conocido como WarShipping, una nueva técnica que […]

Esto es lo que está ocurriendo con Machete, un grupo de espionaje cibernético que está robando datos confidenciales al ejército venezolano. […]

El gobierno federal de los Estados Unidos ha acusado a un ciudadano paquistaní por sobornar a los empleados de la […]

Identificada como CVE-2019-1125, la vulnerabilidad podría permitir a los atacantes locales no privilegiados acceder a información confidencial almacenada en la […]

Cuando estamos de vacaciones, el WiFi gratis es algo muy deseado; sobre todo si tenemos una tarifa de datos limitada. Por ello, solemos […]

La parte de internet que cualquier persona conoce y que es accesible a través de los buscadores estándares se llama […]