Hackeo a Facebook afectó a 50 millones de usuarios

Un ataque a Facebook que se descubrió esta semana expuso información sobre casi 50 millones de usuarios de la red social, anunció […]

Un ataque a Facebook que se descubrió esta semana expuso información sobre casi 50 millones de usuarios de la red social, anunció […]

El uso de dispositivos personales para trabajos remotos representa el mayor riesgo de seguridad para las organizaciones que protegen su […]

El hombre ruso acusado de operar la infame botnet Kelihos finalmente se declaró culpable en un tribunal federal de Estados Unidos. Peter […]

DragonJAR SECURITY CONFERENCE 2018 DragonjarCon es un gran evento de seguridad referente en latinoamérica, y este año mi participación fue brindando […]

DragonJAR SECURITY CONFERENCE 2018 Hace unos días se realizó en la Ciudad de Bogotá – Colombia el DragonjarCon, uno de […]

El Departamento de Justicia de los Estados Unidos ha anunciado este jueves los cargos y las sanciones contra el delincuente informático […]

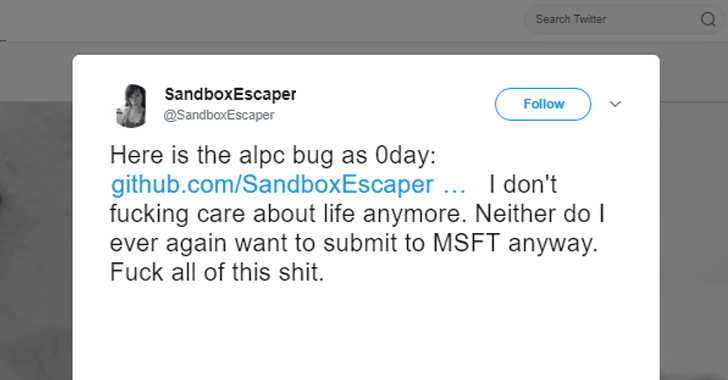

Los desarrolladores de malware han empezado a usar el 0-Day para el programador de tareas de Windows, dos días después de […]

Es complicado entender todo el entramado de seguridad que está montando Microsoft alrededor de Windows 10, con medidas de seguridad […]

El malware ataca directamente a clientes de instituciones bancarias brasileñas Gran cantidad de clientes de diferentes bancos brasileños están siendo […]

Al día siguiente de que un investigador de seguridad publicará el exploit Zero-Day para una vulnerabilidad del programador de tareas de […]

Durante la tarde de este lunes, el supuesto grupo Shadow Brokers reapareció en redes sociales a través de una nueva cuenta de […]

Un investigador ha publicado en Twitter detalles sobre una vulnerabilidad en el sistema operativo Windows 10. La vulnerabilidad es un problema de […]