Todo lo que debes saber sobre Commando VM, una alternativa de Kali basada en Windows

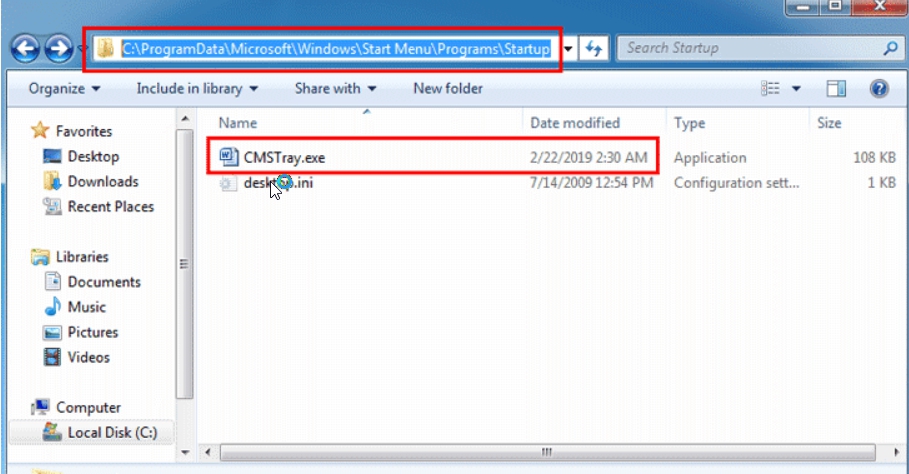

Fireye, una empresa de ciberseguridad pública con sede en California, lanzó una herramienta de ingeniería inversa y análisis de malware […]

Fireye, una empresa de ciberseguridad pública con sede en California, lanzó una herramienta de ingeniería inversa y análisis de malware […]

Windows 10 IoT Core es el sucesor de Windows Embedded y actualmente 2 de cada 10 dispositivos IoT utilizan el […]

Los televisores inteligentes son parte de la realidad cotidiana de millones de usuarios alrededor del mundo. A medida que adquieren […]

Windows 10 IoT Core es el sucesor de Windows Embedded y actualmente 2 de cada 10 dispositivos IoT utilizan el sistema […]

No solo la vulnerabilidad crítica de Drupal está siendo explotada por los ciberdelincuentes para atacar sitios web vulnerables que aún no han aplicado parches […]

Magic Unicorn es una herramienta simple para usar un ataque downgrade de PowerShell que inyecta shellcode directamente en la memoria. Se basa en los […]

Existen muchas aplicaciones hoy en día que utilizan Electron Framework, ya que lo ayuda a crear aplicaciones de escritorio multiplataforma […]

¿Qué es identYwaf? identYwaf es una herramienta de identificación de firewall de aplicaciones web ciegas y de código abierto . Como todos conocemos el […]

El malware para Linux puede no estar tan extendido como las cepas que apuntan al ecosistema de Windows, pero existir, existe […]

Como muchos de ustedes recordarán, una de las noticias que sonaron mucho durante el año pasado y que aún sigue causando eco […]

¡Tenga cuidado! Si ha descargado el gestor de paquetes PHP PEAR de su sitio web oficial en los últimos 6 meses, […]

Si su computadora ha sido infectada con PyLocky Ransomware y está buscando una herramienta gratuita de desencriptación de ransomware para […]