Investigadores descubren la versión para Linux del Malware Winnti

Esta variación para Linux del malware Winnti fue descubierta por investigadores de seguridad de Chronicle, y funciona como una backdoor […]

Esta variación para Linux del malware Winnti fue descubierta por investigadores de seguridad de Chronicle, y funciona como una backdoor […]

Bienvenido a nuestra segunda versión de 2019, Kali Linux 2019.2, que está disponible para descarga inmediata . ¡Esta versión lleva nuestro kernel a la […]

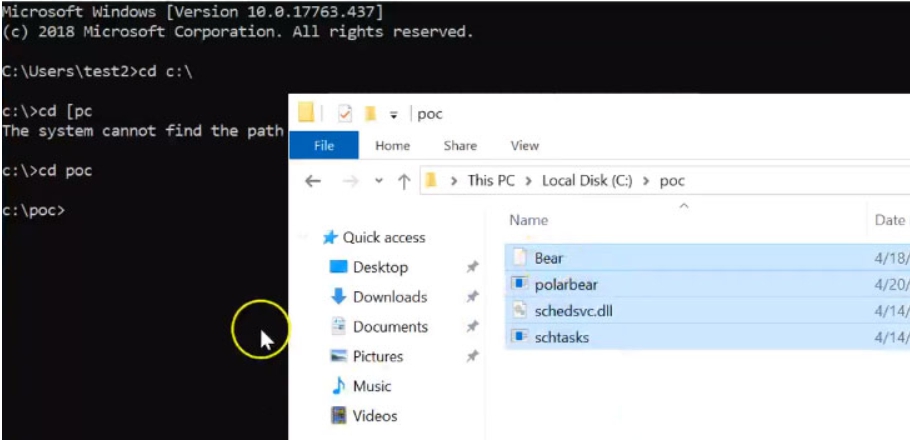

Un hacker anónimo con un alias en línea «SandboxEscaper» dio a conocer hoy una prueba de concepto (PoC) el código […]

En una publicación de blog publicada el martes, Google reveló que su plataforma G Suite almacenó erróneamente las contraseñas no lavadas de […]

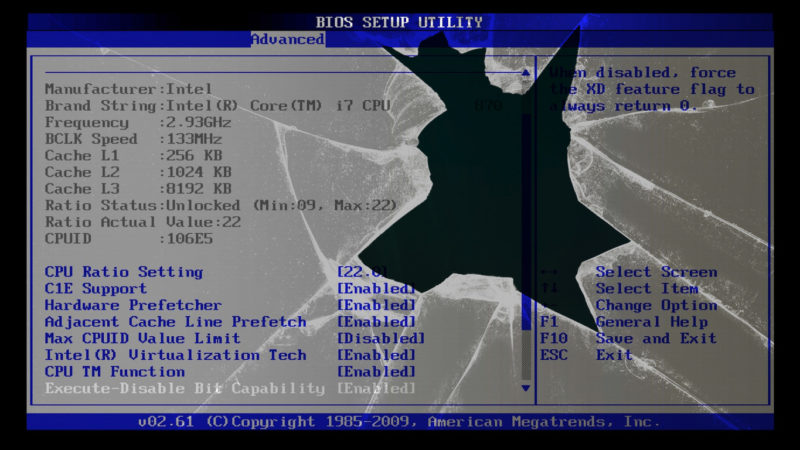

A poco que hayas cacharreado un poco con ordenadores, sabrás lo que es una BIOS; y si no lo sabes, me […]

RobbinHood es un ransomware que se dirige específicamente a las empresas, no se distribuye a través de spam, sino a […]

La compañía alemana de software detrás de TeamViewer, uno de los programas más populares del mundo que permite a los […]

Stack Overflow , uno de los sitios más grandes de preguntas y respuestas para programadores, reveló hoy que un hacker desconocido […]

Vivimos en un mundo hiperconectado que evoluciona día a día. Gracias a Internet podemos realizar distintas actividades que nos benefician; […]

Un nuevo malware amenaza los ordenadores. Se llama LightNeuron y es capaz de leer, modificar o bloquear cualquier correo electrónico que pase por el […]

EFE Agentes de la Fiscalía General de la República capturaron en León, Guanajuato a ocho presuntos miembros de una banda de […]

En julio de 2018 descubrimos que el backdoor Plead fue firmado digitalmente por un certificado de firma de código asociado a D-Link […]