Trend Micro corrige el error de escalada de privilegios en Password Manager

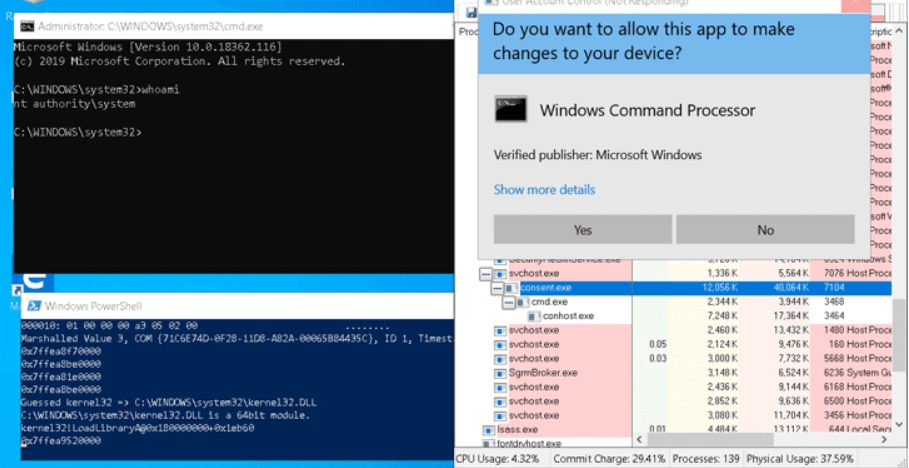

Una vulnerabilidad en el Administrador de contraseñas de Trend Micro podría explotarse para ejecutar programas con los permisos de la […]

Una vulnerabilidad en el Administrador de contraseñas de Trend Micro podría explotarse para ejecutar programas con los permisos de la […]

Una campaña de phishing recientemente detectada utiliza notificaciones de correo de voz de Microsoft como cebos para engañar a los […]

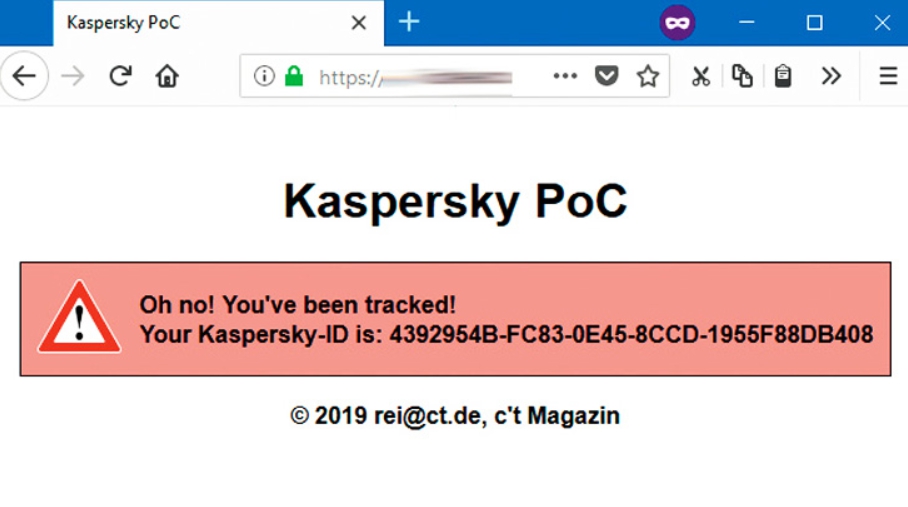

En esta era digital, el éxito de casi todas las empresas de marketing, publicidad y análisis impulsa el seguimiento de […]

Se ha encontrado que varias implementaciones de HTTP / 2 , la última versión del protocolo de red HTTP, son vulnerables a […]

Un investigador de seguridad de Google acaba de revelar detalles de una vulnerabilidad de alta gravedad sin parches de 20 […]

Si está utilizando una versión compatible del sistema operativo Windows, detenga todo e instale las últimas actualizaciones de seguridad de […]

El malware, además de enviar spam a través de un bot, puede robar contraseñas y grabar videos desde las pantallas […]

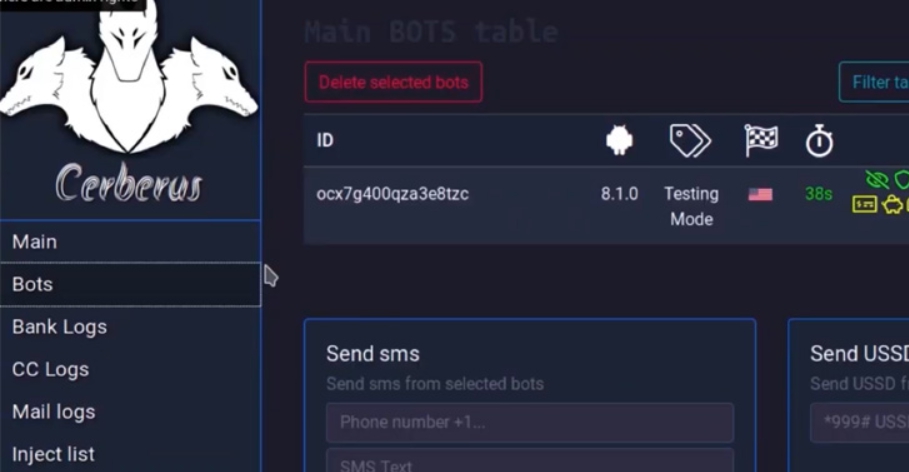

Después de que algunos troyanos populares de Android como Anubis , Red Alert 2.0 , GM bot y Exobot abandonaron sus negocios de malware como servicio, […]

Los fallos ya fueron reportados a la compañía a finales de 2018 y uno de los métodos de explotación de […]

Un equipo de investigadores de seguridad descubrió vulnerabilidades de seguridad de alto riesgo en más de 40 controladores de al […]

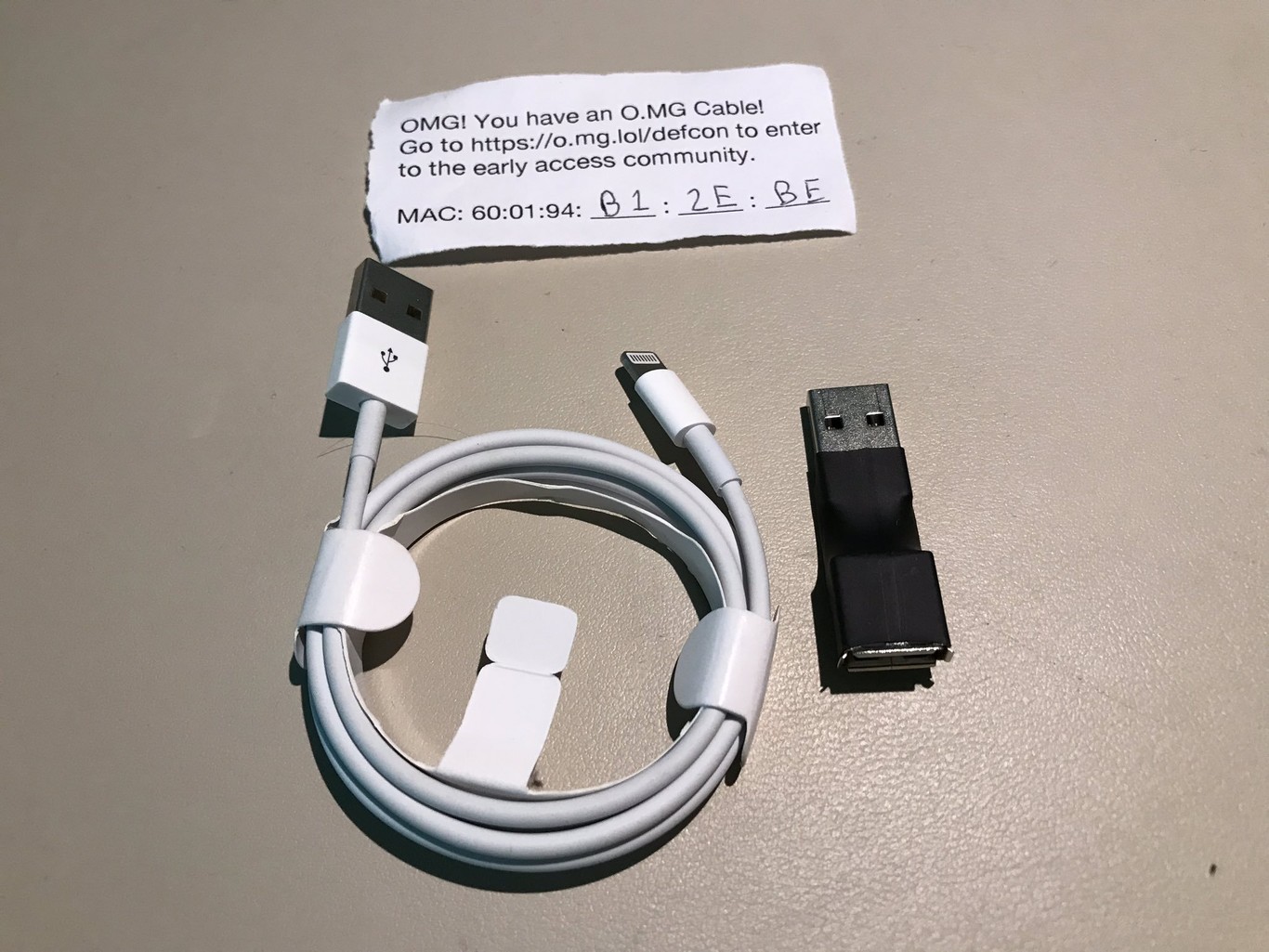

Parece un cable Lightning original de Apple, de hecho lo es y funciona como tal. Cuando se conecta al ordenador […]

Un grupo de investigadores de seguridad de Proofpoint ha encontrado una campaña de ataques Phishing que utiliza esta plataforma de Amazon. Es […]