El peor error de ciberseguridad que cometes a diario, según un hacker de IBM

Etay Maor es un experto en seguridad que trabaja para IBM Security. Su trabajo consiste en sumergirse en la Dark Web para estudiar las tácticas […]

Etay Maor es un experto en seguridad que trabaja para IBM Security. Su trabajo consiste en sumergirse en la Dark Web para estudiar las tácticas […]

A principios de este año, los investigadores de seguridad de la firma antivirus Avast, que estaban monitoreando activamente las actividades […]

La falla de seguridad de escalada de privilegios rastreada como CVE-2019-8790 hace posible que los atacantes ejecuten cargas maliciosas utilizando privilegios de […]

La violación de la seguridad afecta particularmente a los clientes del producto Firewall de aplicaciones web en la nube (WAF) de Imperva , anteriormente conocido como Incapsula , […]

Entonces, para estar seguro, simplemente desinstale la aplicación CamScanner de su dispositivo Android ahora, ya que Google ya ha eliminado […]

Es probable que haya oído hablar sobre el Internet de las cosas (IoT), en que la potencia informática está integrada a […]

Grant West , un residente de 27 años de Kent, Inglaterra, se dirigió a varias compañías conocidas en todo el mundo […]

Ayer Hostinger, la popular empresa de alojamiento Web, publicó un comunicado informando sobre un incidente de seguridad que derivó en una brecha de seguridad […]

Ya está disponible el material de las presentaciones de Defcon 27 y el material de muchas de las presentaciones de Black Hat USA 2019. Fuente: seguinfo.com.ar

Una astronauta, galardonada por la NASA, fue acusada por su ex esposa de haberle robado sus cuentas bancarias desde la […]

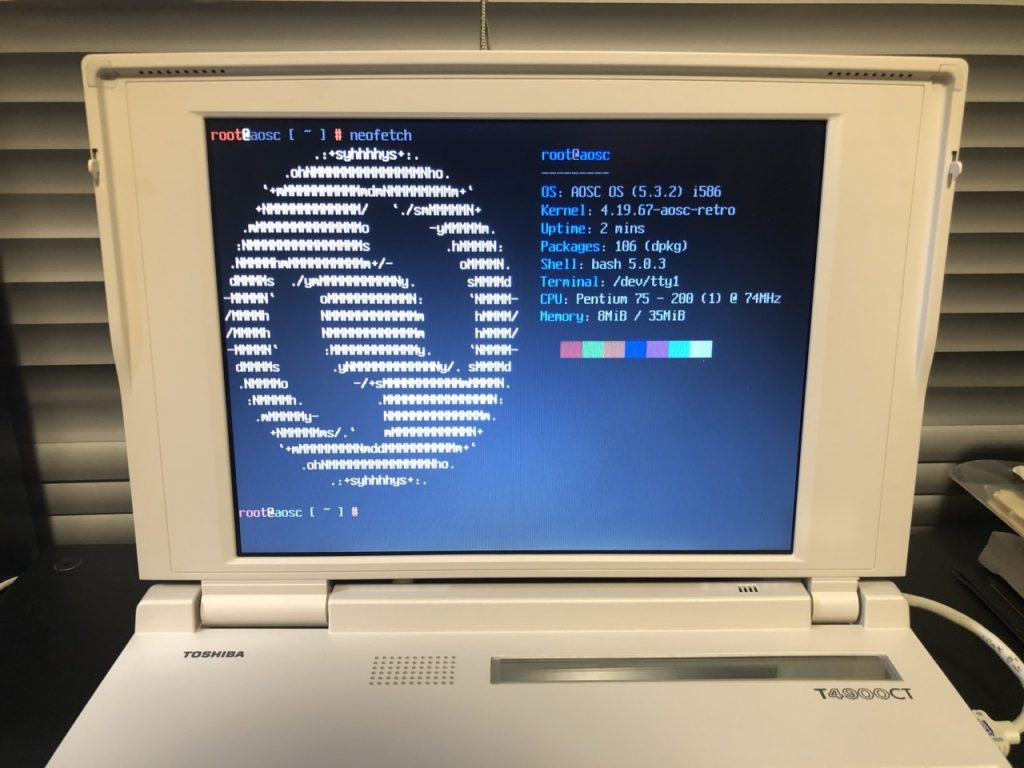

Algunas distros simplemente no están preparadas para trabajar con hardware tan antiguo, sin embargo, un usuario conocido como «MingcongBai» en […]

La demanda de rescate Al igual que cualquier malware de cifrado de archivos adecuado, Nemty eliminará las instantáneas de los […]