Troyano Masslogger actualizado para robar todas sus credenciales de Outlook y Chrome.

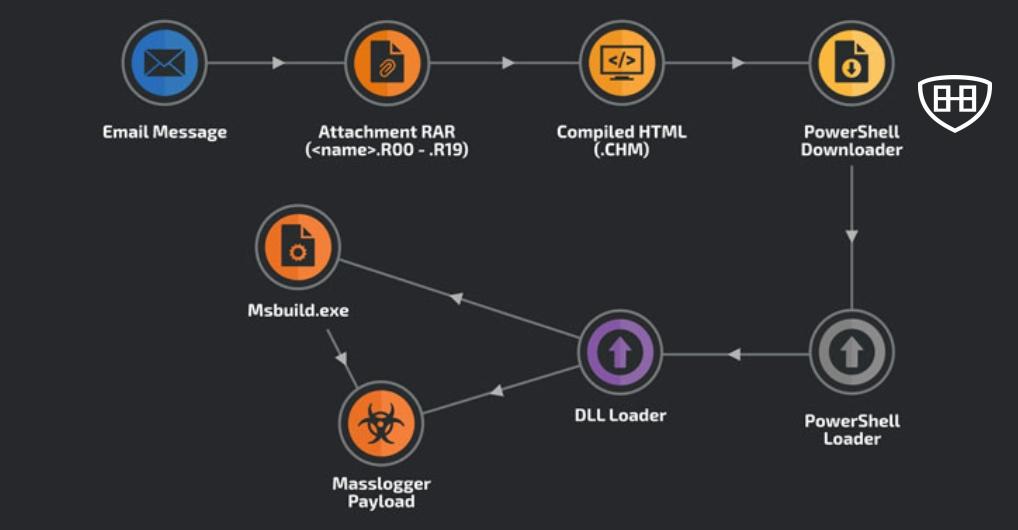

Un ladrón de credenciales infame por apuntar a sistemas Windows ha resurgido en una nueva campaña de phishing que tiene […]

Un ladrón de credenciales infame por apuntar a sistemas Windows ha resurgido en una nueva campaña de phishing que tiene […]

Se ha descubierto una de las primeras muestras de malware diseñadas para ejecutarse de forma nativa en los chips M1 […]

Los investigadores de la empresa Italiana Shielder han publicado detalles de la vulnerabilidad, ya parcheada, en la aplicación de Telegram para iOS, […]

El fallo de seguridad, identificado como CVE-2021-24092 y descubierto por investigadores de la firma de seguridad SentinelOne, se encontraba en el controlador BTR.sys que forma […]

El sigiloso malware BazarBackdoor de TrickBot se ha reescrito en el lenguaje de programación Nim, probablemente para evadir la detección […]

Microsoft ha instado a sus clientes a instalar actualizaciones de seguridad para tres vulnerabilidades de TCP / IP de Windows […]

La Dark Web es la parte de Internet donde se comparte contenido ilegal, se venden todo tipo de programas informáticos maliciosos y […]

Se le llama la mayor infracción de todos los tiempos y la madre de todas las infracciones: COMB, o la […]

Una nueva campaña de phishing dirigida incluye la novedosa técnica de ofuscación de usar código Morse para ocultar URL maliciosas […]

Con una cuota de mercado global en torno al 1% de todos los equipos de sobremesa y portátiles el pasado […]

Microsoft ha vuelto a alertar a los usuarios de una serie de vulnerabilidades importantes que puede poner en riesgo la […]

Los atacantes cibernéticos están cultivando continuamente sus métodos para evadir la detección. ¿Sabías que pueden ocultar una página web aparentemente […]