EXCLUSIVA: Italia, Intel cerca de cerrar acuerdo de $5 mil millones para fabricar chips avanzados

ROMA, 4 ago (Reuters) – Italia está cerca de cerrar un acuerdo por un valor inicial de 5.000 millones de […]

ROMA, 4 ago (Reuters) – Italia está cerca de cerrar un acuerdo por un valor inicial de 5.000 millones de […]

Los ciberdelincuentes tienen ciertas aplicaciones que les gustan más que otras para engañarnos. Según el último estudio de VirusTotal, propiedad […]

Cisco lanzó el miércoles parches para abordar ocho vulnerabilidades de seguridad , tres de las cuales podrían ser armadas por […]

Este primer semestre de 2022 estuvo marcado por importantes eventos vinculados a la actividad del ransomware. Incluyendo la declaración de […]

Microsoft ha optado por añadir medidas de seguridad específicas contra ataques de fuerza bruta contra el RDP (protocolo de escritorio remoto). Dichas […]

La Agencia de Seguridad de Infraestructura y Ciberseguridad de EE. UU. (CISA, por sus siglas en inglés) agregó el viernes […]

Una campaña maliciosa aprovechó las aparentemente inofensivas aplicaciones de cuentagotas de Android en Google Play Store para comprometer los dispositivos […]

Los operadores del malware Gootkit access-as-a-service ( AaaS ) han resurgido con técnicas actualizadas para comprometer a las víctimas desprevenidas. […]

Ahora más que nunca, las organizaciones necesitan permitir que sus equipos de desarrollo desarrollen y aumenten sus habilidades de seguridad. […]

Se han compartido detalles sobre una vulnerabilidad de seguridad en la implementación estándar del Open Network Video Interface Forum ( […]

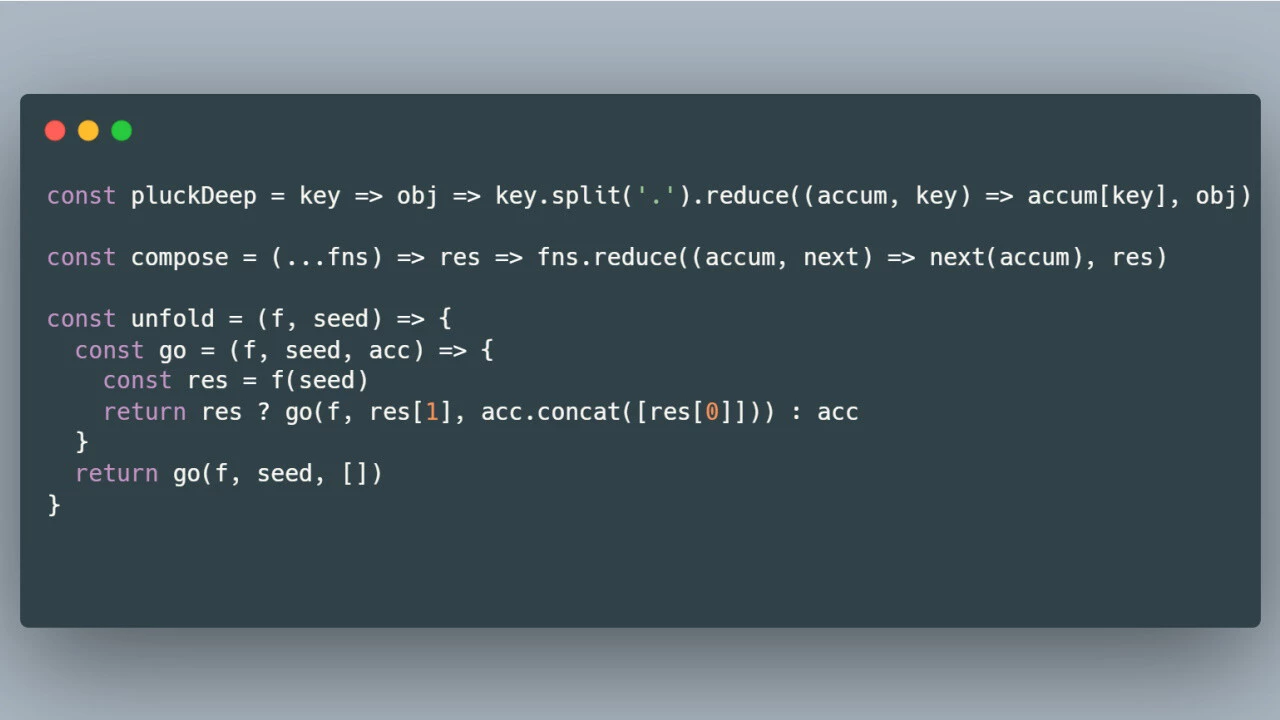

El ‘snippet’ o fragmento de código viene a ser al desarrollador de software lo que el ladrillo es al albañil. […]

El malware QBot tiene una nueva forma de infectar los equipos: ha estado utilizando la calculadora de Windows (Windows Calculator) […]