Los ciberdelincuentes estarán más ocupados que nunca este año. Manténgase seguro y proteja sus sistemas y datos enfocándose en estas 4 áreas clave para asegurar su entorno y garantizar el éxito en 2023, y asegúrese de que su negocio solo esté en los titulares cuando QUIERA que esté.

1 — Debilidades de la aplicación web

Las aplicaciones web son el núcleo de lo que hacen y cómo operan las empresas de SaaS, y pueden almacenar parte de su información más confidencial, como datos valiosos de los clientes.

Las aplicaciones SaaS a menudo son de múltiples inquilinos, por lo que sus aplicaciones deben estar seguras contra ataques en los que un cliente podría acceder a los datos de otro cliente, como fallas lógicas, fallas de inyección o debilidades de control de acceso. Estos son fáciles de explotar por piratas informáticos y errores fáciles de cometer al escribir código.

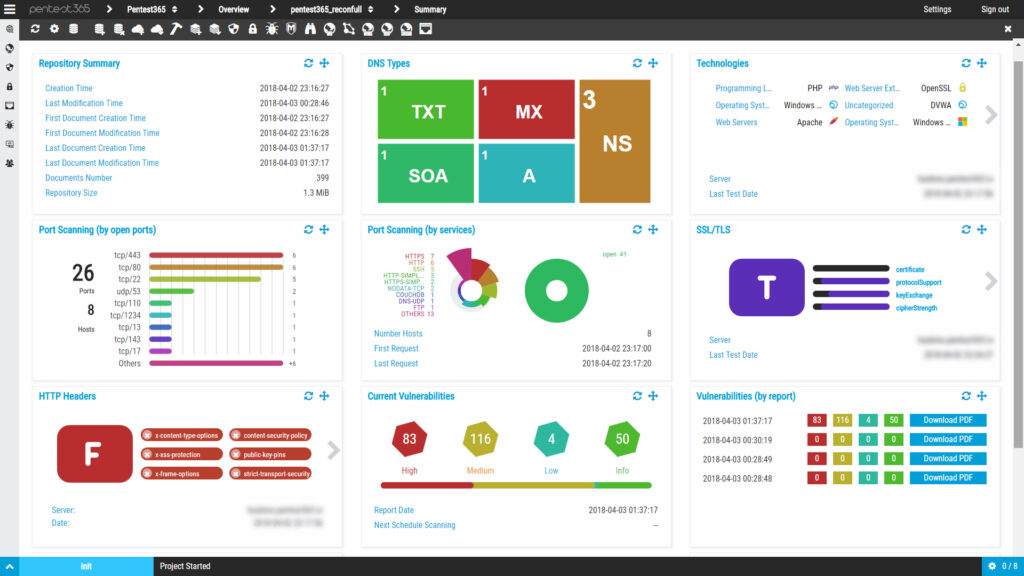

Las pruebas de seguridad con un escáner de vulnerabilidades automatizado en combinación con pentesting regulares pueden ayudarlo a diseñar y crear aplicaciones web seguras al integrarse con su entorno existente, detectando vulnerabilidades a medida que se introducen a lo largo del ciclo de desarrollo.

2 — Errores de mala configuración

Los entornos de nube pueden ser complicados. Sus ingenieros de CTO o DevOps son responsables de asegurar cada configuración, rol de usuario y permiso para garantizar que cumplan con la política de la empresa y la industria. Por lo tanto, las configuraciones incorrectas pueden ser extremadamente difíciles de detectar y remediar manualmente. Según Gartner, estos causan el 80% de todas las brechas de seguridad de datos , y hasta 2025, hasta el 99% de las fallas en el entorno de la nube se atribuirán a errores humanos .

Para mitigar el riesgo, el monitoreo de la red externa es imprescindible, mientras que una prueba de penetración de su infraestructura en la nube revelará problemas que incluyen depósitos S3 mal configurados, firewalls permisivos dentro de las VPC y cuentas en la nube demasiado permisivas.

Un escáner de vulnerabilidades como Pentest365 también puede ayudar a reducir y monitorear su superficie de ataque asegurándose de que solo los servicios que necesitan estar expuestos a Internet sean accesibles.

3 — Software vulnerable y aplicación de parches

Esto puede parecer obvio, pero sigue siendo un gran problema que se aplica a todos y a todos los negocios. Las empresas SaaS no son una excepción. Si está hospedando una aplicación, debe asegurarse de que los parches de seguridad del sistema operativo y de la biblioteca se apliquen a medida que se publiquen. Desafortunadamente, este es un proceso continuo, ya que las vulnerabilidades de seguridad en los sistemas operativos y las bibliotecas se encuentran y reparan constantemente.

El uso de las prácticas de DevOps y la infraestructura efímera puede ayudar a garantizar que su servicio siempre se implemente en un sistema con parches completos en cada versión, pero también debe monitorear cualquier nueva debilidad que pueda descubrirse entre las versiones.

Una alternativa al autohospedaje son las ofertas gratuitas (y de pago) sin servidor y de plataforma como servicio (PaaS) que ejecutan su aplicación en un contenedor, que se encarga de parchear el sistema operativo por usted. Sin embargo, aún debe asegurarse de que las bibliotecas utilizadas por su servicio se mantengan actualizadas con parches de seguridad.

4 — Políticas y prácticas de seguridad interna débiles

Muchas empresas de SaaS son pequeñas y están en crecimiento, y su postura de seguridad puede ser deficiente, pero los piratas informáticos no discriminan, lo que deja a las empresas de SaaS especialmente expuestas a los ataques. Algunas medidas simples, como usar un administrador de contraseñas, habilitar la autenticación de dos factores y la capacitación en seguridad pueden aumentar significativamente su protección.

Rentable y fácil de implementar, un administrador de contraseñas lo ayudará a mantener contraseñas únicas y seguras en todos los servicios en línea que usted y su equipo usan. Asegúrese de que todos en su equipo usen uno, preferiblemente uno que no sea objeto de infracciones frecuentes en sí mismo…

Habilite la autenticación de dos factores o multifactor (2FA/MFA) siempre que pueda. 2FA requiere un segundo token de autenticación además de la contraseña correcta. Esta podría ser una clave de seguridad de hardware (más segura), una contraseña de un solo uso basada en el tiempo (moderadamente segura) o una contraseña de un solo uso enviada a un dispositivo móvil (menos segura). No todos los servicios son compatibles con 2FA, pero donde sea compatible, debe estar habilitado.

Finalmente, asegúrese de que su equipo entienda cómo mantener una buena higiene cibernética, especialmente cómo reconocer y evitar hacer clic en enlaces de phishing.

Conclusión

En última instancia, la ciberseguridad es un equilibrio entre riesgo y recursos, y es una línea muy fina que debe caminarse, especialmente para las empresas emergentes con miles de prioridades en competencia. Pero a medida que su negocio crece, el equipo se expande y los ingresos aumentan, debe aumentar su inversión en seguridad cibernética en consecuencia.

Hay muchos especialistas en seguridad que pueden ayudarlo a mantenerse seguro y descubrir debilidades en sus sistemas. Pentest365 es uno de ellos. Ayudamos a pequeñas, medianas y grandes empresas a mantenerse seguras todos los días.

Pentest365 ofrece pruebas de penetración y escaneo de vulnerabilidades para reducir su superficie de ataque y proteger sus sistemas de estas amenazas. Su escaneo continuo 24/7 lo ayudará a mantenerse al tanto de las últimas vulnerabilidades y lo alertará sobre cualquier amenaza emergente que podría afectar cualquier sistema expuesto.

Fuente: thehackernews.com