Microsoft dice que los atacantes chinos de Storm-0558 robaron una clave privada de firma, que luego fue utilizada para violar las cuentas de correo electrónico del gobierno, de un volcado de Windows después de comprometer la cuenta corporativa de un ingeniero de Microsoft.

Los atacantes utilizaron la clave MSA robada para violar las cuentas de Exchange Online y Azure Active Directory (AD) de aproximadamente dos docenas de organizaciones, incluidas agencias gubernamentales de Estados Unidos, como los Departamentos de Estado y de Comercio de Estados Unidos. Explotaron un problema de validación Zero-Day ahora parcheado en GetAccessTokenForResourceAPI, que les permitió falsificar tokens de acceso firmados y suplantar cuentas dentro de las organizaciones objetivo.

Mientras investigaba el ataque de Storm-0558, Microsoft descubrió que la clave MSA se filtró en un volcado de memoria después de que un sistema de firma del consumidor fallara en abril de 2021.

Aunque el volcado de memoria no debería haber incluido la firma de claves, una condición de carrera llevó a que se agregara la clave. Posteriormente, este volcado de memoria se trasladó de la red de producción aislada de la empresa a su entorno de depuración corporativo conectado a Internet.

Los actores de amenazas encontraron la clave después de comprometer con éxito la cuenta corporativa de un ingeniero de Microsoft, que tenía acceso al entorno de depuración que contenía la clave incluida erróneamente en el volcado de memoria de abril de 2021 y la utilizaron en ataques a Exchange y Outlook en mayo de 2023.

«Debido a las políticas de retención de registros, no tenemos registros con evidencia específica de esta exfiltración por parte de este actor, pero este fue el mecanismo más probable por el cual el actor adquirió la clave», reveló Microsoft. «Nuestros métodos de escaneo de credenciales no detectaron su presencia (este problema ha sido corregido)».

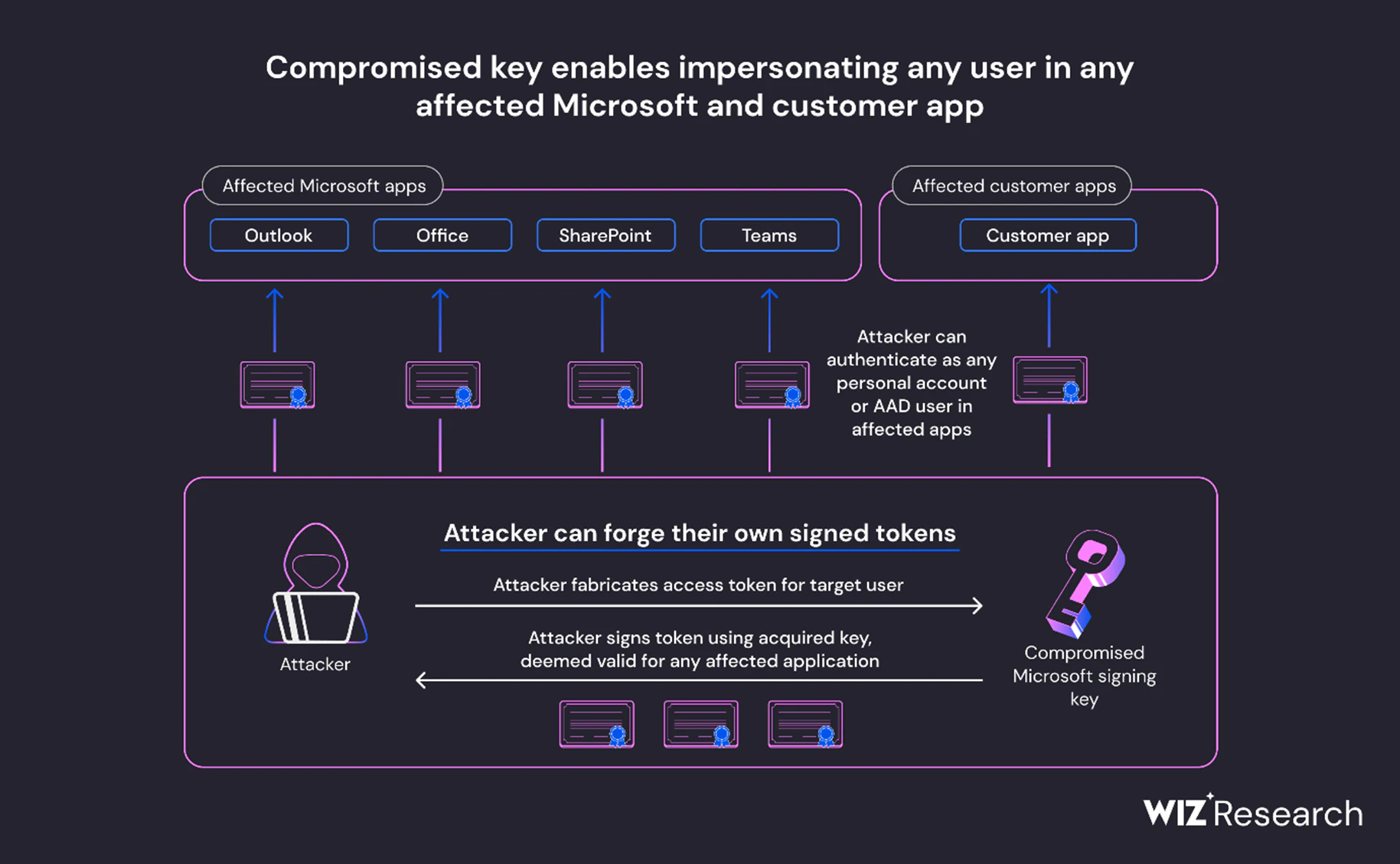

Si bien Microsoft dijo en julio, cuando reveló el incidente, que solo Exchange Online y Outlook se vieron afectados, el investigador de seguridad de Wiz, Shir Tamari, dijo más tarde que la clave de firma del consumidor de Microsoft comprometida proporcionó a Storm-0558 acceso generalizado a los servicios en la nube de Microsoft.

Como dijo Tamari, la clave podría usarse para hacerse pasar por cualquier cuenta dentro de cualquier cliente afectado o aplicación de Microsoft basada en la nube. «Esto incluye aplicaciones administradas de Microsoft, como Outlook, SharePoint, OneDrive y Teams, así como aplicaciones de clientes que admiten la autenticación de cuentas de Microsoft, incluidas aquellas que permiten la funcionalidad ‘Iniciar sesión con Microsoft'», dijo Tamari. «Todo en el mundo de Microsoft aprovecha los tokens de autenticación de Azure Active Directory para el acceso», dijo también a BleepingComputer el CTO y cofundador de Wiz, Ami Luttwak.

«Un atacante con una clave de firma AAD es el atacante más poderoso que puedas imaginar, porque puede acceder a casi cualquier aplicación, como cualquier usuario. Esta es la superpotencia definitiva de ciberinteligencia que cambia de forma. «El antiguo certificado de clave pública reveló que fue emitido el 5 de abril de 2016 y expiró el 4 de abril de 2021», añadió Tamari.

Más tarde, Redmond le dijo a BleepingComputer que la clave comprometida solo podía usarse para apuntar a aplicaciones que aceptaran cuentas personales y cuyo error de validación fuera explotado por los delincuentes informáticos chinos.

En respuesta a la violación de seguridad, Microsoft revocó todas las claves de firma MSA válidas para evitar que los actores de amenazas accedan a otras claves comprometidas. Este paso también bloqueó efectivamente cualquier esfuerzo adicional para generar nuevos tokens de acceso. Además, Microsoft reubicó los tokens de acceso generados recientemente al almacén de claves utilizado por sus sistemas empresariales.

Después de revocar la clave de firma robada, Microsoft no encontró evidencia adicional de acceso no autorizado a cuentas de clientes empleando la misma técnica de falsificación de tokens de autenticación.Presionado por CISA, Microsoft también acordó ampliar el acceso a los datos de registro en la nube de forma gratuita para ayudar a los defensores de la red a detectar intentos de violación similares en el futuro. Antes de esto, dichas capacidades de registro solo estaban disponibles para clientes con licencias de registro de Purview Audit (Premium). Como resultado, Redmond enfrentó importantes críticas por impedir que las organizaciones detectaran rápidamente los ataques de Storm-0558.

Fuente y redacción: bleepingcomputer.com