Los investigadores de seguridad cibernética están llamando la atención sobre una falla de día cero en Microsoft Office que podría abusarse para lograr la ejecución de código arbitrario en los sistemas Windows afectados.

La vulnerabilidad salió a la luz después de que un equipo de investigación de ciberseguridad independiente conocido como nao_sec descubriera un documento de Word (» 05-2022-0438.doc «) que se cargó en VirusTotal desde una dirección IP en Bielorrusia.

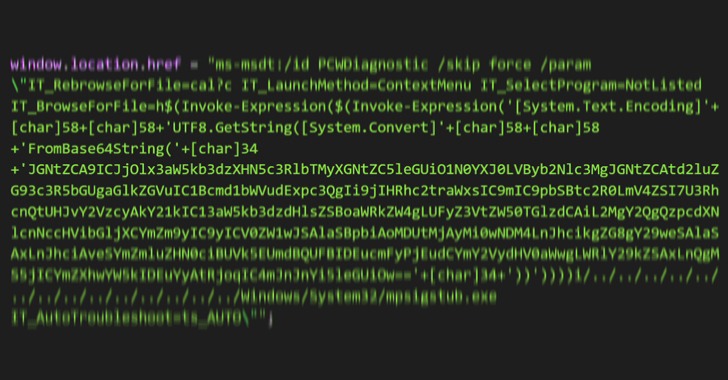

«Utiliza el enlace externo de Word para cargar el HTML y luego usa el esquema ‘ms-msdt’ para ejecutar el código de PowerShell», señalaron los investigadores en una serie de tuits la semana pasada.

Según el investigador de seguridad Kevin Beaumont, quien denominó la falla «Follina», el maldoc aprovecha la función de plantilla remota de Word para obtener un archivo HTML de un servidor, que luego utiliza el esquema URI «ms-msdt://» para ejecutar el carga útil maliciosa.

La deficiencia se ha llamado así porque la muestra maliciosa hace referencia a 0438, que es el código de área de Follina, un municipio de la ciudad italiana de Treviso.

MSDT es la abreviatura de Microsoft Support Diagnostics Tool, una utilidad que se usa para solucionar problemas y recopilar datos de diagnóstico para que los profesionales de soporte los analicen para resolver un problema.

«Están sucediendo muchas cosas aquí, pero el primer problema es que Microsoft Word está ejecutando el código a través de msdt (una herramienta de soporte) incluso si las macros están deshabilitadas», explicó Beaumont.

» La Vista protegida se activa, aunque si cambia el documento a formato RTF, se ejecuta sin siquiera abrir el documento (a través de la pestaña de vista previa en el Explorador), y mucho menos la Vista protegida», agregó el investigador.

Se dice que se ven afectadas varias versiones de Microsoft Office, incluidas Office, Office 2016 y Office 2021, aunque se espera que otras versiones también sean vulnerables.

Además, Richard Warren de NCC Group logró demostrar un exploit en Office Professional Pro con parches de abril de 2022 ejecutándose en una máquina con Windows 11 actualizada con el panel de vista previa habilitado.

«Microsoft necesitará parchearlo en todas las diferentes ofertas de productos, y los proveedores de seguridad necesitarán una detección y un bloqueo sólidos», dijo Beaumont. Nos comunicamos con Microsoft para obtener comentarios y actualizaremos la historia una vez que tengamos una respuesta.