Un infame malware de minería criptográfica multiplataforma ha seguido perfeccionando y mejorando sus técnicas para atacar tanto a los sistemas operativos Windows como Linux al poner su mirada en vulnerabilidades más antiguas, mientras que simultáneamente se aferra a una variedad de mecanismos de propagación para maximizar la efectividad de su Campañas.

«LemonDuck, un malware robusto y activamente actualizado que es conocido principalmente por sus objetivos de minería de botnets y criptomonedas, siguió la misma trayectoria cuando adoptó un comportamiento más sofisticado y escaló sus operaciones», dijo Microsoft en un informe técnico publicado la semana pasada. «Hoy, más allá del uso de recursos para sus actividades tradicionales de minería y bots, LemonDuck roba credenciales, elimina los controles de seguridad, se propaga a través de correos electrónicos, se mueve lateralmente y, en última instancia, deja caer más herramientas para la actividad operada por humanos».

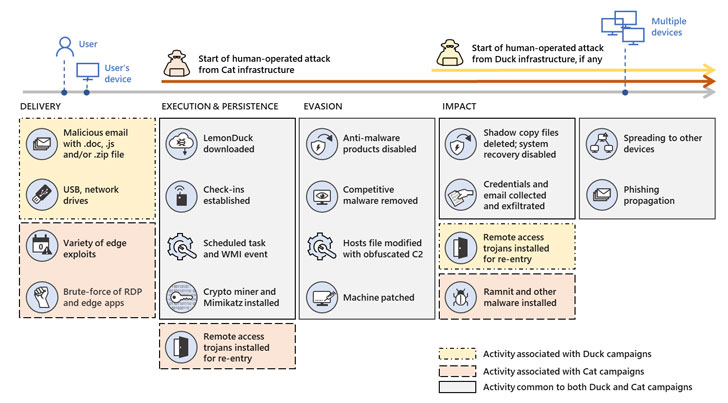

l malware es conocido por su capacidad de propagarse rápidamente a través de una red infectada para facilitar el robo de información y convertir las máquinas en bots de minería de criptomonedas al desviar sus recursos informáticos para minar criptomonedas ilegalmente. En particular, LemonDuck actúa como un cargador para los ataques de seguimiento que involucran el robo de credenciales y la instalación de implantes de próxima etapa que podrían actuar como una puerta de entrada a una variedad de amenazas maliciosas, incluido el ransomware.

Las actividades de LemonDuck se detectaron por primera vez en China en mayo de 2019, antes de que comenzara a adoptar señuelos con temática de COVID-19 en ataques por correo electrónico en 2020 e incluso las fallas de Exchange Server » ProxyLogon » recientemente abordadas para obtener acceso a sistemas sin parches. Otra táctica a destacar es su capacidad para borrar «a otros atacantes de un dispositivo comprometido al deshacerse del malware de la competencia y prevenir nuevas infecciones al parchear las mismas vulnerabilidades que usó para obtener acceso».

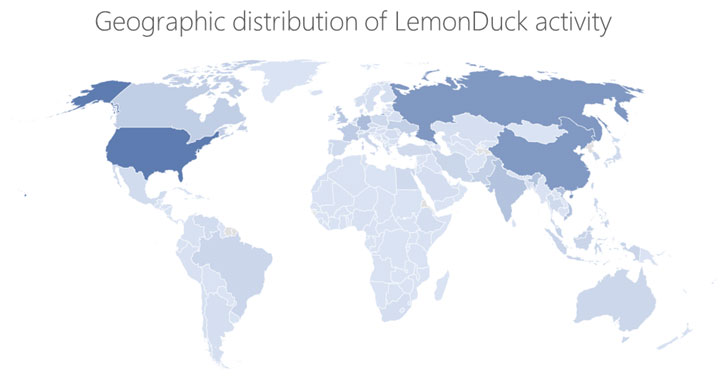

Los ataques que incorporan el malware LemonDuck se han centrado principalmente en los sectores de fabricación e IoT, siendo los EE. UU., Rusia, China, Alemania, el Reino Unido, India, Corea, Canadá, Francia y Vietnam los que son testigos de la mayoría de los encuentros.

Además, Microsoft reveló las operaciones de una segunda entidad que depende de LemonDuck para lograr «objetivos separados», que la empresa denominó en código «LemonCat». Se dice que la infraestructura de ataque asociada con la variante «Cat» surgió en enero de 2021, lo que finalmente llevó a su uso en ataques que explotan vulnerabilidades dirigidas a Microsoft Exchange Server. Las intrusiones posteriores que se aprovecharon de los dominios Cat dieron como resultado la instalación de puerta trasera, el robo de credenciales y datos, y la entrega de malware, a menudo un troyano de Windows llamado Ramnit.

«El hecho de que la infraestructura Cat se utilice para campañas más peligrosas no resta prioridad a las infecciones de malware de la infraestructura Duck», dijo Microsoft. «En cambio, esta inteligencia agrega un contexto importante para comprender esta amenaza: el mismo conjunto de herramientas, acceso y métodos se puede reutilizar a intervalos dinámicos para lograr un mayor impacto».