Los códigos de estado HTTP controlan este malware Cómo controlar sistemas pirateados.

El malware de ciberespionaje, rastreado hasta Turla APT con «nivel de confianza medio a bajo» basado en el historial de […]

El malware de ciberespionaje, rastreado hasta Turla APT con «nivel de confianza medio a bajo» basado en el historial de […]

Existen formas y formas de detectar el malware en el código de una aplicación o archivo, pero puede que ninguna […]

Desde Windows NT 4 lanzado en 1996 hasta el actual Windows 10. PrintDemon (Windows Print Spooler) permite obtener permisos de […]

Los sistemas de vigilancia y reconocimiento facial han evolucionado de forma considerable, aunque también lo han hecho los métodos para […]

¿Recuerda el ataque RDP inverso, en el que un sistema cliente vulnerable a una vulnerabilidad de recorrido transversal podría verse comprometido al […]

Los investigadores de seguridad dicen que han descubierto otra cepa de malware que se creó específicamente para infectar servidores basados […]

Talos Intelligence, parte del grupo Cisco, informa hoy sobre una vulnerabilidad que afecta a la hoja de cálculo de Microsoft y que fue […]

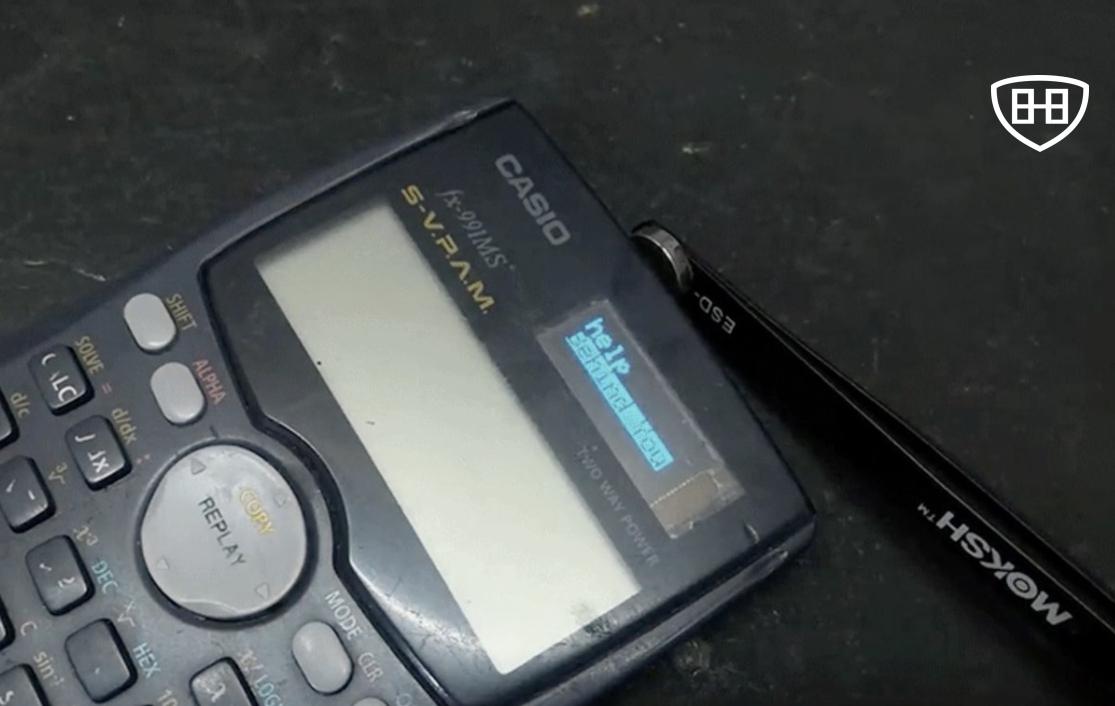

En muchas escuelas y universidades no se permite tener smartphones durante la aplicación de exámenes, ya que son una herramienta […]

Todavía está terminando de arrancar la semana y ya tenemos noticias de que Mekotio, un troyano bancario de origen brasileño, está […]

A pesar de la agitación en el mundo, ¡estamos encantados de ofrecerte una actualización increíble con Kali Linux 2020.2! Y está […]

Fortinet ofrece 24 cursos avanzados en ciberseguridad de forma gratuita del programa Network Security Expert (NSE). Anteriormente estaban disponibles para los socios de […]

No es que me sorprende, pero no deja de repugnarme cómo el mundo del cibercrimen, lejos de mostrar un mínimo […]