Todavía está terminando de arrancar la semana y ya tenemos noticias de que Mekotio, un troyano bancario de origen brasileño, está siendo empleado en una nueva campaña de phishing dirigida específicamente a España, tal y como nos revela la compañía de seguridad ESET en su blog de divulgación sobre seguridad informática, Protegerse. Un ataque que, como es común en estas campañas, simula tener su origen en instituciones oficiales.

En esta campaña, los atacantes están empleando dos modelos distintos de mensaje. El primero, que simula proceder de la Dirección General de Tráfico, informa al receptor de que tiene una multa pendiente de pago. Como ocurre siempre en estos casos, se emplea el recurso del apremio, indicando a la potencial víctima que retrasarse en el pago puede tener malas consecuencias. El segundo, por su parte, simula ser de la Agencia Tributaria e informa de que vamos a recibir un reembolso tal y como introduzcamos nuestros datos de contacto.

En ambos casos, y principalmente en el segundo, se observa que los atacantes han mejorado la calidad de los mensajes tras los que se enmascara Mekotio. Algo que los atacantes han aprendido con los años es que cuidar la ortografía y la gramática de los correos, así como evitar modismos que puedan sonar raros fuera de su entorno de uso habitual hace que los mensajes sean mucho más efectivos.

Un «problema» (ventaja en realidad para las potenciales víctimas de Mekonio de este lado del charco) a este respecto son las diferencias lingüísticas entre latinoamérica y España, así como entre los distintos países latinoamericanos. Durante mucho tiempo los atacantes empleaban un único mensaje en sus campañas contra objetivos de habla hispana. Con el tiempo han aprendido no solo a traducir (pues en este caso el ataque tiene su origen en Brasil), sino también a localizar los mensajes, adaptándolos a un contexto mucho más local.

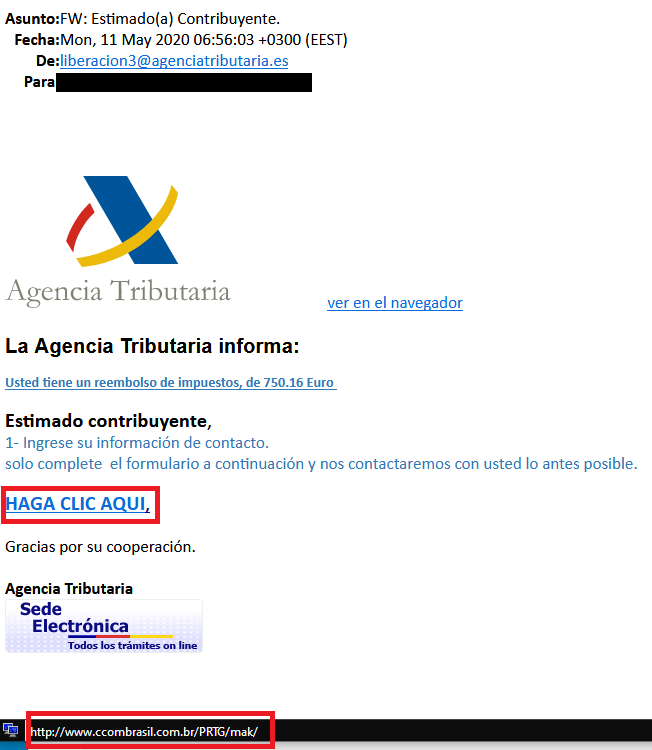

En la imagen podemos ver uno de los correos empleados en esta campaña:

Evidentemente, si intentamos abrir los enlaces de los correos veremos que los dominios a los que apuntan no tienen nada que ver ni con la Dirección General de Tráfico ni con la Agencia Tributaria. En su lugar, como se puede observar en la parte inferior de la imagen, en esta campaña con Mekotio todo apunta a un dominio brasileño, algo que concuerda con ataques anteriores tanto con este mismo troyano, como con otros «familiares», como es el caso de Casbaneiro y Grandoreiro. En cuanto al origen de los correos, el mensaje se envía desde el dominio “furia.com”.

Obviamente, el objetivo de los atacantes es que el usuario haga click en alguno de los enlaces del mensaje, acción que iniciará la descarga del archivo comprimido “All-AGT.zip”. ¿Y qué nos encontramos en su interior? Pues un instalador denominado All-AGT.msi que, éste sí, será el responsable de la descarga, en el sistema atacado, de todos los elementos que conforman Mekonio y que, de ese modo, permitirá a los responsables del ataque tomar el control del sistema cuando lo deseen.

Fuente y redacción: muyseguridad.net