Los investigadores de ciberseguridad revelaron hoy detalles de una vulnerabilidad de la memoria en la familia de productos de administración de datos Db2 de IBM que podría permitir que un atacante local acceda a datos confidenciales e incluso cause ataques de denegación de servicio.

La falla ( CVE-2020-4414 ), que afecta a las ediciones IBM Db2 V9.7, V10.1, V10.5, V11.1 y V11.5 en todas las plataformas , es causada por un uso inadecuado de la memoria compartida, lo que otorga una mal actor para realizar acciones no autorizadas en el sistema.

Al enviar una solicitud especialmente diseñada, un atacante podría aprovechar esta vulnerabilidad para obtener información confidencial o provocar una denegación de servicio, según el equipo de investigación y seguridad de Trustwave SpiderLabs, que descubrió el problema.

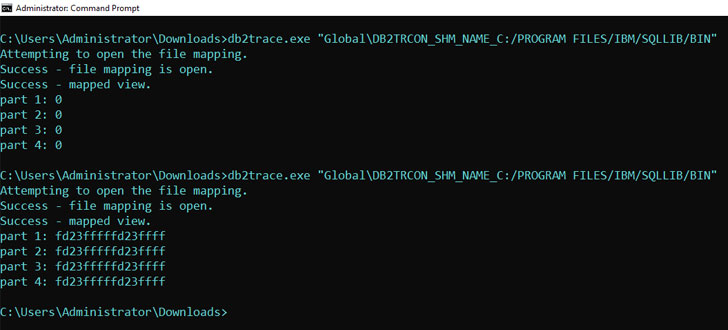

«Los desarrolladores se olvidaron de poner protecciones de memoria explícitas alrededor de la memoria compartida utilizada por la función de rastreo de Db2», dijo Martin Rakhmanov de SpiderLabs . «Esto permite que cualquier usuario local lea y escriba acceso a esa área de memoria. A su vez, esto permite acceder a datos críticamente sensibles, así como la capacidad de cambiar cómo funciona el subsistema de rastreo, lo que resulta en una condición de denegación de servicio en la base de datos».

IBM lanzó un parche el 30 de junio para remediar la vulnerabilidad.

CVE-2020-4414 se debe al uso inseguro de la memoria compartida que la utilidad de seguimiento de Db2 emplea para intercambiar información con el sistema operativo subyacente en el sistema.

La utilidad de rastreo de Db2 se utiliza para registrar datos y eventos de Db2, incluidos los informes de información del sistema de Db2, la recopilación de datos necesarios para el análisis y el ajuste del rendimiento y la captura de pistas de auditoría de acceso a datos con fines de seguridad.

Dado que la memoria compartida almacena información confidencial, un atacante con acceso al sistema podría crear una aplicación maliciosa para sobrescribir la memoria con datos falsos dedicados a rastrear datos.

«Esto significa que un usuario local sin privilegios puede abusar de esto para causar una condición de denegación de servicio simplemente escribiendo datos incorrectos en esa sección de memoria», dijo Rakhmanov.

Aún más preocupante, un proceso con pocos privilegios que se ejecute en el mismo equipo que la base de datos DB2 podría alterar el rastreo de DB2 y capturar datos confidenciales y utilizar la información para llevar a cabo otros ataques.

Si la falla le suena familiar, es porque es el mismo tipo de vulnerabilidad de fuga de memoria que afectó al servicio de videoconferencia WebEx de Cisco ( CVE-2020-3347 ) que podría hacer que los atacantes autenticados localmente se apoderaran de nombres de usuario, tokens de autenticación e información de reuniones.

Se recomienda que los usuarios de DB2 actualicen su software a la última versión para mitigar el riesgo.