Los investigadores de ciberseguridad de hoy descubrieron un malware de Linux completamente indetectable que explota técnicas indocumentadas para permanecer bajo el radar y apunta a servidores Docker de acceso público alojados en plataformas de nube populares, incluidas AWS, Azure y Alibaba Cloud.

Docker es una solución popular de plataforma como servicio (PaaS) para Linux y Windows diseñada para facilitar a los desarrolladores la creación, prueba y ejecución de sus aplicaciones en un entorno aislado aislado llamado contenedor.

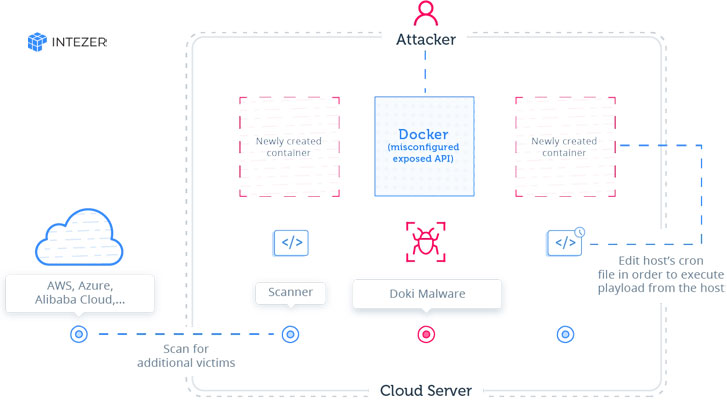

Según la última investigación que Intezer compartió con The Hacker News, una campaña de minería de bots de minería de Ngrok que escanea Internet en busca de puntos finales de API Docker mal configurados y ya ha infectado muchos servidores vulnerables con nuevo malware.

Si bien la botnet de minería Ngrok está activa durante los últimos dos años, la nueva campaña se centra principalmente en tomar el control de los servidores Docker mal configurados y explotarlos para configurar contenedores maliciosos con criptomineros que se ejecutan en la infraestructura de las víctimas.

Apodado ‘ Doki ‘ , el nuevo malware multiproceso aprovecha «un método no documentado para contactar a su operador al abusar de la cadena de bloques de criptomonedas Dogecoin de una manera única para generar dinámicamente su dirección de dominio C2 a pesar de que las muestras estén disponibles públicamente en VirusTotal».

Según los investigadores, el malware:

- ha sido diseñado para ejecutar comandos recibidos de sus operadores,

- utiliza un explorador de bloques de criptomonedas Dogecoin para generar su dominio C2 en tiempo real dinámicamente,

- usa la biblioteca embedTLS para funciones criptográficas y comunicación de red,

- crea URL únicas con una vida útil corta y las usa para descargar cargas útiles durante el ataque.

«El malware utiliza el servicio DynDNS y un Algoritmo de generación de dominio (DGA) único basado en la cadena de bloques de criptomonedas Dogecoin para encontrar el dominio de su C2 en tiempo real».

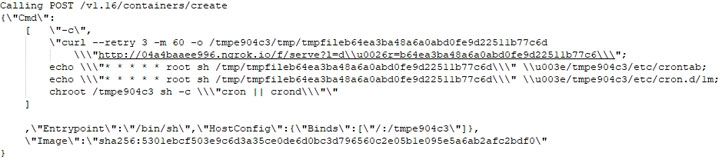

Además de esto, los atacantes detrás de esta nueva campaña también han logrado comprometer las máquinas host al vincular los contenedores recién creados con el directorio raíz del servidor, lo que les permite acceder o modificar cualquier archivo en el sistema.

«Al usar la configuración de enlace, el atacante puede controlar la utilidad cron del host. El atacante modifica el cron del host para ejecutar la carga útil descargada cada minuto».

«Este ataque es muy peligroso debido al hecho de que el atacante usa técnicas de escape de contenedores para obtener el control total de la infraestructura de la víctima».

Una vez hecho, el malware también aprovecha los sistemas comprometidos para escanear aún más la red en busca de puertos asociados con Redis, Docker, SSH y HTTP, utilizando una herramienta de escaneo como zmap, zgrap y jq.

Doki logró permanecer bajo el radar durante más de seis meses a pesar de haber sido cargado en VirusTotal el 14 de enero de 2020, y escaneado varias veces desde entonces. Sorprendentemente, al momento de escribir esto, aún no es detectable por ninguno de los 61 principales motores de detección de malware.

El software contenedor más destacado se ha dirigido por segunda vez en un mes. A fines del mes pasado, se encontraron actores maliciosos que apuntaban a puntos finales expuestos de la API de Docker e imágenes infestadas de malware para facilitar ataques DDoS y minar criptomonedas .

Se aconseja a los usuarios y organizaciones que ejecutan instancias de Docker que no expongan las API de Docker a Internet, pero si aún lo necesita, asegúrese de que solo sea accesible desde una red o VPN de confianza, y solo a usuarios de confianza para controlar su demonio Docker.

Si administra Docker desde un servidor web para aprovisionar contenedores a través de una API, debe ser aún más cuidadoso de lo habitual con la verificación de parámetros para asegurarse de que un usuario malintencionado no pueda pasar parámetros diseñados que hacen que Docker cree contenedores arbitrarios.