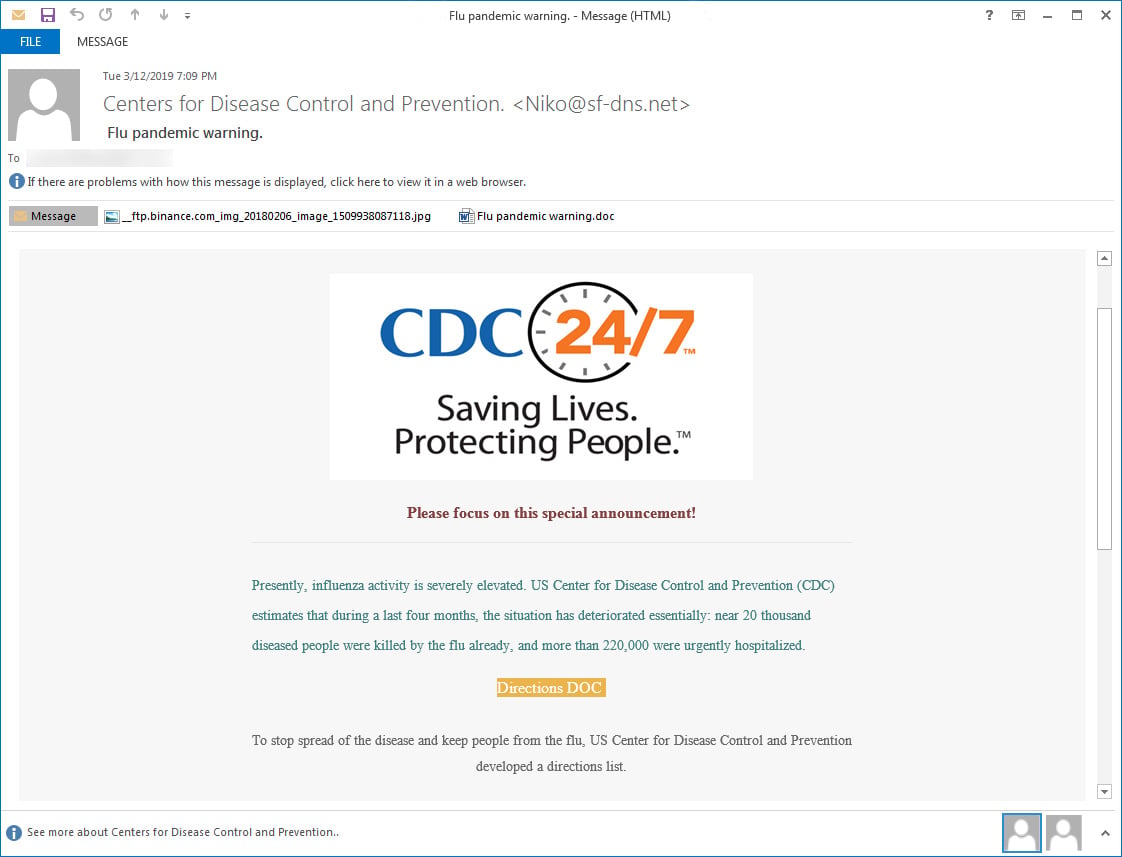

Descubierto por primera vez por MyOnlineSecurity , estos correos electrónicos se envían desde direcciones de correo electrónico que se hacen pasar por «Centros para el Control y la Prevención de Enfermedades» y tienen una línea de asunto de «Advertencia de pandemia de gripe». Estos correos electrónicos indican que hay una pandemia de gripe y que los destinatarios deben leer el documento adjunto para ayudar a evitar que se propague.

El texto completo de los correos spam es:

Please focus on this special announcement!

Presently, influenza activity is severely elevated. US Center for Disease Control and Prevention (CDC) estimates that during a last four months, the situation has deteriorated essentially: near 20 thousand diseased people were killed by the flu already, and more than 220,000 were urgently hospitalized.

Directions DOC

To stop spread of the disease and keep people from the flu, US Center for Disease Control and Prevention developed a directions list.

You could find DOC file with this list attached to the e-mail.

It is recommended to read it attentively and follow the directions to prevent the disease. With care of your health, CDC Communication Department

Not interested anymore? Unsubscribe

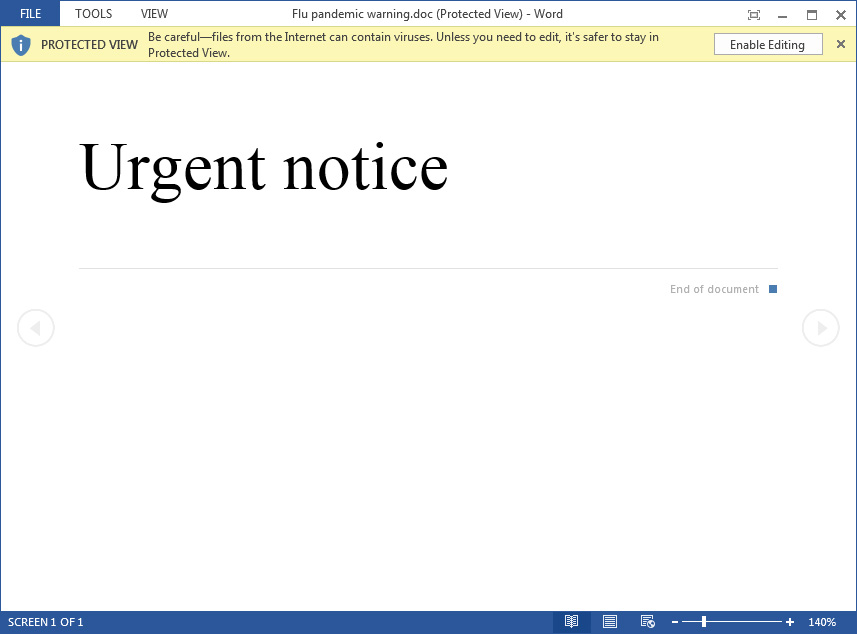

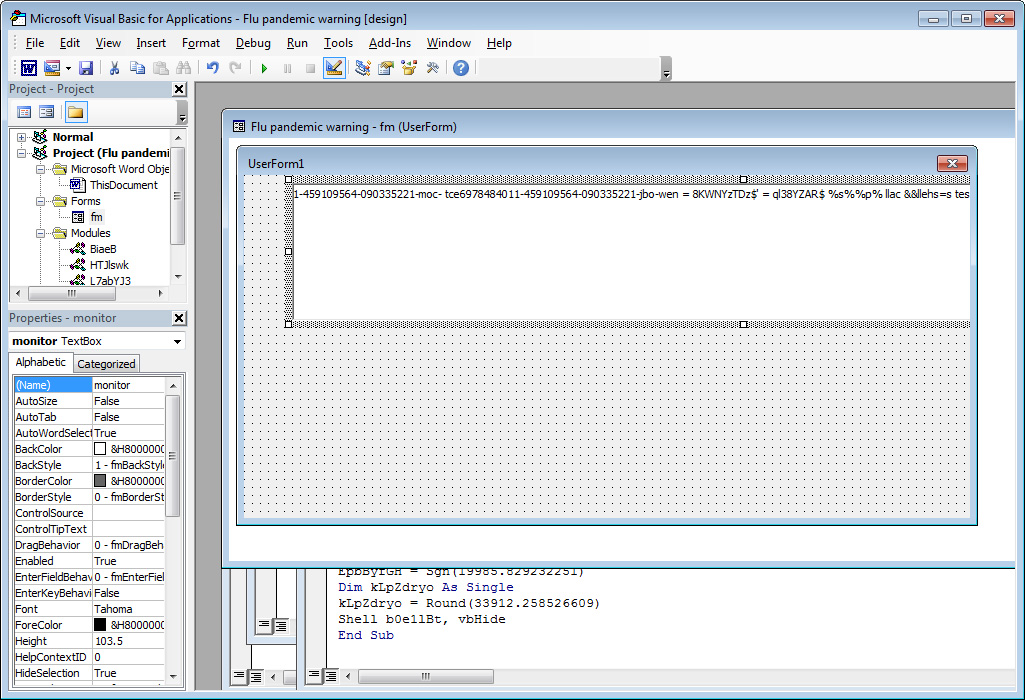

El documento de Word adjunto se llama «Fluandemic warning.doc» e indica que debe habilitar la edición y habilitar el contenido para poder verlo correctamente.

Si el contenido está habilitado, se ejecutará una Macro maliciosa que hará que el instalador de GandCrab v5.2 Ransomware se descargue de hxxp: //205.185.125.109/samanta.exe y se instale en la carpeta C: \ Windows \ Temp. Este archivo será ejecutado.

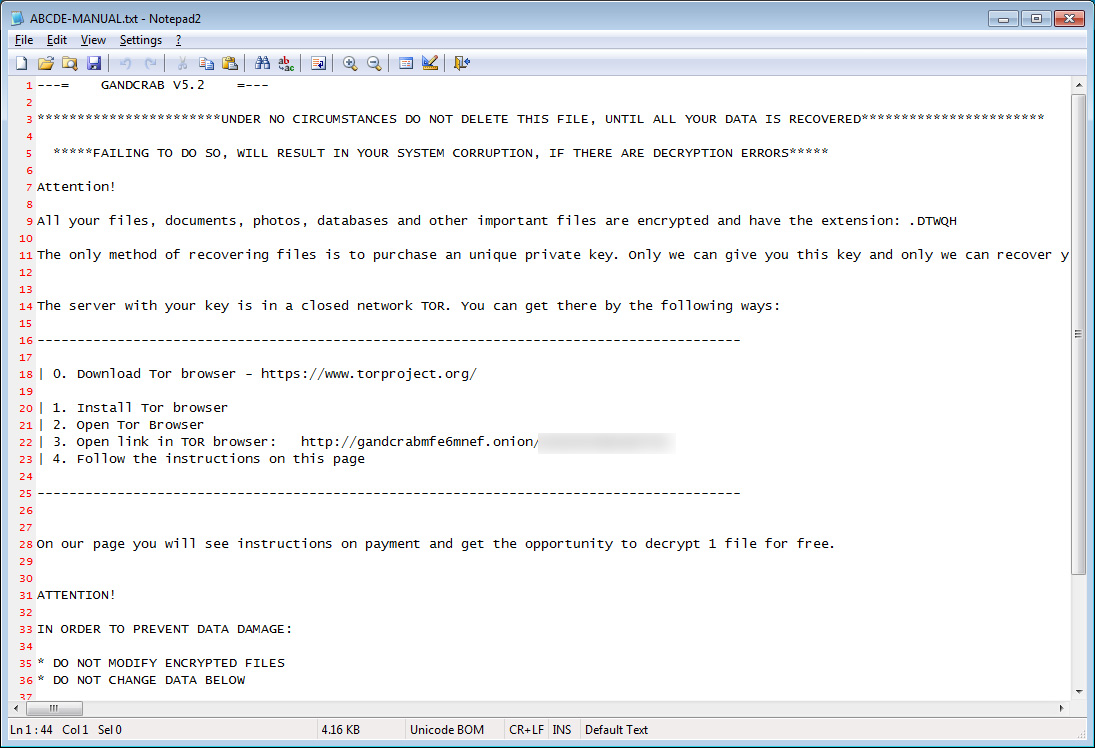

Una vez ejecutado, GandCrab cifrará los archivos en la computadora y agregará una extensión aleatoria al nombre de cada archivo cifrado. También soltará una nota de rescate llamada [extensión] -MANUAL.txt . Por ejemplo, si el ransomware utiliza la extensión ABCDE, la nota de rescate se llamará ABCDE-MANUAL.txt.

Como siempre, nunca abra un archivo adjunto que reciba por correo electrónico a menos que confirme de quién fue enviado y que se lo enviaron a usted. También se recomienda encarecidamente que escanee todos los archivos adjuntos con VirusTotal antes de abrirlos para mantenerse protegido contra documentos maliciosos.

Otras campañas de phishing instalando GandCrab

Esta no es la única estafa de phishing en curso que promueve GandCrab. Ya sea que los afiliados o los desarrolladores mismos lancen varios ataques, GandCrab está haciendo un gran esfuerzo en la distribución por correo electrónico.

Además de los correos electrónicos de los CDC, MyOnlineSecurity también encontró una campaña reciente que impulsó a GandCrab a través de falsos avisos de envío de DHL .

El gobierno chino también ha emitido una alerta indicando que a partir del 11 de marzo, un atacante comenzó a atacar departamentos gubernamentales con un ataque de phishing.

«De acuerdo con el monitoreo del Centro Nacional de Información de Seguridad de la Red y la Información, a partir del 11 de marzo de 2019, una organización de piratas informáticos de fuera del país lanzó un ataque de correo de ransomware a los departamentos gubernamentales relevantes en China. Después del análisis y el análisis, el número de versión del ransomware es GANDCRABV5.2, que es la última versión actualizada de ransomware en febrero de 2019. Después de ejecutarse, cifrará los datos del disco duro del host del usuario y permitirá al usuario víctima acceder a la URL para descargar el navegador Tor. El navegador Tor inicia sesión en el atacante «ventana de pago de moneda digital y le pide a la víctima que pague el rescate».

Fuente: bleepingcomputer.com