Los investigadores de Check Point y CyberInt descubrieron una nueva generación de kits de phishing que están disponibles en Dark Web.

![Una publicación en la red oscura que anuncia el kit de phishing de [A] kit phishing de próxima generación](https://www.helpnetsecurity.com/images/posts2018/darkweb-phishingkit-sale.jpg)

Una publicación en la red oscura que anuncia el kit de phishing de [A]

Creado por un ciberdelincuente conocido como ‘[A] pache’, el kit hace que sea sencillo para aquellos con muy poca capacidad técnica para llevar a cabo su propio ciberataque. Simplemente descargando este kit de phishing con múltiples funciones y siguiendo las sencillas instrucciones de instalación, un actor amenazante puede lanzar una campaña de phishing, que recopila la información personal y financiera de consumidores desprevenidos, muy rápidamente.

A diferencia de los kits anteriores que se componen principalmente de una o dos páginas para recopilar datos personales o financieros, este kit de phishing nuevo y avanzado permite a los piratas informáticos crear un sitio falso convincente. Esto incluye opciones para crear sitios web falsos de muchas marcas conocidas, como Walmart, Americanas, Ponto Frio, Casas Bahia, Submarino, Shoptime y Extra.

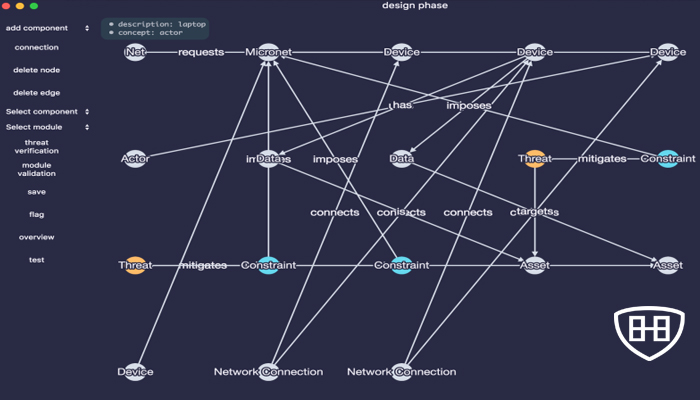

Para persuadir convincentemente a sus víctimas de que están comprando en el sitio real en el que creen que están, los estafadores en línea necesitan un dominio similar al de la marca objetivo, por ejemplo, www.walmart-shopping.com. Para simplificar este proceso, [A] Pache ha desarrollado una interfaz de usuario sencilla dentro del panel de administración donde el actor de la amenaza puede pegar la URL del producto del minorista legítimo y el kit importará automáticamente la información del producto en la página de phishing. Luego pueden ver sus ‘productos’ y cambiar sus precios originales. Una vez registrados, están listos para implementar el kit en un host web compatible con PHP y MySQL. Luego pueden iniciar sesión en el panel de administración del kit y comenzar a configurar su campaña.

Al igual que cualquier tienda, el sitio de phishing falso alienta a los usuarios a ser también competitivos, por lo que el kit sugiere que los precios de los productos sean atractivos. Esto ayuda a motivar a los posibles ‘clientes’ a hacer clic en los artículos y proceder a pagar. La reducción de los precios demasiado bajos generaría sospechas entre los «clientes» cautivados. Además, un truco es hacer una lista en primer lugar de elementos altamente valorados y deseados, como teléfonos inteligentes, para atraer a posibles víctimas.

El panel de administración del kit de phishing

Cuando los clientes hacen clic desde el correo electrónico del actor de la amenaza, el enlace a las redes sociales o cualquier otra forma en que podrían estar enviando tráfico, el sitio se verá exactamente como el sitio objetivo y los clientes pueden proceder a pagar sin que surjan sospechas. En este punto, los «clientes» ingresan sus detalles de pago y entrega, incluido el CVV, que luego se envían directamente a la base de datos del actor de la amenaza, lo que permite al delincuente cibernético ver la información personal y financiera de la víctima. Una vez que la víctima ha ingresado los detalles de pago, se le presenta una notificación de que el proceso de pago ha fallado. Esto ayuda a convencerlos de no preocuparse cuando el «producto» comprado no llegue.

A $ 100- $ 300, el costo es más alto que los kits estándar de phishing. Los kits estándar generalmente cuestan entre $ 20 y $ 50, algunos incluso gratuitos, ya que solo brindan páginas de inicio de sesión y solicitan información personal y financiera. Sin embargo, con el kit de phishing [A], los actores de amenaza cuentan con un conjunto completo de herramientas para realizar su ataque. Estos incluyen una interfaz de back-end completa con la que pueden crear páginas falsas convincentes de productos minoristas y administrar toda su campaña.

Con algunos informes que afirman que el 91% de los ataques cibernéticos y las violaciones de datos comienzan con un correo electrónico de phishing, el phishing sigue siendo una amenaza constante por robo de información financiera, propiedad intelectual e incluso interferencia con las elecciones. Por esta razón, tanto los consumidores como las empresas deben asegurarse de contar con las últimas protecciones para protegerse contra tales amenazas.

Fuente: Helpnetsecurity.com