Revelan cómo funciona el ataque de Inyección de Código en la aplicación Signal Messaging

Después de la revelación de los detalles del ataque eFail , es hora de revelar cómo funciona la vulnerabilidad de inyección de código […]

Después de la revelación de los detalles del ataque eFail , es hora de revelar cómo funciona la vulnerabilidad de inyección de código […]

Los investigadores de seguridad han descubierto una vulnerabilidad grave en la popular aplicación de mensajería de señal cifrada de extremo […]

Twitter ha avisado a las autoridades reguladores de Estados Unidos de un fallo informático en sus sistemas que ha puesto […]

A principios de este mes, Oracle paró una vulnerabilidad de ejecución remota de código de deserialización Java muy crítica en su componente […]

La compañía de ciberseguridad china Qihoo ha denunciado la explotación activa de una vulnerabilidad Zero-Day en Internet Explorer. De momento parece que no […]

Solo unas horas después de que el equipo de Drupal lanza las últimas actualizaciones para corregir un nuevo error de […]

Tim White, Director de Gestión de productos, Cumplimiento de políticas en Qualys , analiza cómo la expansión de los programas de vulnerabilidad […]

Robar datos a través del cableado eléctrico. Hay muchas formas de preservar la seguridad de nuestro equipo. Podemos utilizar antivirus, […]

Después de Meltdown y Spectre, la compañía Intel y sus procesadores continúa siendo noticia. De nuevo es necesario hablar de un problema de […]

En agosto de 2017 la popular comunidad Taringa sufrió un severo ataque de seguridad que expuso las contraseñas de 28 millones de personas registradas y […]

Varios portales de internet alrededor de todo el mundo fueron bloqueados este mes a raíz de un ataque masivo lanzado […]

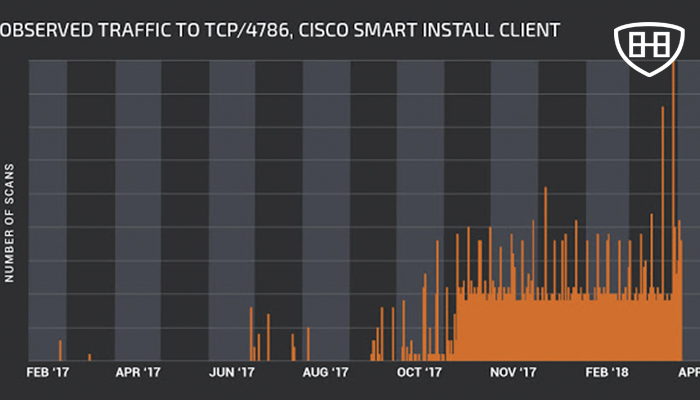

El requerimiento Para un cliente con el que estuve trabajando recientemente, era necesario interceptar datos en una red. Ciertas acciones deben […]