A principios de este mes, Oracle paró una vulnerabilidad de ejecución remota de código de deserialización Java muy crítica en su componente de servidor WebLogic de Fusion Middleware que podría permitir a los atacantes obtener fácilmente el control completo de un servidor vulnerable.

Sin embargo, un investigador de seguridad, que opera a través del Twitter handle @ pyn3rd y afirma ser parte del equipo de seguridad de Alibaba, ahora ha encontrado una forma de utilizar a los atacantes para eludir el parche de seguridad y explotar la vulnerabilidad de WebLogic una vez más.

El servidor WebLogic actúa como una capa intermedia entre la interfaz de usuario frontal y la base de datos back-end de una aplicación empresarial de varios niveles. Proporciona un conjunto completo de servicios para todos los componentes y maneja los detalles del comportamiento de la aplicación de forma automática.

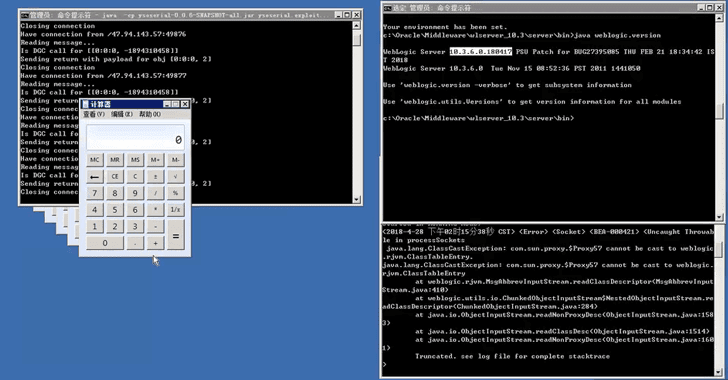

Inicialmente descubierto en noviembre del año pasado por Liao Xinxi del equipo de seguridad NSFOCUS, la falla del Servidor Oracle WebLogic (CVE-2018-2628) puede ser explotada con acceso a la red a través del puerto TCP 7001.

Si se explota con éxito, la falla podría permitir a un atacante remoto hacerse cargo por completo de un servidor WebLogic de Oracle vulnerable. La vulnerabilidad afecta a las versiones 10.3.6.0, 12.1.3.0, 12.2.1.2 y 12.2.1.3.

Dado que un exploit de prueba de concepto ( PoC ) para la vulnerabilidad original del Servidor Oracle WebLogic ya se ha hecho público en Github y alguien también ha pasado por alto el parche, sus servicios actualizados nuevamente corren el riesgo de ser pirateados.

Aunque @ pyn3rd solo ha lanzado un GIF corto (video) como una prueba de concepto (PoC) en lugar de lanzar un código de derivación completo o cualquier detalle técnico, difícilmente tomaría unas pocas horas o días para que los hackers expertos descubrieran una forma para lograr lo mismo.

Actualmente, no está claro cuándo Oracle lanzará una nueva actualización de seguridad para abordar este problema que ha reabierto la falla CVE-2018-2628.

Para estar al menos un paso más seguro, es aconsejable instalar la actualización de parches de abril lanzada por Oracle, si aún no lo ha hecho porque los atacantes ya han comenzado a buscar en Internet servidores vulnerables de WebLogic.

Fuente: Segu-info.com.ar