Cuidado al instalar una VPN; cuelan troyanos para robar datos.

Contar con un servicio VPN es algo que cada vez más usuarios tienen en cuenta. Nos permite cifrar nuestras conexiones, […]

Contar con un servicio VPN es algo que cada vez más usuarios tienen en cuenta. Nos permite cifrar nuestras conexiones, […]

Justo a tiempo para las vacaciones, la pandilla de troyanos Emotet ha comenzado a enviar correos electrónicos con temas navideños […]

Está en marcha una activa campaña APT dirigida a empresas tecnológicas, que también utiliza una función gráfica NVIDIA legítima. Un […]

Los piratas informáticos aprendieron a infectar los dispositivos Android incluso antes de que estos abandonen las instalaciones donde son producidos, […]

Internet es una red de redes, en la que millones de dispositivos están conectados unos a otros en todo el […]

Con un crecimiento de 118% con respecto al periodo anterior, Colombia se ubica como el segundo país de América Latina con […]

INVESTIGACIÓN POR: ASSAF DAHAN Y JOAKIM KANDEFELT RESUMEN EJECUTIVO Durante más de una década, Brasil ha sido considerado un importante contribuyente […]

Más allá de la ejecución de los comandos del sistema, novahotes capaz de emular terminales interactivos, entre ellos mysql, sqlite3y psql. Además, implementa «comandos virtuales» […]

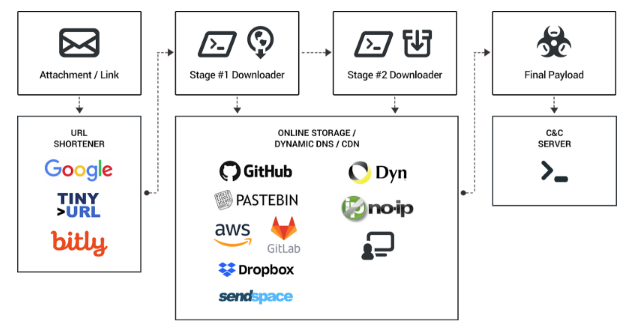

Según los investigadores de Cisco Talos, la campaña comienza con un archivo RTF muy ofuscado que, en el momento del […]

El sandboxing es un proceso que ejecuta una aplicación en un entorno seguro, aislado del resto del sistema operativo y […]

Cisco Talos descubrió una muestra de GPlayed que usaba un icono similar a Google Apps etiquetado como «Google Play Marketplace» […]

Los investigadores atribuyeron los ataques a un grupo de amenaza llamado DustSquad. El malware se denomina Octopus en función del script […]