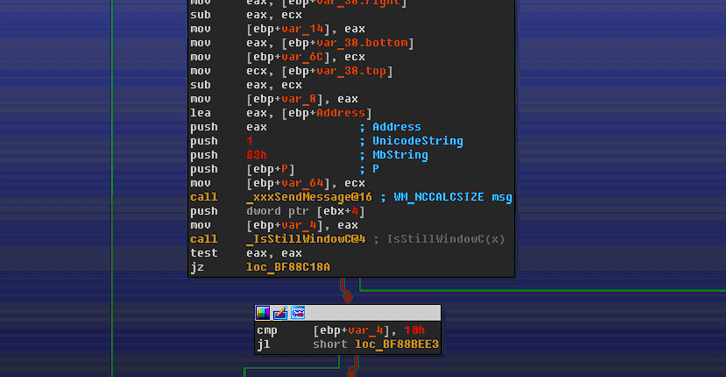

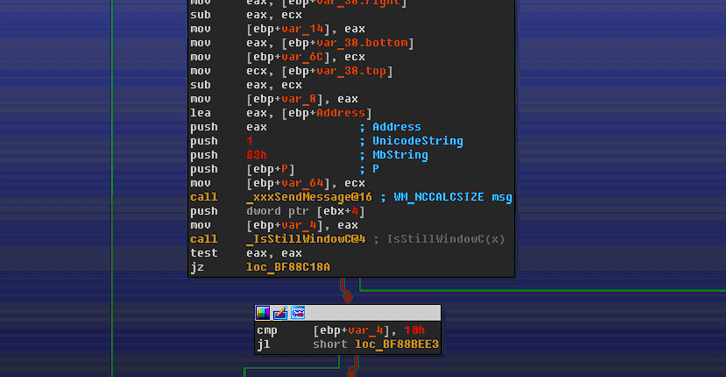

63 nuevas fallas (incluyendo 0-Days) Los usuarios de Windows deben parchar ahora

Es el martes de parches una vez más … es hora de otra ronda de actualizaciones de seguridad para el […]

Es el martes de parches una vez más … es hora de otra ronda de actualizaciones de seguridad para el […]

En la competencia de piratería móvil Pwn2Own 2018 celebrada en Tokio del 13 al 14 de noviembre, los piratas informáticos […]

El Ransomware mantiene la supremacía como la principal ciberamenaza de malware en la mayoría de los estados miembros de la Unión Europea, […]

La telemetría de ESET muestra que la última actividad fue lanzada el pasado 5 de noviembre de 2018. El continente […]

Un pequeño ISP nigeriano ha secuestrado el tráfico de Internet destinado a los centros de datos de Google. El incidente, llamado […]

En octubre y noviembre de 2018, los investigadores de Heimdal Security descubrieron cuatro cepas de Dharma, una de las familias […]

Más allá de la ejecución de los comandos del sistema, novahotes capaz de emular terminales interactivos, entre ellos mysql, sqlite3y psql. Además, implementa «comandos virtuales» […]

Trabajo en progreso Esta es todavía una versión preliminar destinada a ser un POC. El código funciona solo en procesos x64 […]

Los detalles sobre FilesLocker se publicaron por primera vez en Twitter, pero una investigación posterior lo rastreó en el foro […]

El Centro de investigación de amenazas de Radware observó recientemente a un actor de amenazas que explotaba un comando remoto […]

El 26 de octubre, la Administración Nacional de Seguridad Nuclear (NNSA, por sus siglas en inglés), parte del Departamento de […]

Un desarrollador de vulnerabilidades e investigador de vulnerabilidades independiente reveló públicamente una vulnerabilidad de día cero en VirtualBox —un popular software de […]