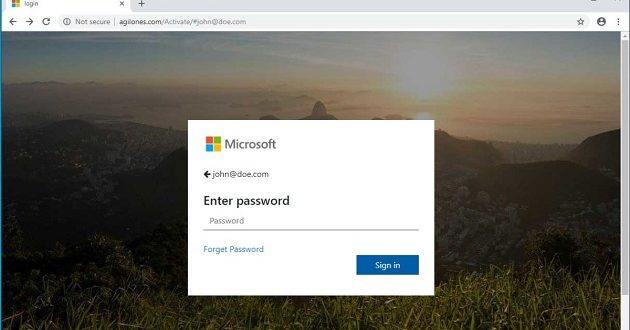

El phishing evoluciona y se disfraza de mensajes no enviados

Los ataques de phishing tienen un objetivo claro y simple: robar datos e información confidencial al usuario. Para ello utilizan todos los […]

Los ataques de phishing tienen un objetivo claro y simple: robar datos e información confidencial al usuario. Para ello utilizan todos los […]

Casi todo internauta se ha enfrentado a la situación de pinchar accidentalmente en un anuncio y que el navegador le lleve a otra […]

Cibercriminales supuestamente a sueldo de China violaron la seguridad de las redes de Hewlett Packard Enterprise Co e IBM accediendo […]

El Laboratorio de Investigación de la empresa de ciberseguridad ESET estudió los ataques cibernéticos que sufrió la región de Latinoamérica durante […]

Con un crecimiento de 118% con respecto al periodo anterior, Colombia se ubica como el segundo país de América Latina con […]

Documentos internos revelan que la agencia tuvo una falla de seguridad en octubre. Los atacantes habrían accedido a información sensible […]

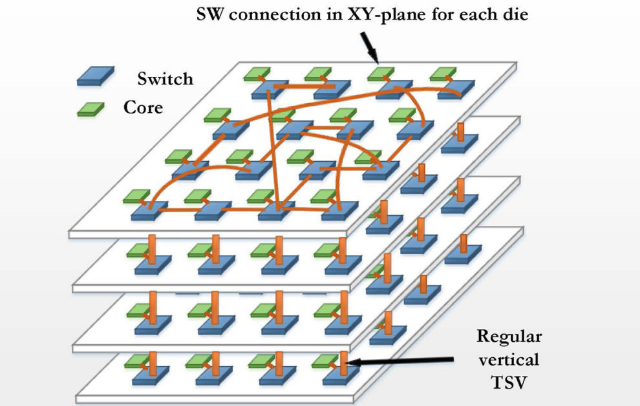

Un estudio de la universidad de Washington ha revelado que existen múltiples vulnerabilidades en procesadores de ordenadores de alto rendimiento […]

La compañía de seguridad SplashData publicó como todos los años, la lista de las contraseñas más comúnmente utilizadas en la […]

Microsoft lanzó hoy una actualización de seguridad fuera de banda para parchar una vulnerabilidad crítica de día cero en el […]

Muchos tipos de ataques que pueden comprometer la privacidad y el buen estado de nuestros sistemas. Hoy vamos a hablar […]

Recientemente se dio a conocer un correo mediante la lista de correos del Kernel de Linux y este correo tiene como principal […]

En los tiempos que corren es bueno tener todos los escudos posibles y más para proteger nuestros equipos. Muchos creen […]