A medida que el mundo se enfrenta a la pandemia de Coronavirus, la situación ha demostrado ser una bendición para los delincuentes, que han aprovechado la oportunidad para atacar a las víctimas con estafas o campañas de malware.

Ahora, según un nuevo informe publicado hoy por Check Point Research, los delincuentes están explotando el brote de COVID-19 para propagar sus propias infecciones, incluido el registro de dominios maliciosos relacionados con Coronavirus y la venta de malware con descuento en la DarkWeb.

«Las ofertas especiales de diferentes delincuentes que promocionan sus ‘productos’ -generalmente malware malicioso o herramientas de explotación- se están vendiendo a través de la DarkWeb bajo ofertas especiales con ‘COVID19’ o ‘coronavirus’ como códigos de descuento, dirigidos a aspirantes a ciberdelincuentes», dijo la firma de ciberseguridad.

Descuentos COVID-19: herramientas de explotación para la venta

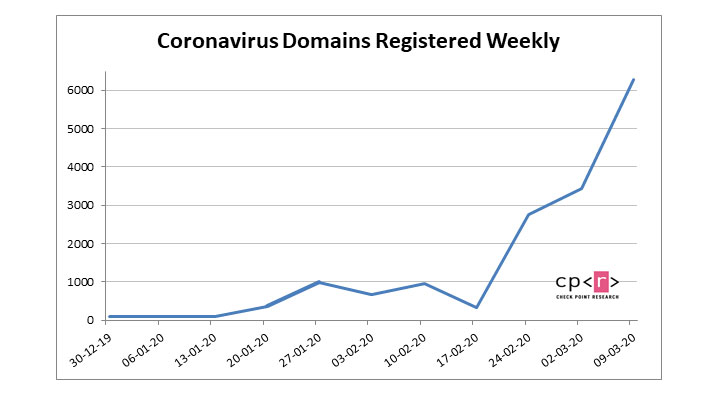

El informe se produce después de un aumento en la cantidad de dominios maliciosos relacionados con el Coronavirus que se han registrado desde principios de enero.

«Solo en las últimas tres semanas (desde finales de febrero de 2020), hemos notado un gran aumento en el número de dominios registrados [TXT]: el número promedio de dominios nuevos es casi 10 veces más que el número promedio encontrado en semanas anteriores. Se descubrió que el 0,8 por ciento de estos dominios eran maliciosos (93 sitios web), y otro 19 por ciento era sospechoso (más de 2.200 sitios web)».

Otro grupo de delincuentes, que lleva el nombre «SSHacker», ofrece sus servicio en su cuenta de Facebook con un descuento del 15 por ciento con el código de promoción «COVID-19».

Lo que es más, un vendedor conocido como «True Mac» está vendiendo un modelo MacBook Air 2019 por solo U$S390 como una «oferta especial de corona». No hace falta decir que la oferta es una estafa.

Una larga lista de ataques con coronavirus

El último desarrollo se suma a una larga lista de ataques cibernéticos contra hospitales y centros de pruebas, campañas de phishing que distribuyen malware como AZORuIt, Emotet, Nanocore RAT y TrickBot a través de enlaces maliciosos y archivos adjuntos, y ejecutan ataques de malware y ransomware que tienen como objetivo obtener beneficios del mundo. preocupación por la salud.

- APT36, un grupo patrocinado por el estado paquistaní que se dirige a la defensa, las embajadas y el gobierno de la India, se encontró ejecutando una campaña de phishing utilizando cebos de documentos con temática de Coronavirus que se hicieron pasar por avisos de salud para desplegar la Herramienta Crimson Remote Administration Tool (RAT) en sistemas objetivo.

- Investigadores de la firma de seguridad IssueMakersLab descubrieron una campaña de malware lanzada por delincuentes informáticos norcoreanos que utilizaba documentos que detallaban la respuesta de Corea del Sur a la epidemia de COVID-19 como un señuelo para eliminar el malware BabyShark. Recorded Future observó, «al menos tres casos en los que los posibles actores del Estado-nación han aprovechado la referencia al COVID-19».

- Una campaña de malspam con el tema COVID-19 se dirigió a las industrias manufactureras, industriales, financieras, de transporte, farmacéuticas y cosméticas a través de documentos de Microsoft Word que explota un error de Microsoft Office de dos años y medio en el Editor de ecuaciones para instalar AZORult. Este malware también se ha distribuido utilizando una versión fraudulenta del Mapa de Coronavirus Johns Hopkins en forma de un ejecutable malicioso.

- Se descubrió que una aplicación de Android falsa de seguimiento de Coronavirus en tiempo real, llamada COVID19 Tracker, abusó de los permisos de los usuarios para cambiar la contraseña de la pantalla de bloqueo del teléfono e instalar el CovidLock ransomware a cambio de un rescate de U$S100 bitcoin.

- Otro ataque de phishing, descubierto por Abnormal Security, apuntó a estudiantes y personal universitario con correos electrónicos falsos en un intento por robar sus credenciales de Office 365 al redirigir a las víctimas desprevenidas a una página de inicio de sesión falsa de Office 365.

- Ataques de comentarios de spam en sitios web que contienen enlaces a un sitio web de información sobre coronavirus aparentemente inocuo pero que redirigen a los usuarios a negocios dudosos de venta de drogas.

- Además de los correos electrónicos no deseados cargados de malware, los investigadores de F-Secure han observado una nueva campaña de correo no deseado que tiene como objetivo capitalizar la escasez generalizada de máscaras para engañar a los destinatarios para que paguen máscaras, solo para no enviarles nada.

Mantenerse seguro en el tiempo de COVID-19

Está claro que estos ataques explotan los temores del Coronavirus y el hambre de información de la gente sobre el brote. Dado el impacto en la seguridad de empresas y personas por igual, es esencial evitar ser víctima de estafas en línea y practicar una buena higiene digital:

- Las empresas deben asegurarse de que las tecnologías seguras de acceso remoto estén instaladas y configuradas correctamente, incluido el uso de autenticación de múltiples factores, para que los empleados puedan realizar negocios de la misma manera desde su hogar.

- Las personas deben evitar el uso de dispositivos personales no autorizados para el trabajo y asegurarse de que «los dispositivos personales deberán tener el mismo nivel de seguridad que un dispositivo propiedad de la compañía, y también deberá tener en cuenta las implicaciones de privacidad de los dispositivos propiedad de los empleados que se conectan a una red de negocios».

- Tenga cuidado con los correos electrónicos y archivos recibidos de remitentes desconocidos. Lo que es más importante, verifique la autenticidad de la dirección de correo electrónico del remitente, no abra archivos adjuntos desconocidos ni haga clic en enlaces sospechosos, y evite los correos electrónicos que le soliciten compartir datos confidenciales, como contraseñas de cuenta o información bancaria.

- Utilice fuentes confiables, como sitios web legítimos del gobierno, para obtener información actualizada y basada en hechos sobre COVID-19.

Lista actualizada de dominios, IPs, hashes e IOCs de sitios dañinos

Fuente: THN