Mundo Hacker Day 2019

Mundo Hacker Awards 2019 Este año se lleva a cabo la 6ª edición de Mundo Hacker Day, el mayor evento sobre […]

Mundo Hacker Awards 2019 Este año se lleva a cabo la 6ª edición de Mundo Hacker Day, el mayor evento sobre […]

Miles de millones de personas son víctimas del cibercrimen cada año. Y el problema parece ir a peor. ¿Podremos llegar […]

Son muchas las vulnerabilidades que pueden surgir en los sistemas operativos. Como sabemos, Windows es líder si nos referimos a […]

GHIDRA es la herramienta de ingeniería inversa de software clasificado localmente de la agencia que los expertos de la agencia han estado utilizando […]

Los dispositivos móviles se han convertido en herramientas fundamentales para navegar por Internet hoy en día. Son muy utilizados, disponibles […]

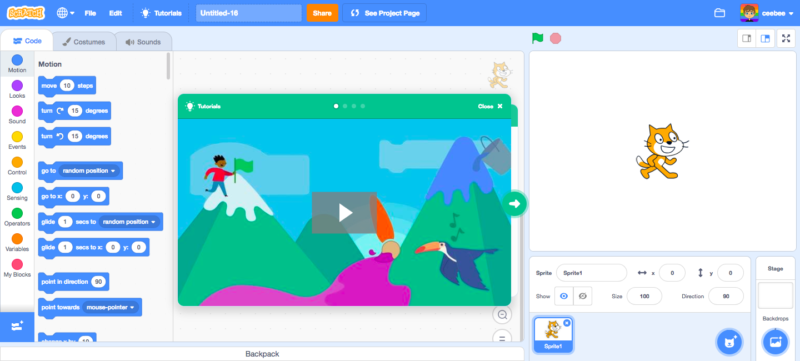

Scratch es un nuevo entorno de programación visual y multimedia basado en Squeak destinado a la realización y difusión de secuencias animadas con […]

Durante años en este sitio hemos proporcionado consejos y análisis de herramientas que pueden mejorar la seguridad y la privacidad […]

Este martes 2 de Abril, tendremos el gusto de participar con una charla sobre Ciberataques en el […]

La nueva metodología otorga un papel central al Centro Europeo de Ciberdelincuencia (EC3) de Europol y forma parte del Plan de la UE […]

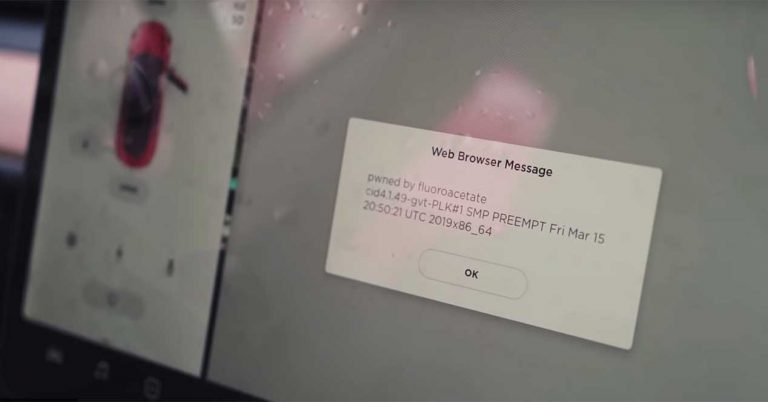

Aunque los Tesla son considerados como algunos de los vehículos más seguros del mundo, la empresa dirigida por Elon Musk sigue realizando inversiones millonarias […]

¿Recuerdas el hack de CCleaner ? CCleaner hack fue uno de los mayores ataques de la cadena de suministro que infectó a […]

El equipo de Fluoroacetate apuntó a las tres aplicaciones durante el primer día de Pwn2Own, explotándolas exitosamente y ganando $ […]