El malware VPNFilter compromete a más de 500,000 dispositivos de red en todo el mundo

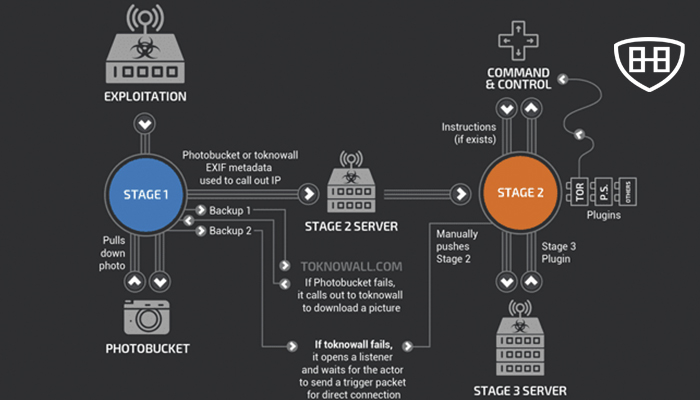

Acerca del malware VPNFilter Los investigadores de Cisco Talos han marcado un enorme botnet de enrutadores pequeños y de oficina […]

Acerca del malware VPNFilter Los investigadores de Cisco Talos han marcado un enorme botnet de enrutadores pequeños y de oficina […]

Otro grupo de investigadores ha demostrado que las unidades de disco duro (HDD) se pueden interferir a través de ondas […]

Crear malware bancario eficaz y furtivo se está volviendo cada vez más difícil, lo que obliga a los autores de […]

Todavía no nos hemos recuperado de Meltdown y Spectre, los dos graves fallos de seguridad que han puesto en jaque a […]

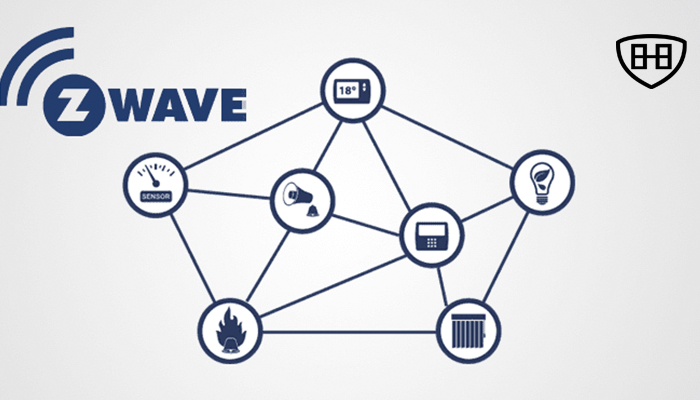

Los investigadores han descubierto que incluso después de tener un esquema de cifrado avanzado, más de 100 millones de dispositivos […]

Search Encrypt es un buscador web diseñado para permitir a los usuarios buscar cualquier contenido en la red de forma segura […]

Han conseguido comprometer 5.000 servidores con un script malicioso en PHP que ha sumado ordenadores para llevar a cabo campañas […]

Rusia podría estar preparándose para otro ciberataque masivo en Ucrania usando una botnet de al menos 500,000 enrutadores comprometidos y […]

La idoneidad de las contraseñas como defensa de seguridad se ha debatido y criticado durante mucho tiempo. El informe Verizon Data […]

Más de medio millón de enrutadores y dispositivos de almacenamiento en docenas de países han sido infectados con una pieza […]

Expertos de la empresa Fortinet identificaron a esta nueva variante de la famosa botnet Mirai a la que denominaron Wicked-Mirai. Esta […]