Herramienta de análisis forense de historial de Google Chrome/Chromium.

Hindsight es una herramienta gratuita para analizar artefactos web. Comenzó con el historial de navegación del navegador web Google Chrome […]

Hindsight es una herramienta gratuita para analizar artefactos web. Comenzó con el historial de navegación del navegador web Google Chrome […]

A lo largo de los últimos años, los malware bancarios (también conocidos como “bankers”) han visto disminuida su popularidad entre […]

Otra muestra de que no se debe confiar en el repositorio de software controlado por el usuario Una de las […]

El Banco Central Europeo, por fin, ha tomado la decisión de centrarse en la ciberseguridad aplicada a la banca. La […]

Finalmente ha llegado: Google está apostando seriamente por el uso de las conexiones seguras HTTPS en todo Internet e ir reduciendo poco […]

En la noche de este miércoles fue denunciado el hackeo de cerca de 14.000 tarjetas de crédito tanto nacionales como […]

A inicios de 2017, Google hizo obligatorio el uso de llaves de seguridad, o ‘Security Keys’, para todos y cada […]

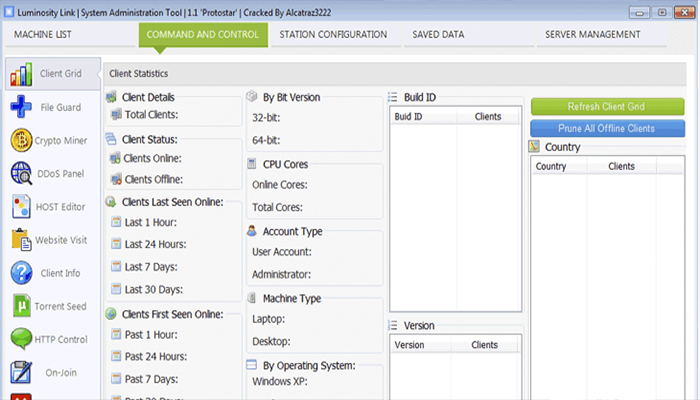

Como se especuló que el autor de LuminosityLink RAT fue arrestado el año pasado, un acuerdo de culpabilidad puesto a […]

Después de proteger al fundador de WikiLeaks, Julian Assange, durante casi seis años, Ecuador ahora planea retirar su asilo político, […]

La Apache Software Foundation (ASF) ha lanzado actualizaciones de seguridad para abordar varias vulnerabilidades en su servidor de aplicaciones Tomcat, […]

Investigadores en seguridad de Upguard han descubierto una gran cantidad de datos sensibles procedentes de fabricantes de automóviles como Tesla, […]

El enfoque tradicional de la mayoría de los hackers ha sido el software, pero el foco histórico del crimen está […]