El 50% de las vulnerabilidades detectadas en 2018 se explotan de forma remota

Cada vez son más las vulnerabilidades que se descubren que se pueden explotar de forma remota a través de Internet […]

Cada vez son más las vulnerabilidades que se descubren que se pueden explotar de forma remota a través de Internet […]

Cookie_crimes de @mangopdf es una herramienta capaz de robar las cookies de Chrome de un usuario y, por lo tanto, […]

Los investigadores de seguridad Hui Wang y RootKiter han descubierto recientemente una botnet IoT que infecta routers de diferentes marcas con el objetivo de […]

Según ha descubierto TrendMicro, hay que comenzar a tener especial cuidado con lo que se instala, pues existen en la tienda […]

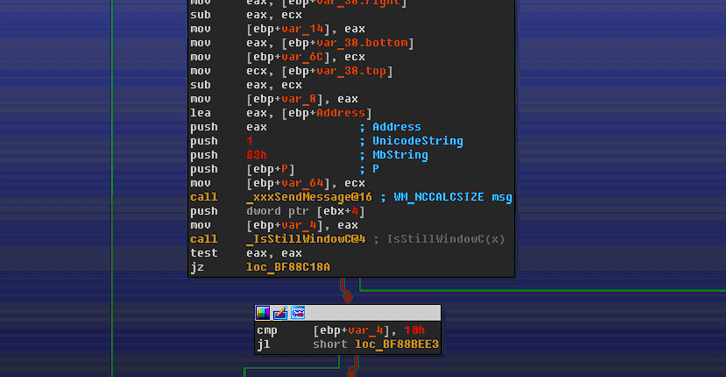

Como hackers de sombrero blanco , en última instancia queremos poder desarrollar exploits para sistemas SCADA / ICS. De esta manera, podemos encontrar […]

El ministro encargado de la ciberseguridad en Japón saltó a la fama tras reconocer que nunca ha usado una computadora y por […]

En los 12 años desde que Microsoft lanzó PowerShell, se ha convertido en la herramienta de facto para administrar servidores […]

Las vulnerabilidades Meltdown y Spectre fueron divulgadas a principios de este año y afectan a procesadores de varios fabricantes. Estas vulnerabilidades permitían […]

Es el martes de parches una vez más … es hora de otra ronda de actualizaciones de seguridad para el […]

En la competencia de piratería móvil Pwn2Own 2018 celebrada en Tokio del 13 al 14 de noviembre, los piratas informáticos […]

El Ransomware mantiene la supremacía como la principal ciberamenaza de malware en la mayoría de los estados miembros de la Unión Europea, […]

La telemetría de ESET muestra que la última actividad fue lanzada el pasado 5 de noviembre de 2018. El continente […]