Microsoft revela una brecha que afecta a los usuarios de correo web

Microsoft ha reconocido un incidente de seguridad que, durante casi tres meses, brindó a los piratas informáticos acceso a información […]

Microsoft ha reconocido un incidente de seguridad que, durante casi tres meses, brindó a los piratas informáticos acceso a información […]

Según los investigadores de seguridad informática Mathy Vanhoef y Eyal Ronen, autores del informe titulado “Dragonblood – A Security Analysis […]

Los problemas se dividieron en cuatro grupos. Kit de desarrollo de software (SDK) de medio para Intel – Gravedad alta […]

Una vulnerabilidad del kernel de Windows 10, al descubierto Esta vulnerabilidad, bautizada como CVE-2019-0859, reside en el kernel de Windows y […]

Mundo Hacker Day 2019 En esta charla se mostrará desde un punto de vista técnico, como brindar una alta visibilidad […]

Hoy les traemos este recopilado hecho por We Live Security. Tiene de todo, desde medidas de seguridad informática para empresas hasta […]

La conocida compañía de ciberseguridad Bitdefender ha alertado sobre un nuevo tipo de malware con el que consiguen robar contraseñas, información sobre métodos de […]

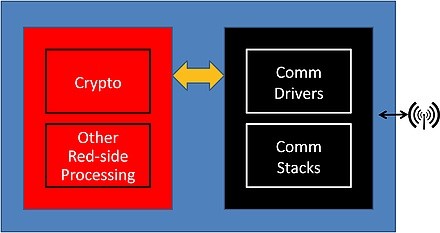

LA Agencia de Proyectos de Investigación Avanzada de Defensa de los Estados Unidos, DARPA, desarrolla tecnologías que son desplegadas por el […]

Era el 26 de marzo de 1999. La gente todavía se estaba adaptándose al uso del correo electrónico de manera […]

Fireye, una empresa de ciberseguridad pública con sede en California, lanzó una herramienta de ingeniería inversa y análisis de malware […]

Venezuela sufrió recientemente una serie de apagones eléctricos que dejaron sin suministro a 11 estados. Desde el primer momento, el gobierno de […]

Matrix, la organización detrás de un proyecto de código abierto que ofrece un protocolo para la comunicación segura y descentralizada […]