NCSC emite alerta sobre ataques de secuestro de DNS activos

Tras los informes recientes sobre ataques a gran escala destinados a modificar los registros del Sistema de Nombres de Dominio, […]

Tras los informes recientes sobre ataques a gran escala destinados a modificar los registros del Sistema de Nombres de Dominio, […]

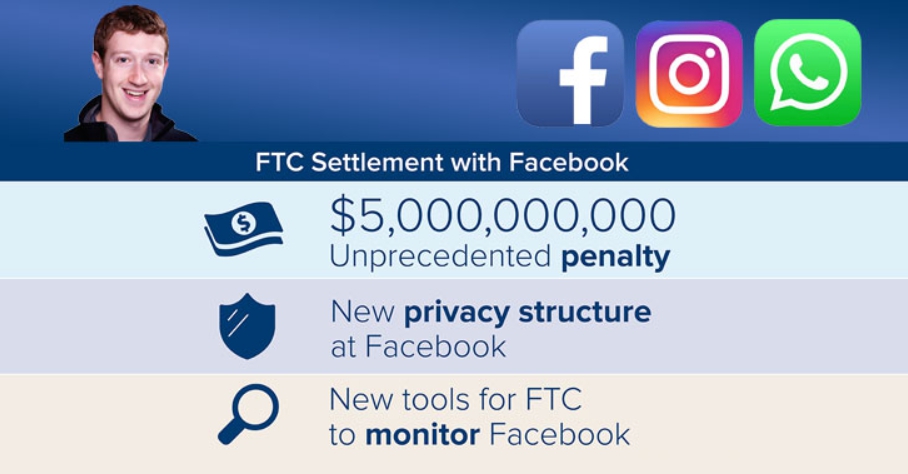

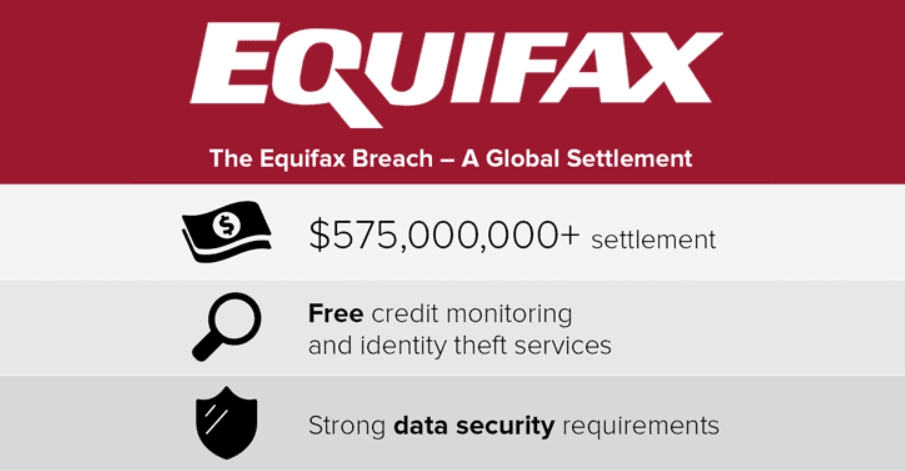

Además de la multa multimillonaria, la compañía también ha aceptado un acuerdo de 20 años que lo obliga a implementar […]

Un ex contratista de Siemens se declaró culpable en un tribunal federal el viernes para plantar secretamente el código en […]

Un investigador de seguridad ha publicado una guía detallada que muestra cómo ejecutar código malicioso en computadoras con Windows que […]

Hacknet es un simulador inmersivo de hacking basado en terminales. Accede al sistema y sigue las instrucciones de un hacker recientemente fallecido, […]

A principios de año se descubrió una vulnerabilidad en WhatsApp que permitía inyectar código en el dispositivo del usuario simplemente al recibir […]

Aunque pensemos que el espionaje está reservado a las películas y a la ficción, la verdad es que es un […]

Contenido completo e Si te dedicas a threat hunting y tienes el foco en las tácticas, técnicas y procedimientos (TTP) […]

Equifax, una de las tres firmas de informes de crédito más grandes de los Estados Unidos, tiene que pagar hasta […]

Un nuevo estudio muestra que la tecnología cuántica alcanzará los estándares de cifrado de hoy mucho antes de lo esperado. Eso debería […]

En temas de seguridad, los procesadores han sido uno de los objetivos principales de los atacantes en los últimos meses. Una […]

Microsoft dice que las empresas ahora pueden implementar el uso de claves de seguridad a escala, al lanzar un adelanto […]