Los piratas informáticos demandan $ 5,3 millones después de bloquear las computadoras de la ciudad de Massachusetts con RYUK Ransomware

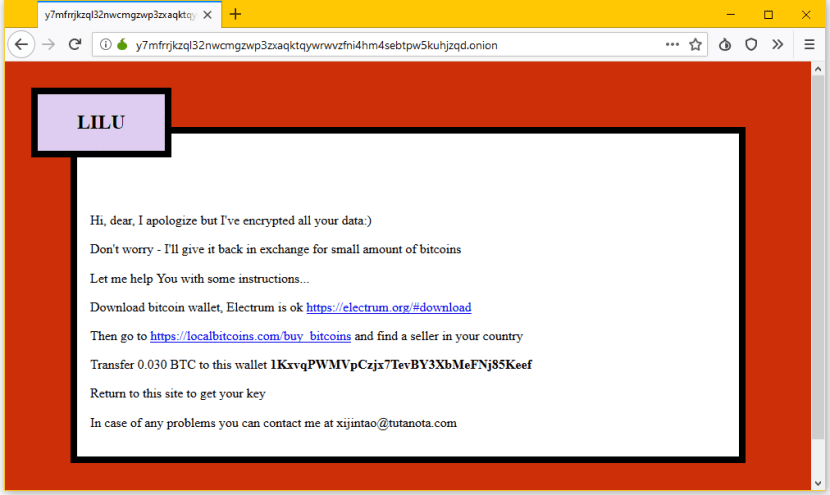

Los cibercriminales comprometen las computadoras de la ciudad de New Bedford, Massachusetts con el Ryuk Ransomware y exigen $ 5.3 […]