Vulnerabilidad 0-Day y exploit brinda control total sobre Android.

La investigadora Maddie Stone de Project Zero publicó que se han encontrado pruebas de que la vulnerabilidad (CVE-2019-2215) está siendo explotada de […]

La investigadora Maddie Stone de Project Zero publicó que se han encontrado pruebas de que la vulnerabilidad (CVE-2019-2215) está siendo explotada de […]

Hace un par de semanas Microsoft publicó un parche que arreglaba ciertos problemas con dispositivos Bluetooth, pero trajo otros consigo. […]

Stealth Falcon es un grupo de amenazas, activo desde 2012, que se dirige a activistas políticos y periodistas en el […]

En septiembre de 2018 entró en vigor la normativa Europea Payment Service Providers, en su acrónimo PSD2. Esta regulación establece diferentes medidas para que […]

Se abrió la veda y como si fuese una plaga, las vulnerabilidades fueron cayendo una tras otra como losas sobre […]

Un cambio en las reglas de ISO para la numeración de sus normas internacionales ha provocado una demora en la […]

El objetivo es engañar a empleados con acceso a los recursos económicos para que paguen una factura falsa o hagan […]

abe señalar que los piratas informáticos no han encontrado ninguna forma de publicar anuncios de forma gratuita; en cambio, el modus […]

Aunque piratear a alguien con ataques de phishing fue fácil hace una década, la evolución de las tecnologías de detección […]

Un ex Yahoo! El empleado se declaró culpable de mal uso de su acceso a la empresa para hackear las cuentas […]

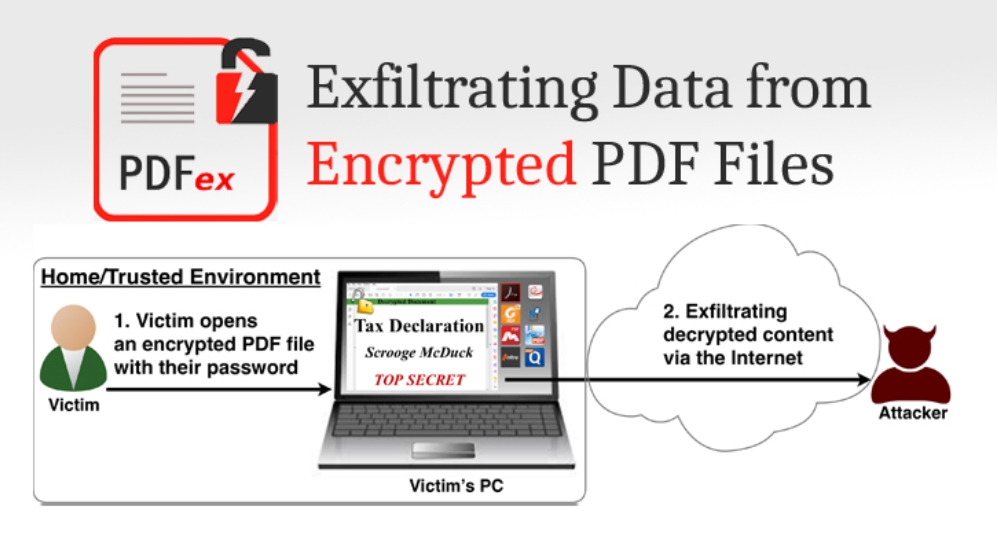

¿Busca formas de desbloquear y leer el contenido de un PDF encriptado sin conocer la contraseña? Bueno, eso es posible, […]

Los encargados del mantenimiento de Exim lanzaron hoy una actualización de seguridad urgente, Exim versión 4.92.3, después de publicar una advertencia temprana hace dos días, […]