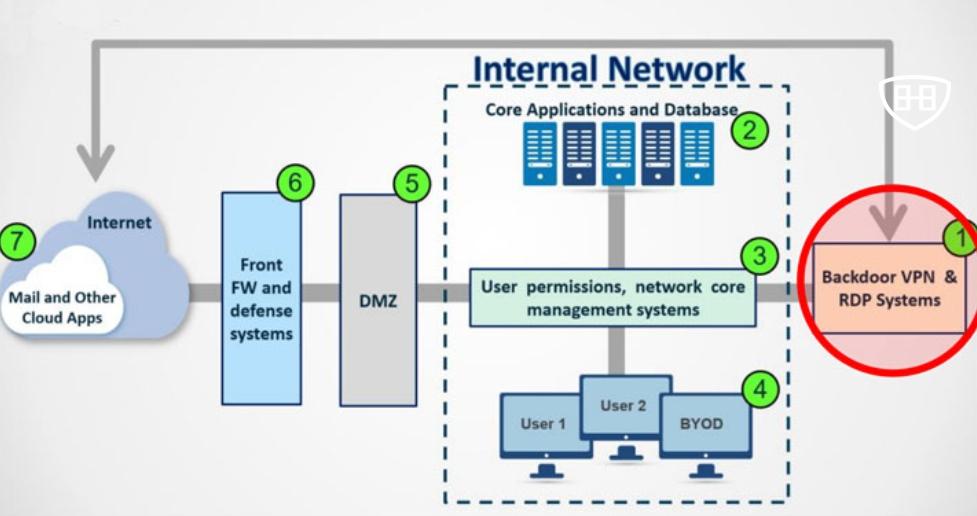

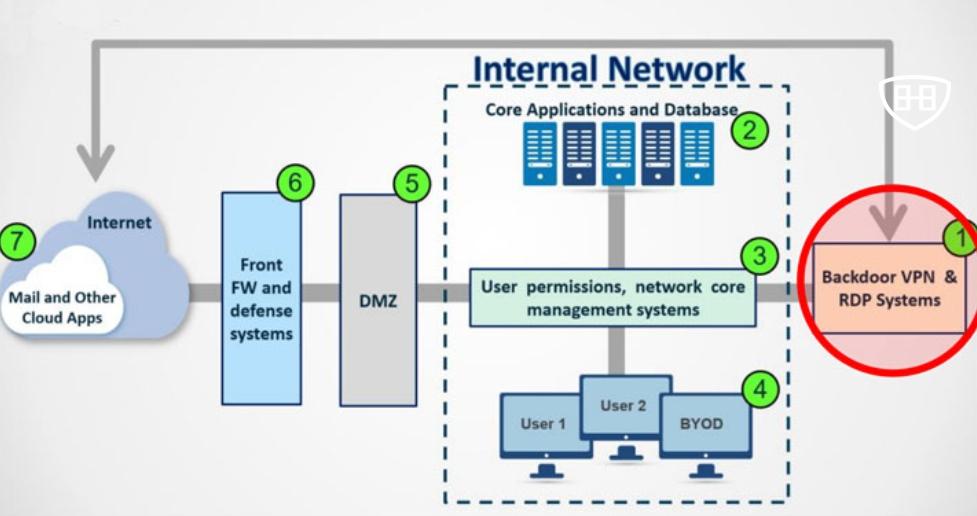

Servicios VPN explotados en organizaciones por puertas traseras de Irán.

Un nuevo informe publicado por investigadores de ciberseguridad ha revelado evidencia de piratas informáticos patrocinados por el estado iraní que […]

Un nuevo informe publicado por investigadores de ciberseguridad ha revelado evidencia de piratas informáticos patrocinados por el estado iraní que […]

Investigadores del Instituto de Tecnología de Massachusetts (MIT), han encontrado vulnerabilidades en una aplicación de voto electrónico llamada «VOATZ». Esta es la […]

Desde su surgimiento, Emotet ha sido una de las familias de malware más activas entre los cibercriminales, quienes constantemente desarrollan […]

Los cibercriminales no siempre deben utilizar complejas herramientas de software o sofisticadas campañas de fraude para engañar a las víctimas, […]

Google eliminó 500 extensiones maliciosas de Chrome de su tienda web después de que descubrieran que inyectaban anuncios maliciosos y […]

Son muchas las amenazas que pueden comprometer nuestros equipos. A veces una mala configuración en el sistema operativo puede provocar […]

Los web shells son una preocupante amenaza de seguridad informática capaz de someter servidores enteros a los deseos de un atacante con […]

Emotet, el notorio troyano detrás de una serie de campañas de spam impulsadas por botnets y ataques de ransomware, ha […]

La Agencia Central de Inteligencia de los Estados Unidos, más conocida como la CIA, fue propietaria en secreto en una asociación con la […]

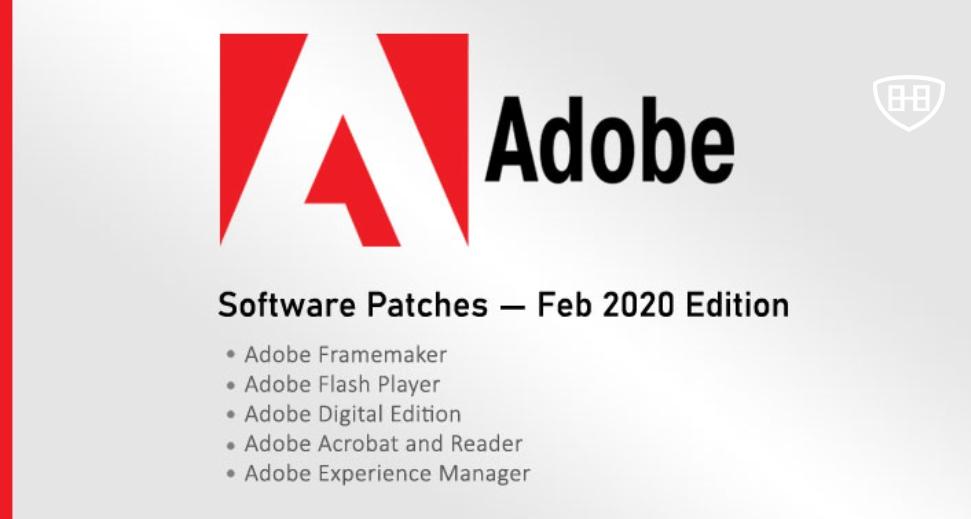

Unas horas después de que Adobe lanzó hoy las actualizaciones de seguridad para cinco de su software ampliamente distribuido, Microsoft […]

Adobe lanzó ayer las últimas actualizaciones de seguridad para cinco de su software ampliamente utilizado que parchea un total de […]

El correo electrónico es sin duda uno de los medios de comunicación más utilizados a través de Internet. Permiten que […]