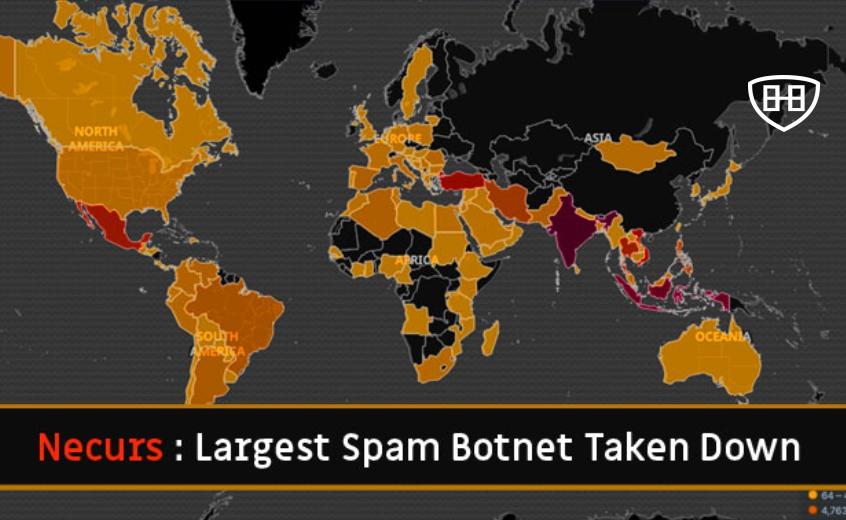

Microsoft secuestra a Necurs Botnet que infectó 9 millones de PC en todo el mundo.

Microsoft anunció hoy que ha interrumpido con éxito la red de botnets del malware Necurs, que ha infectado a más […]

Microsoft anunció hoy que ha interrumpido con éxito la red de botnets del malware Necurs, que ha infectado a más […]

Por medio de medidas jurídicas, Microsoft y un nutrido grupo de organizaciones de 35 países, lograron desarticular Necurs, una de las redes de bots con más presencia […]

Parece que no hay un final a la vista para las vulnerabilidades de seguridad a nivel de hardware en los […]

Los cibercriminales no se detendrán ante nada para explotar cada oportunidad de aprovecharse de los usuarios de Internet. Incluso la […]

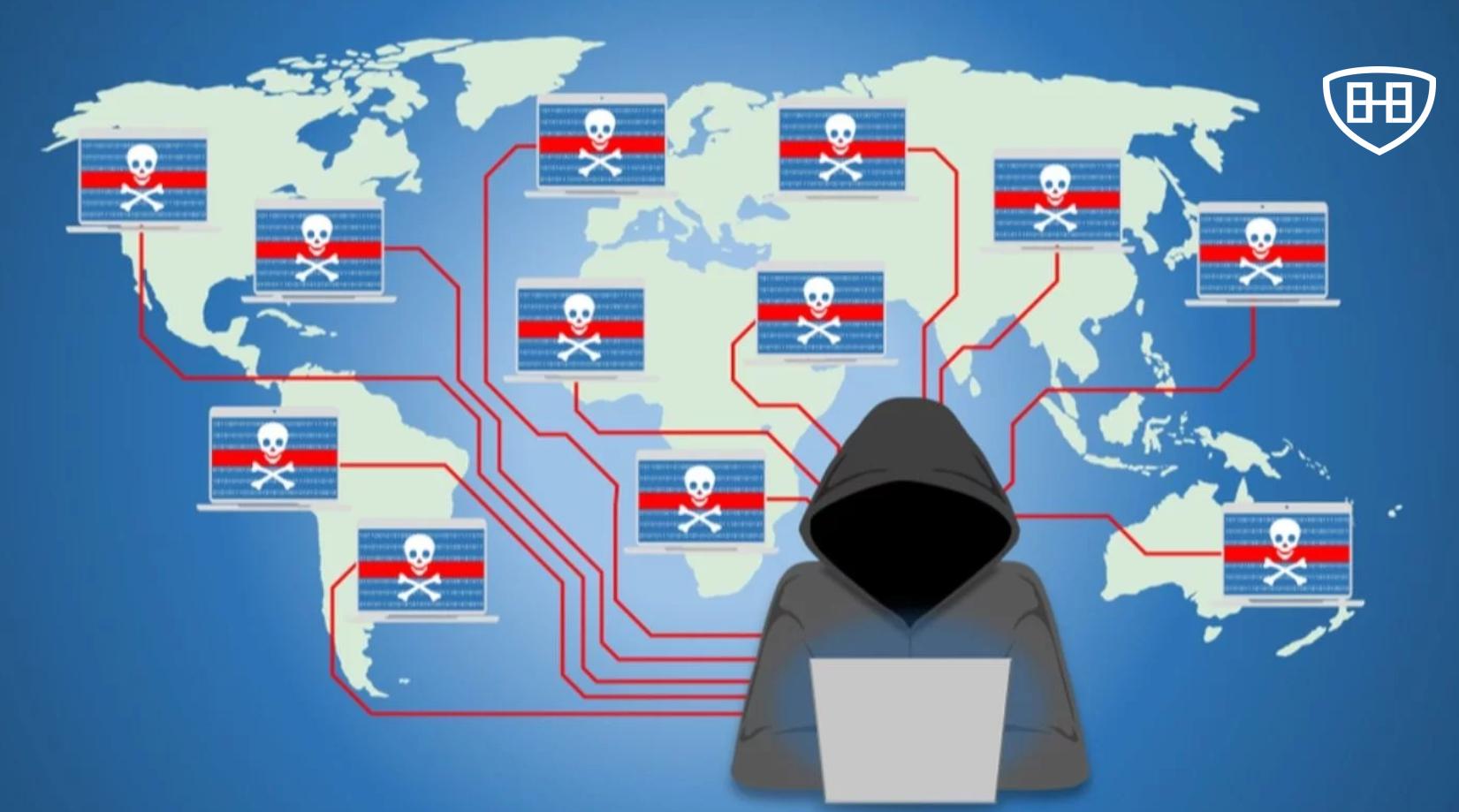

Datos presentados por Microsoft en la última edición de la conferencia RCA revelaron que el 99.9% de las cuentas comprometidas […]

Es muy usual encontrar documentos del paquete Office siendo utilizados en actividades maliciosas a través de sus macros, sobre todo archivos […]

Microsoft filtró información sobre una actualización de seguridad para una vulnerabilidad de ejecución remota de código preautorizada ‘wormable’ que se […]

Los miembros de un curso de hacking descubrieron que Urllib3, un popular cliente HTTP de Python, podría estar expuesto a la explotación de una […]

Un juez federal en Nueva York declaró el lunes un juicio nulo en el caso de un ex ingeniero de software de la […]

Múltiples firmas, investigadores e instructores de un curso de seguridad informática reportaron recientemente una vulnerabilidad en más de 600 subdominios pertenecientes a Microsoft; […]

El malware toma formas muy diversas, eso ha ocurrido siempre. Se han hecho pasar por archivos de texto, imágenes, ejecutables, herramienta de seguridad… y, […]

Aunque es un proceso algo tedioso en ocasiones, poner y gestionar contraseñas es una de las mejores medidas de seguridad […]