Los investigadores de ciberseguridad de Guardicore Labs descubrieron hoy una campaña maliciosa que data de mayo de 2018 que apunta a servidores MS-SQL para implementar puertas traseras y otros tipos de malware, incluidas herramientas de acceso remoto multifuncionales (RAT) y criptomineros.

Los investigadores lo nombraron «Vollgar» por la criptomoneda Vollar que extrae y su modus operandi «vulgar» que utiliza un ataque de fuerza bruta de contraseña para violar los servidores SQL expuestos a Internet y con credenciales débiles.

Los investigadores afirman que los atacantes lograron infectar con éxito casi 2.000-3.000 servidores de bases de datos diariamente durante las últimas semanas, con víctimas potenciales pertenecientes a los sectores de salud, aviación, informática y telecomunicaciones y educación superior en China, India, Estados Unidos, Corea del Sur y Turquía.

Afortunadamente para los interesados, los investigadores también han lanzado un script para permitir que los administradores de sistemas detecten si alguno de sus servidores MS-SQL de Windows se ha visto comprometido con esta amenaza en particular.

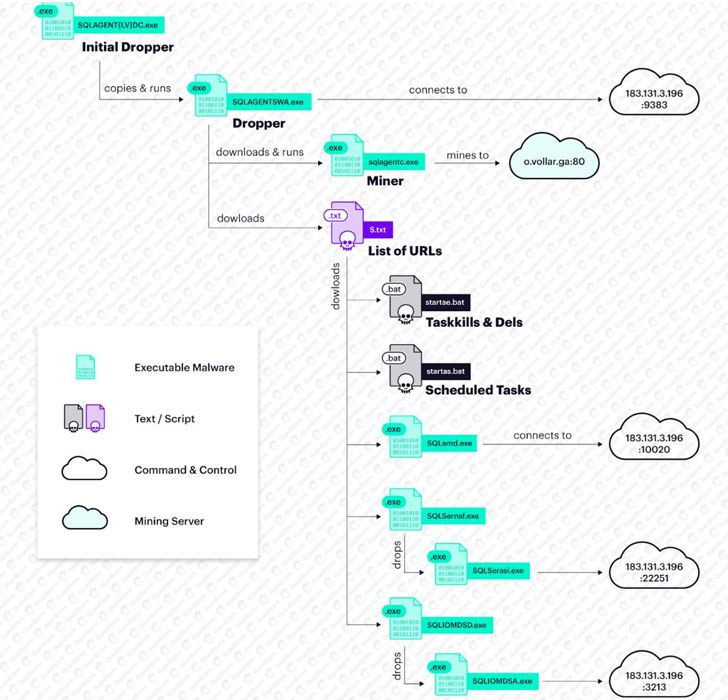

Cadena de ataque Vollgar: MS-SQL al malware del sistema

El ataque de Vollgar comienza con intentos de inicio de sesión de fuerza bruta en servidores MS-SQL, que, cuando tienen éxito, permiten al intruso ejecutar una serie de cambios de configuración para ejecutar comandos MS-SQL maliciosos y descargar binarios de malware.

«Los atacantes [también] validan que ciertas clases COM están disponibles: WbemScripting.SWbemLocator, Microsoft.Jet.OLEDB.4.0 y Windows Script Host Object Model (wshom). Estas clases admiten tanto la secuencia de comandos WMI como la ejecución de comandos a través de MS-SQL, que luego se usará para descargar el binario inicial de malware», dijeron los investigadores.

Además de garantizar que los ejecutables cmd.exe y ftp.exe tengan los permisos de ejecución necesarios, el operador detrás de Vollgar también crea nuevos usuarios de puerta trasera para la base de datos MS-SQL, así como en el sistema operativo con privilegios elevados.

Una vez completada la configuración inicial, el ataque procede a crear scripts de descarga (dos VBScripts y un script FTP), que se ejecutan «un par de veces», cada vez con una ubicación de destino diferente en el sistema de archivos local para evitar posibles fallas.

Una de las cargas iniciales, denominada SQLAGENTIDC.exe o SQLAGENTVDC.exe, primero elimina una larga lista de procesos con el objetivo de asegurar la máxima cantidad de recursos del sistema, así como eliminar la actividad de otros actores maliciosos y eliminar su presencia del máquina infectada.

Además, actúa como un instalador para diferentes tipos de RAT y un criptominero basado en XMRig que extrae Monero y una moneda alternativa llamada VDS o Vollar.

Infraestructura de ataque alojada en sistemas comprometidos

Guardicore dijo que los atacantes mantenían toda su infraestructura en máquinas comprometidas, incluido su servidor primario de comando y control ubicado en China, que, irónicamente, fue encontrado comprometido por más de un grupo de ataque.

«Entre los archivos [en el servidor C&C] estaba la herramienta de ataque MS-SQL, responsable de escanear rangos de IP, forzar la base de datos de destino y ejecutar comandos de forma remota. Además, encontramos dos programas CNC con GUI en chino, una herramienta para modificar los valores hash de los archivos, un servidor de archivos HTTP portátil (HFS), un servidor Serv-U FTP y una copia del mstsc.exe ejecutable (Microsoft Terminal Services Cliente) solía conectarse con las víctimas a través de RDP».

Fuente: THN