El malware Bandook firmado digitalmente una vez más se dirige a múltiples sectores.

Un grupo de ciberespionaje con presuntos vínculos con los gobiernos kazajo y libanés ha desatado una nueva ola de ataques […]

Un grupo de ciberespionaje con presuntos vínculos con los gobiernos kazajo y libanés ha desatado una nueva ola de ataques […]

Sin duda alguna, el Black Friday es uno de los días del año en el que se realizan más compras on-line. También […]

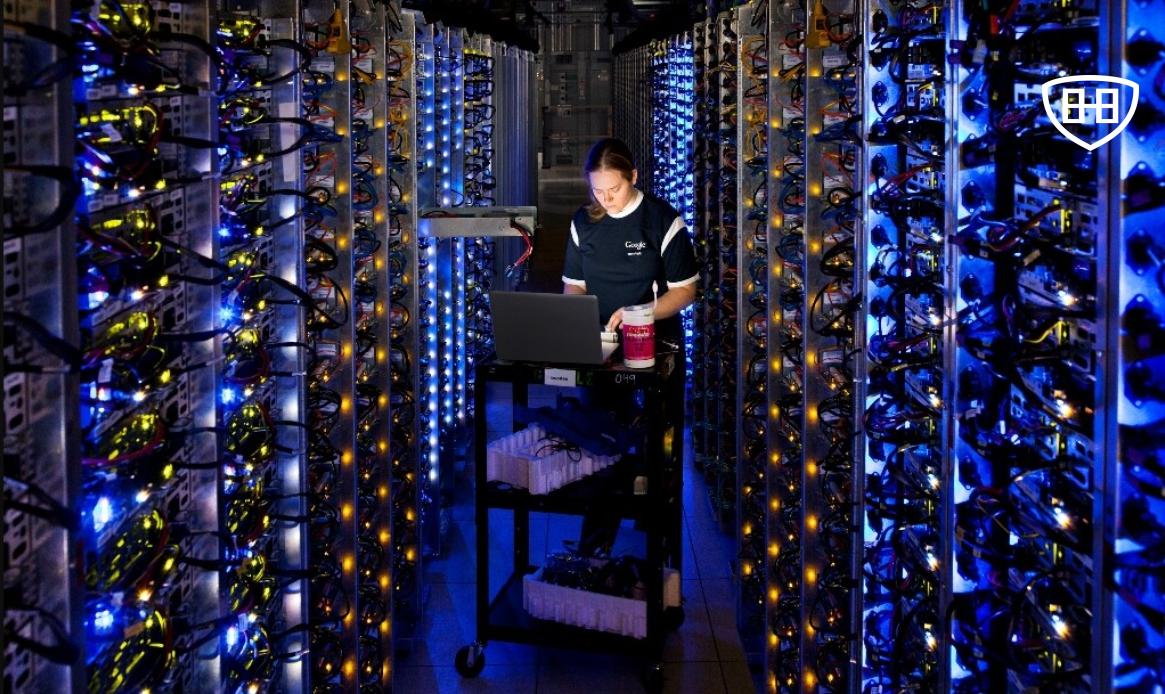

El almacenamiento en la nube se ha convertido en algo realmente utilizado por los usuarios para su día a día. […]

Esta semana, en la ACM CCS 2020 conference, los investigadores de UC Riverside y la Universidad de Tsinghua anunciaron un nuevo […]

Un grupo consiguió recopilar aproximadamente 350.000 contraseñas de Spotify. No es que el servicio haya sido ‘hackeado’, sino que los atacantes usaron listas […]

El equipo detrás del popular CMS de Drupal ha lanzado esta semana actualizaciones de seguridad para parchear una vulnerabilidad crítica que es […]

Alguien ha publicado en un foro una lista de casi 50.000 dispositivos VPN de Fortinet vulnerables. En la lista de […]

cPanel, un proveedor de herramientas administrativas populares para administrar el alojamiento web, ha parcheado una vulnerabilidad de seguridad que podría […]

Google ha añadido una nueva prestación dentro de su paraguas oferta de Cloud Armor de protección de aplicaciones y sitios […]

La peculiaridad de implementar tecnologías en los coches es que pasan a ser susceptibles a hackeos que se puedan producir […]

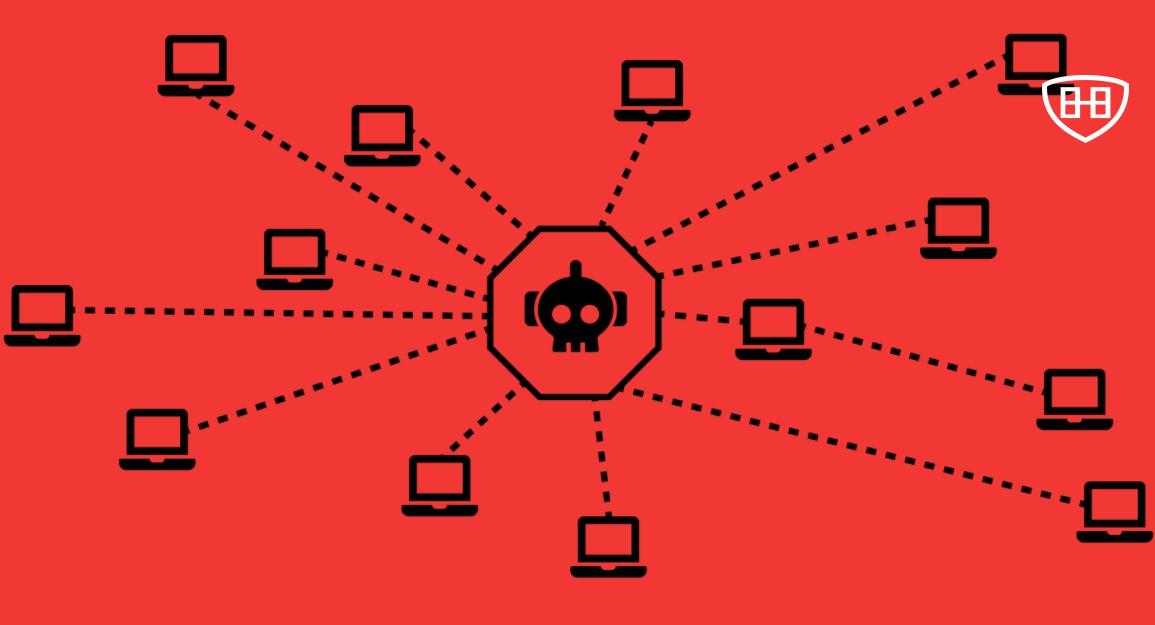

Una botnet de adware y minería de monedas dirigida a Rusia, Ucrania, Bielorrusia y Kazajstán al menos desde 2012 ahora […]

Con la llegada del Black Friday y el CiberMonday que están a la vuelta de la esquina, los estafadores aprovechan […]