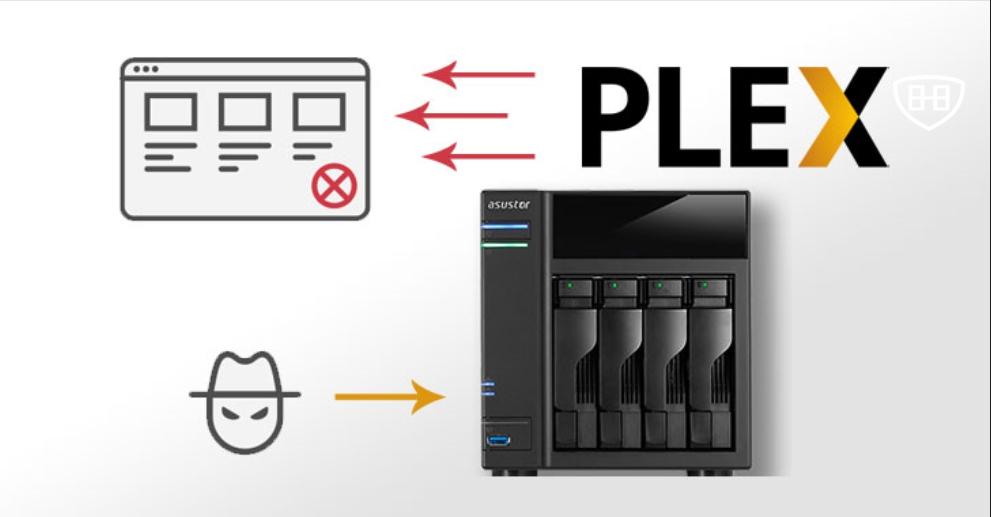

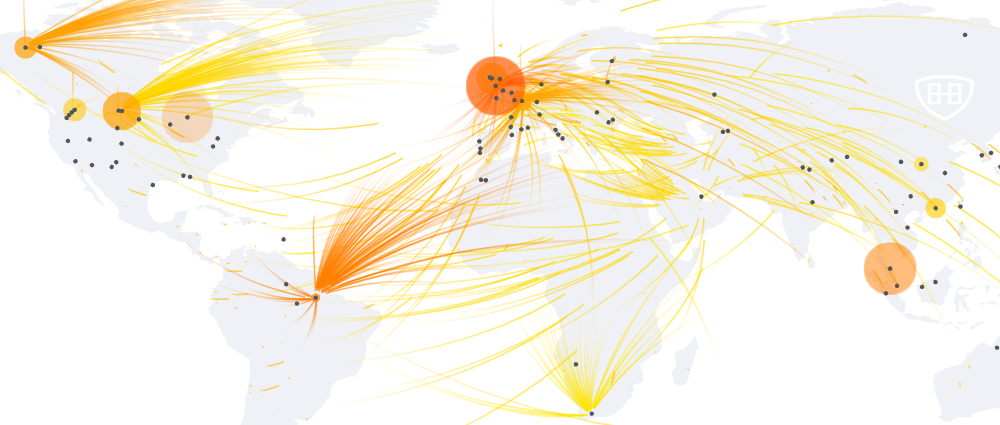

Los ciberdelincuentes ahora utilizan servidores de medios Plex para amplificar los ataques DDoS.

Un nuevo vector de ataque distribuido de denegación de servicio (DDoS) ha atrapado a los sistemas Plex Media Server para […]

Un nuevo vector de ataque distribuido de denegación de servicio (DDoS) ha atrapado a los sistemas Plex Media Server para […]

Los funcionarios encargados de hacer cumplir la ley en Ucrania, en coordinación con las autoridades de los EE. UU. Y […]

Cisco ha solucionado múltiples vulnerabilidades críticas en la interfaz de administración basada en la web de los routers para pequeñas […]

Fortinet ha solucionado varias vulnerabilidades en los firewalls de aplicaciones web FortiWeb que fueron reportadas por el experto en Positive Technologies, Andrey Medov. […]

Google ha parcheado una vulnerabilidad Zero-Day en el navegador web Chrome para escritorio que dice que está siendo explotada activamente. […]

Los clústeres informáticos de alto rendimiento que pertenecen a redes universitarias, así como los servidores asociados con agencias gubernamentales, proveedores […]

Los organismos encargados de hacer cumplir la ley de Bulgaria y EE. UU. Interrumpieron esta semana la infraestructura de NetWalker, […]

Según la firma de seguridad Netscout, delincuentes están abusando de los sistemas Windows Remote Desktop Protocol (RDP) para amplificar el […]

Un actor de amenazas con motivaciones financieras conocido por sus ataques de criptojacking ha aprovechado una versión revisada de su […]

Una vulnerabilidad Sudo ahora corregida permitió a cualquier usuario local obtener privilegios de root en sistemas operativos similares a Unix […]

Autoridades estadounidenses y búlgaras tomaron esta semana el control de una Dark-web utilizada por el grupo de ciberdelincuentes del ransomware […]

Agencias de aplicación de la ley de hasta ocho países desmantelaron la infraestructura de Emotet , un notorio malware de Windows basado […]